RBAC

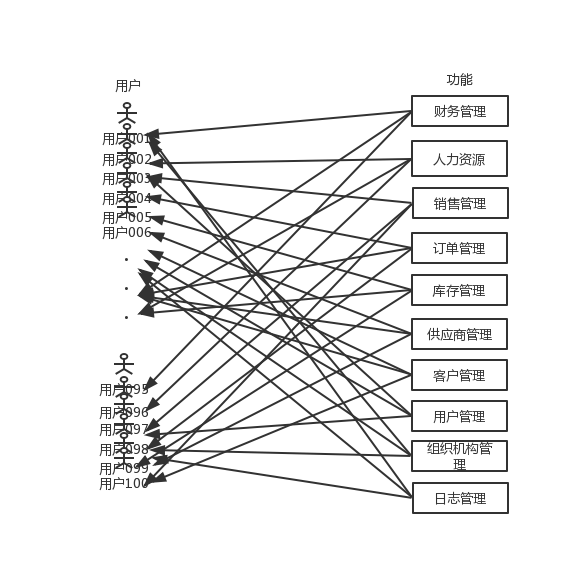

RBAC(Role-Based Access Control)即基于角色的访问控制,是一种流行的权限设计模型。在RBAC中,权限不是直接授予用户,而是授予角色,用户则被分配到相应的角色上,从而间接地获得权限。这样设计的好处是简化了权限管理,并提供了灵活性和可扩展性。

在基于RBAC的系统中设计数据权限时,通常需要结合具体业务场景来确定如何给用户划分数据资源。以下是一些建议和注意事项:

明确业务需求:

- 深入了解业务需求,包括数据的敏感性、使用频率、访问范围等。

- 确定需要控制的数据资源以及相关的操作(如读取、写入、修改、删除等)。

定义数据标签:

- 根据业务需求,为数据资源定义合适的标签或属性,如创建者、部门归属、行政区划等。

- 这些标签将用于后续的过滤和权限控制。

设计角色与权限:

- 创建必要的角色,这些角色应该与业务场景中的职责和任务相对应。

- 为每个角色分配适当的权限,包括可以访问的数据资源和可以执行的操作。

实现数据过滤:

- 在系统中实现数据过滤逻辑,确保用户只能看到其被授权访问的数据。

- 这通常涉及到在查询数据时根据用户的角色和权限来应用相应的过滤条件。

处理复杂场景:

- 对于一些复杂的场景,如自定义部门或属性过滤,可能需要设计更灵活的角色和权限配置机制。

- 考虑使用策略决策点(Policy Decision Points, PDPs)来支持更复杂的权限判断逻辑。

考虑性能影响:

- 数据过滤可能会对系统性能产生影响,尤其是在处理大量数据时。

- 优化查询逻辑和数据库设计,以减少性能开销。

持续监控与调整:

- 随着业务的发展和变化,持续监控系统的使用情况,并根据需要调整角色和权限设置。

- 收集用户反馈,对系统进行持续改进。

遵循最佳实践:

- 遵循安全最佳实践,如最小权限原则(Principle of Least Privilege),确保用户只能访问其真正需要的资源。

- 定期审查权限设置,以减少潜在的安全风险。

需要注意的是,虽然通过角色来划分数据资源权限是一个有效的策略,但在某些场景下可能不适用或需要特别处理。例如,当数据权限需要根据用户的个人属性(如职位、地理位置等)进行精细控制时,可能需要结合其他机制(如属性基于的访问控制,Attribute-Based Access Control, ABAC)来增强RBAC模型的功能。此外,对于涉及敏感数据或高安全要求的场景,可能还需要考虑其他安全措施,如数据加密、访问审计等。

ABAC

ABAC(Attribute-Based Access Control)即基于属性的访问控制,是一种灵活的权限管理模型,它允许管理员根据用户的属性、资源的属性以及环境属性来决定用户对资源的访问权限。与RBAC相比,ABAC提供了更细粒度的访问控制,因为它不依赖于固定的角色或用户组,而是基于各种属性来动态地决定权限。

在ABAC中,权限决策是基于一组属性来做出的,这些属性可以包括:

- 用户属性:如用户的职务、部门、地理位置、登录时间等。

- 资源属性:如资源的类型、所有者、创建时间、访问级别等。

- 环境属性:如当前的时间、日期、系统状态、网络位置等。

ABAC的核心是策略决策点(Policy Decision Points, PDPs),它负责根据这些属性来评估用户的访问请求,并决定是否授权。策略决策点通常由一个或多个策略引擎实现,这些策略引擎根据预定义的策略规则来执行决策。

实施ABAC通常需要以下步骤:

定义属性:首先,需要确定哪些属性将用于访问控制决策。这些属性可能包括用户、资源、环境等多个方面的信息。

设计策略:基于这些属性,设计策略规则来决定谁可以访问哪些资源。策略规则可以是简单的(如“所有经理都可以查看财务报告”)或复杂的(如“只有在北京的经理在工作日早上9点到下午5点之间可以修改客户数据”)。

实现策略引擎:创建一个或多个策略引擎来评估访问请求,并根据策略规则做出决策。这可能需要编程和配置工作,以确保引擎能够正确解释和执行策略规则。

集成到系统中:将ABAC框架集成到现有的应用程序或系统中。这通常涉及到修改身份验证和授权流程,以便在访问资源之前评估ABAC策略。

监控和审计:实施后,需要监控系统的使用情况,并保留审计日志以便在出现问题时进行调查。此外,随着业务需求的变化,可能需要定期更新策略规则。

ABAC的优点在于它的灵活性和动态性。通过定义丰富的属性和复杂的策略规则,它可以适应各种复杂的访问控制需求。然而,这也带来了复杂性,因为需要仔细设计和维护策略规则,以确保系统的安全性和易用性。此外,ABAC的实施和维护可能需要专业的安全知识和技术资源。