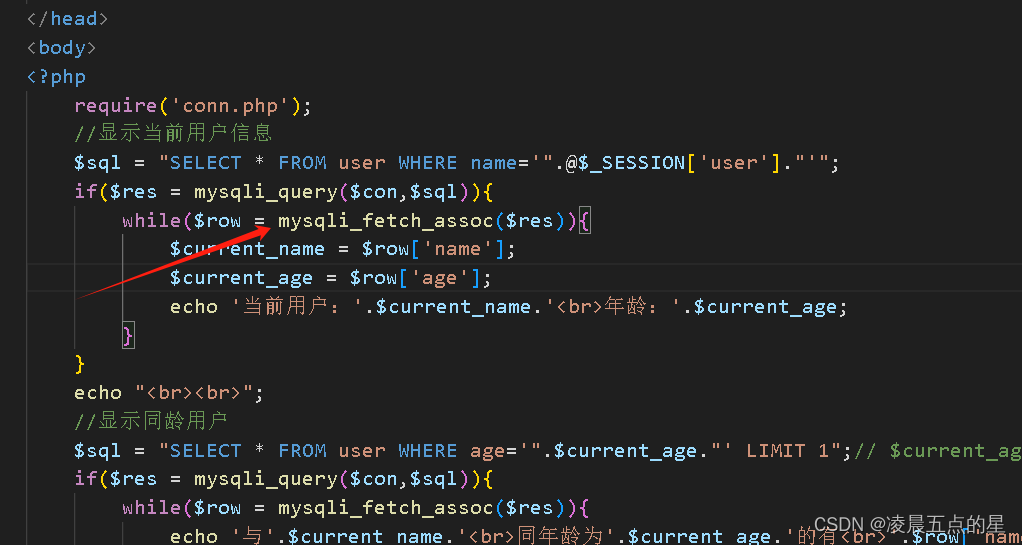

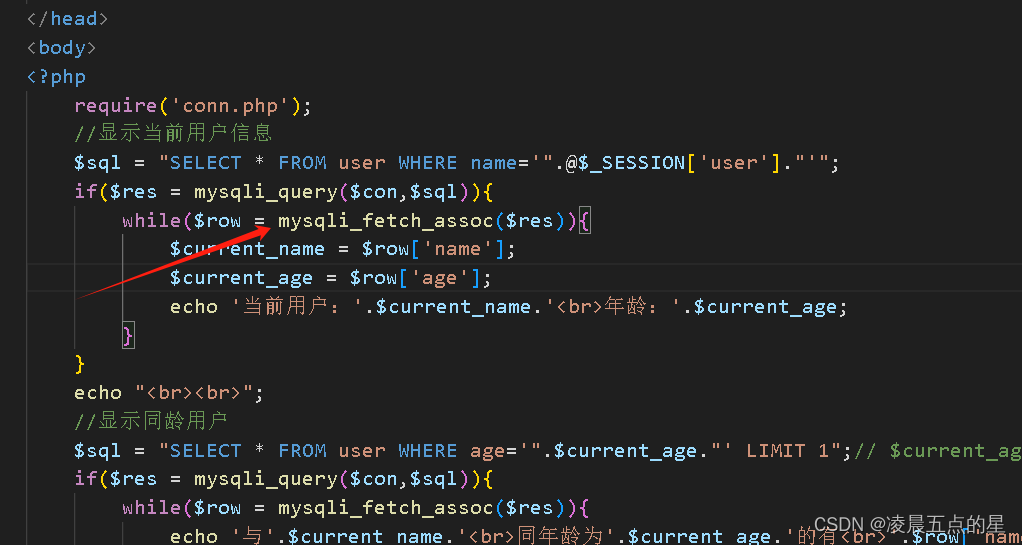

说白了跟sql-liql靶场二次注入一样,也是一个转义函数而这次是,入库的时候不转义,出库的时候会转义导致这个漏洞出现

开始测试:

这是我注册完test刚登录的情况

找注入点更新数据的update,很容易找到在age段

这次我注册的时候用户还是test,但是年龄我对后面进行了省略

可以看到我直接登录到管理员上了

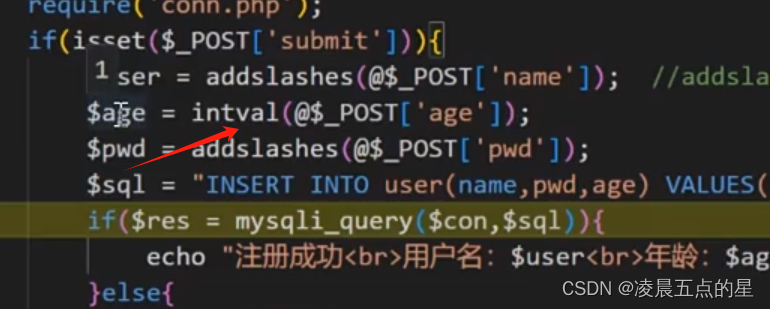

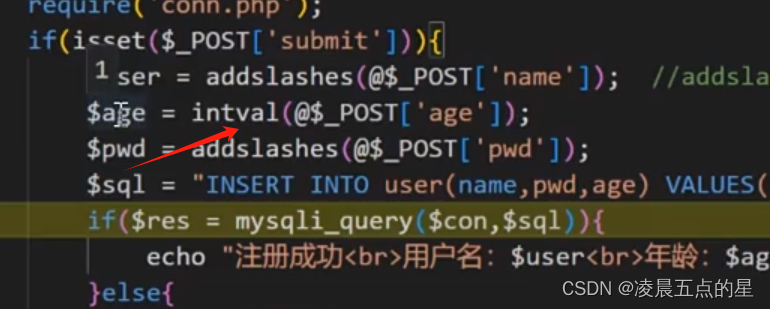

防御:可以进行强转这样无法闭合漏洞也就无法实现了

说白了跟sql-liql靶场二次注入一样,也是一个转义函数而这次是,入库的时候不转义,出库的时候会转义导致这个漏洞出现

开始测试:

这是我注册完test刚登录的情况

找注入点更新数据的update,很容易找到在age段

这次我注册的时候用户还是test,但是年龄我对后面进行了省略

可以看到我直接登录到管理员上了

防御:可以进行强转这样无法闭合漏洞也就无法实现了