靶机实战bwapp亲测xxe漏洞攻击及自动化XXE注射工具分析利用。

1|0介绍

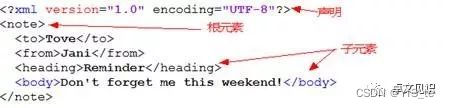

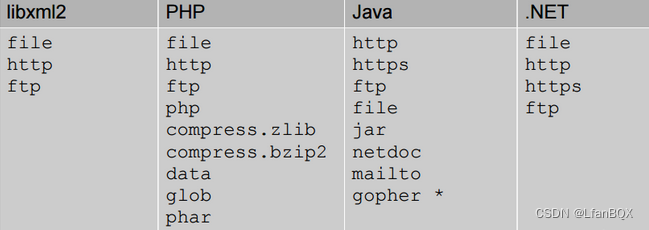

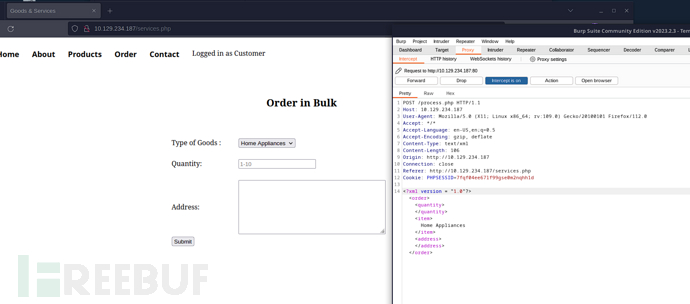

xxe漏洞主要针对webservice危险的引用的外部实体并且未对外部实体进行敏感字符的过滤,从而可以造成命令执行,目录遍历等.首先存在漏洞的web服务一定是存在xml传输数据的,可以在http头的content-type中查看,也可以根据url一些常见的关键字进行判断测试,例如wsdl(web服务描述语言)。或者一些常见的采用xml的java服务配置文件(spring,struts2)。

不过现实中存在的大多数xxe漏洞都是blind,即不可见的,必须采用带外通道进行返回信息的记录,这里简单来说就是攻击者必须具有一台具有公网ip的主机.

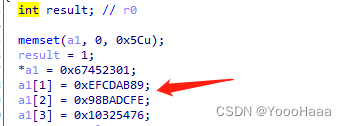

首先要明白xxe漏洞是如何读取文件的:

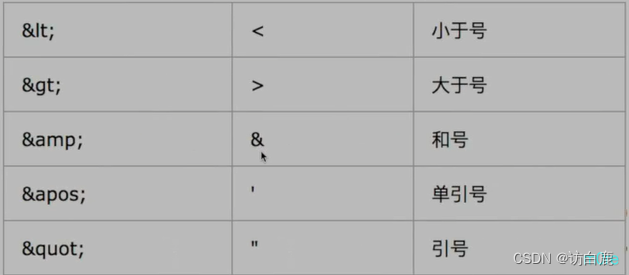

<!ENTITY name SYSTEM "file:///etc/passwd"

![[开源]GPT Boss – 用图形化的方式部署您的私人GPT镜像网站](https://img-blog.csdnimg.cn/direct/b37ea7bc78a447fbb13f3fd305ac5509.png#pic_center)