什么是Nmap脚本

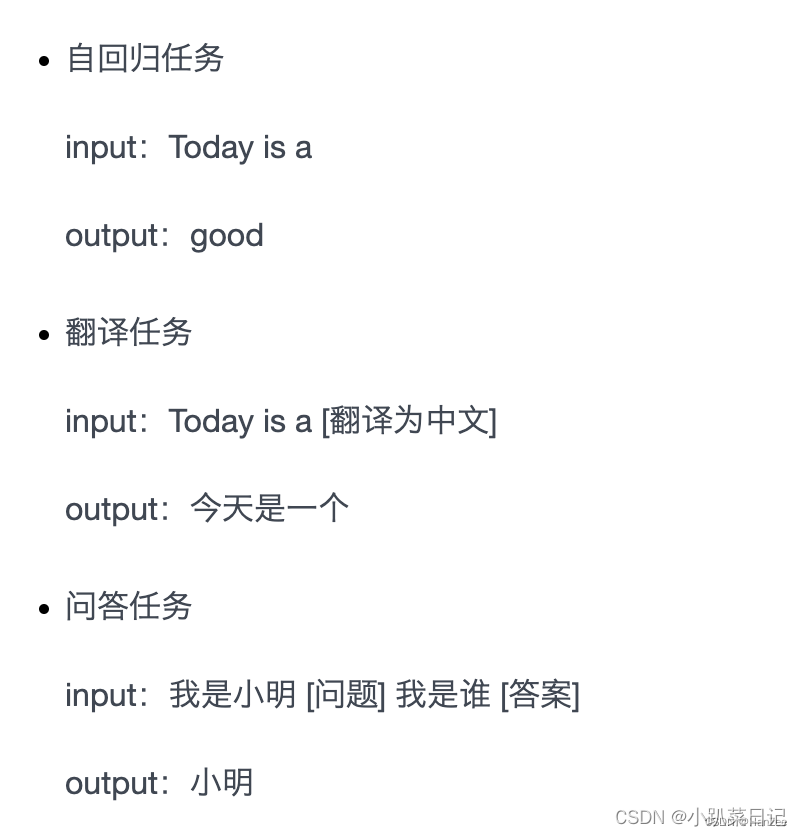

Nmap脚本是一种由Nmap扫描器使用的脚本语言,用于扫描目标网络中的主机、端口、服务等信息,并提供一系列自动化的测试和攻击功能。从渗透测试工程师的角度来看,Nmap脚本是一种非常有用的工具,能够帮助渗透测试工程师快速、准确地发现目标网络中的漏洞和弱点,进而实施攻击和渗透。

Nmap脚本的优势在于它可以自动化地执行各种任务,例如端口扫描、操作系统检测、服务识别、漏洞扫描、渗透攻击等,大大减轻了渗透测试工程师的工作负担,提高了渗透测试的效率和准确性。此外,Nmap脚本还具有以下几个方面的优势:

高度可定制化。Nmap脚本的语言结构简单易懂,可以根据自己的需要进行修改和扩展,以满足不同的测试需求。

高度可扩展性。Nmap脚本的社区非常活跃,有大量的开发者和用户贡献了各种各样的脚本,可以根据自己的需要集成和使用。

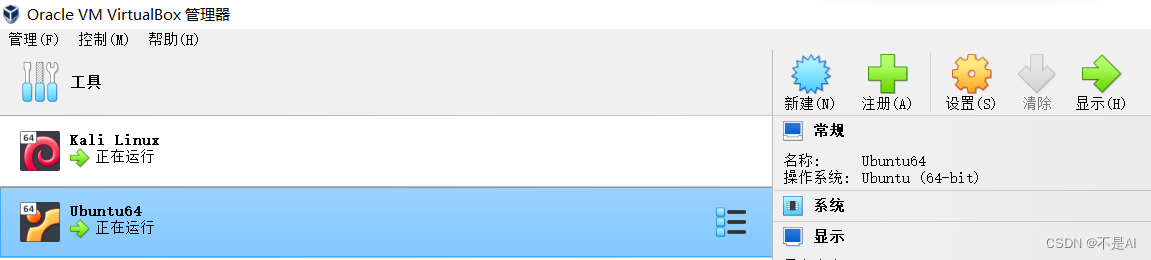

高度可移植性。Nmap脚本可以在各种不同的操作系统和平台上运行,包括Linux、Windows、Mac OS等,可以满足不同系统环境下的测试需求。

高度适应性。Nmap脚本可以适应不同的网络环境和安全需求,可以应用于各种类型的测试和攻击场景。

对于渗透测试工程师来说,Nmap脚本可以帮助他们进行以下几个方面的工作:

端口扫描。Nmap脚本可以帮助渗透测试工程师快速地扫描目标网络中的开放端口,了解目标网络的服务和运行状态,为后续的测试和攻击做好准备。

操作系统检测。Nmap脚本可以帮助渗透测试工程师快速地检测目标主机的操作系统类型和版本号,了解目标系统的漏洞和弱点,为后续的测试和攻击做好准备。

服务识别。Nmap脚本可以帮助渗透测试工程师快速地识别目标主机上运行的各种服务和应用程序,了解目标系统的安全性和漏洞情况,为后续的测试和攻击做好准备。

漏洞扫描。Nmap脚本可以帮助渗透测试工程师快速地扫描目标网络中的漏洞和弱点,了解目标系统的安全性和漏洞情况,为后续的测试和攻击做好准备。

渗透攻击。Nmap脚本可以帮助渗透测试工程师执行各种渗透攻击行为,例如密码猜测、漏洞利用、后门植入等,从而实现对目标系统的渗透和控制。

需要注意的是,Nmap脚本的使用需要具备一定的技术和法律知识,渗透测试工程师应该在合法、合规、安全的前提下使用该工具,遵守国家法律法规和道德规范,不得进行任何非法、危害性的攻击行为。

总之,Nmap脚本是一种非常有用的工具,可以帮助渗透测试工程师快速、准确地发现目标网络中的漏洞和弱点,进而实施攻击和渗透。渗透测试工程师应该熟练掌握Nmap脚本的使用方法和技巧,以提高自己的工作效率和测试质量。

Nmap脚本的作用和优势

Nmap脚本是一种由Nmap扫描器使用的脚本语言,用于扫描目标网络中的主机、端口、服务等信息,并提供一系列自动化的测试和攻击功能。从渗透测试工程师的角度来看,Nmap脚本是一种非常有用的工具,能够帮助渗透测试工程师快速、准确地发现目标网络中的漏洞和弱点,进而实施攻击和渗透。

Nmap脚本的优势在于它可以自动化地执行各种任务,例如端口扫描、操作系统检测、服务识别、漏洞扫描、渗透攻击等,大大减轻了渗透测试工程师的工作负担,提高了渗透测试的效率和准确性。此外,Nmap脚本还具有以下几个方面的优势:

高度可定制化。Nmap脚本的语言结构简单易懂,可以根据自己的需要进行修改和扩展,以满足不同的测试需求。

高度可扩展性。Nmap脚本的社区非常活跃,有大量的开发者和用户贡献了各种各样的脚本,可以根据自己的需要集成和使用。

高度可移植性。Nmap脚本可以在各种不同的操作系统和平台上运行,包括Linux、Windows、Mac OS等,可以满足不同系统环境下的测试需求。

高度适应性。Nmap脚本可以适应不同的网络环境和安全需求,可以应用于各种类型的测试和攻击场景。

对于渗透测试工程师来说,Nmap脚本可以帮助他们进行以下几个方面的工作:

- 端口扫描。端口扫描是渗透测试的基础,Nmap脚本可以帮助渗透测试工程师快速地扫描目标网络中的开放端口,了解目标网络的服务和运行状态,为后续的测试和攻击做好准备。

Nmap脚本的端口扫描功能非常强大,可以根据不同的参数和选项,对目标网络进行不同深度和广度的扫描。例如,使用Nmap的默认扫描方式可以快速地扫描目标网络中的1000个常用端口,而使用深度扫描选项可以扫描目标网络中的所有端口,包括隐藏和未知的端口。此外,Nmap脚本还提供了一些特殊的扫描选项,例如扫描指定的端口、扫描指定的IP范围、扫描主机名等,可以根据不同的测试需求进行定制。

- 操作系统检测。操作系统检测是渗透测试的重要环节,Nmap脚本可以帮助渗透测试工程师快速地检测目标主机的操作系统类型和版本信息,为后续的测试和攻击提供依据。

Nmap脚本的操作系统检测功能非常强大,可以通过扫描目标主机的网络栈、服务、广告、响应等信息,来推断目标主机的操作系统类型和版本号。此外,Nmap脚本还可以对检测到的操作系统信息进行进一步的分析和判断,例如判断操作系统的漏洞和弱点,为后续的测试和攻击做好准备。

- 服务识别。服务识别是渗透测试的重要环节,Nmap脚本可以帮助渗透测试工程师快速地识别目标主机上的各种服务和应用程序,为后续的测试和攻击提供依据。

Nmap脚本的服务识别功能非常强大,可以通过扫描目标主机的端口、协议、响应等信息,来识别目标主机上运行的各种服务和应用程序,例如Web服务器、FTP服务器、邮件服务器、数据库服务器等。此外,Nmap脚本还可以对识别到的服务和应用程序进行进一步的分析和判断,例如判断服务和应用程序的版本号、配置信息、漏洞和弱点等,为后续的测试和攻击做好准备。

- 漏洞扫描。漏洞扫描是渗透测试的重要环节,Nmap脚本可以帮助渗透测试工程师快速地扫描目标主机上的漏洞和弱点,为后续的测试和攻击提供依据。

Nmap脚本的漏洞扫描功能非常强大,可以通过扫描目标主机的服务和应用程序的版本号、配置信息、漏洞库等信息,来发现目标主机上可能存在的漏洞和弱点。此外,Nmap脚本还可以对发现的漏洞和弱点进行进一步的分析和评估,例如评估漏洞的危害程度、可利用性等指标,为后续的测试和攻击做好准备。

- 渗透攻击。渗透攻击是渗透测试的最终目标,Nmap脚本可以帮助渗透测试工程师实施各种攻击和渗透行动,例如漏洞利用、密码破解、后门访问等。

Nmap脚本的渗透攻击功能非常强大,可以根据不同的攻击场景和测试需求,实施各种攻击和渗透行动。例如,Nmap脚本可以利用发现的漏洞和弱点,实施各种攻击,例如远程代码执行、文件包含、SQL注入、XSS攻击等。此外,Nmap脚本还可以实施各种密码破解、后门访问等攻击行动,例如使用Brute-Force脚本破解密码、使用Metasploit框架实施攻击、使用自定义的脚本实施攻击等。

总之,Nmap脚本是一种非常有用的工具,可以帮助渗透测试工程师快速、准确地发现目标网络中的漏洞和弱点,进而实施攻击和渗透。渗透测试工程师可以根据不同的测试需求和攻击场景,使用Nmap脚本来执行各种任务,例如端口扫描、操作系统检测、服务识别、漏洞扫描、渗透攻击等,提高测试的效率和准确性,同时也提高了渗透测试工程师的技术水平和竞争力。

Nmap脚本的分类和用法

Nmap是一款广泛使用的网络扫描工具,它可以用于发现目标主机的开放端口、操作系统、服务和应用程序等信息。Nmap脚本是一种自定义脚本引擎,它可以让用户编写自己的脚本,以扩展Nmap的功能。在渗透测试中,Nmap脚本是一种重要的工具,可以用于发现目标系统的漏洞和弱点,以及执行进一步的攻击。

Nmap脚本的分类

Nmap脚本可以分为以下几类:

默认脚本

默认脚本是Nmap自带的脚本,可以直接使用。这些脚本通常用于发现常见的漏洞和弱点,例如SMB漏洞、FTP弱口令、Web应用程序漏洞等。默认脚本的路径为/usr/share/nmap/scripts。实用脚本

实用脚本是由Nmap社区开发的脚本,通常用于执行一些特定的任务,例如发现WAF、识别SSL证书、检测反射型XSS漏洞等。这些脚本的路径为/usr/share/nmap/scripts/nse_misc。第三方脚本

第三方脚本是由第三方开发者编写的脚本,可以从Nmap脚本库中下载和安装。这些脚本通常用于发现目标系统的漏洞和弱点,例如检测SQL注入、漏洞利用等。自定义脚本

自定义脚本是由用户编写的脚本,可以根据需要编写脚本来实现特定的功能。自定义脚本可以扩展Nmap的功能,例如发现特定的漏洞或弱点、执行自定义的漏洞利用等。

Nmap脚本的用法

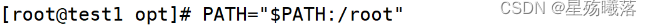

在使用Nmap脚本之前,需要了解一些基本的命令行选项。下面是一些常用的命令行选项:

-sS

使用TCP SYN扫描方式。-sT

使用TCP connect()扫描方式。-sU

使用UDP扫描方式。-sV

对开放的端口进行版本检测。-O

对目标主机进行操作系统检测。–script

指定要使用的脚本。–script-args

指定脚本的参数。

下面是一些常用的Nmap脚本及其用法:

- smb-vuln-ms17-010.nse

检测是否存在MS17-010漏洞,该漏洞曾被WannaCry勒索病毒所利用。

使用方法:

nmap -p445 --script=smb-vuln-ms17-010 <目标IP>

- http-vuln-cve2017-5638.nse

检测是否存在Struts2漏洞,该漏洞曾被Equifax数据泄露事件所利用。

使用方法:

nmap -p80,8080 --script=http-vuln-cve2017-5638 <目标IP>

- ftp-brute.nse

对FTP服务进行暴力破解。

使用方法:

nmap -p21 --script=ftp-brute --script-args=userdb=<用户名字典>,passdb=<密码字典> <目标IP>

- mysql-vuln-cve2012-2122.nse

检测是否存在MySQL的CVE-2012-2122漏洞,该漏洞允许攻击者通过无需认证的方式登录到MySQL服务器,并执行任意命令。

使用方法:

nmap -p3306 --script=mysql-vuln-cve2012-2122 <目标IP>

- http-joomla-brute.nse

对Joomla CMS进行暴力破解。

使用方法:

nmap -p80 --script=http-joomla-brute --script-args http-joomla-brute.threads=<线程数>,userdb=<用户名字典>,passdb=<密码字典> <目标IP>

总结

Nmap脚本是一种非常有用的工具,可以用于发现目标系统的漏洞和弱点,以及执行进一步的攻击。在使用Nmap脚本时,需要注意安全性,避免对目标系统造成不必要的损害。同时,渗透测试工程师还需要不断学习和掌握新的技术和工具,以保持竞争力。