文章关键词:电子数据取证、计算机取证、数据恢复

一、前言

SSH为Secure Shell的缩写,是一种网络协议,是一个提供数据通信安全、远程登录、远程指令执行等功能的安全网络协议(允许用户远程向服务器发送shell命令,并让它们执行),最初提出目的是替代非安全的Telnet(23端口,没有使用加密连接)、rsh、rexec等远程Shell协议。之后SSH发展了两个大版本SSH-1和SSH-2。如果一个用户从本地计算机,使用SSH协议登录另一台远程计算机,我们就可以认为,这种登录是安全的,即使被中途截获,密码也不会泄露。需要指出的是,SSH只有一种协议,存在多种实现(OpenSSH:SSH协议的开源实现,dropbear:另一个开源实现)。

SSH相当于Windows上的远程桌面连接,但没有桌面,只有文字终端。SSH是许多Linux使用者入门时必学的一个命令。借助SSH,可以很方便地连接远程或是局域网的其他电脑,直接在上面进行工作。

像平常使用虚拟机仿真时,因为在虚拟机上操作命令不太方便,一般就会用像XShell或是FinalShell之类的SSH连接工具连接到虚拟机上来进行操作,非常方便。

二、基础

2.1、SSH客户端与服务端

想要使用SSH,首先本地系统要安装有SSH客户端(如XShell或是FinalShell之类的连接工具),远程系统要有服务端(一般像CentOS7会默认安装sshd服务)。

2.2、协议总体框架

SSH协议采用客户端/服务器(C/S)架构,分为传输层、认证层和连接层。

2.2.1、传输层协议

传输层协议主要用来在客户端和服务器之间建立一条安全的加密通道,为用户认证、数据交互等对数据传输安全性要求较高的阶段提供足够的机密性保护。

传输层提供了如下功能:数据真实性检查、数据完整性检查、为客户端提供了对服务器进行认证的功能,传输层协议通常运行在TCP/IP连接之上(服务器端使用的默认端口号为22),也可以运行在其他任何可以信赖的数据连接之上。

2.2.2、认证层协议

认证层协议运行在传输层协议之上,完成服务器对登录用户的认证。

2.2.3、连接层协议

连接层协议负责在加密通道上划分出若干逻辑通道,以运行不同的应用。它运行在认证层协议之上,提供交互会话、远程命令执行等服务。

三、SSH配置

一般Linux系统内的SSH配置存放在/etc/ssh/sshd_config内

3.1、常用选项

Port 22 #监听端口为22

ListenAddress 0.0.0.0 #监听地址为任意网段,也可以指定OpenSSH服务器的具体IP

LoginGraceTime 2m #登录验证时间为2分钟

PermitRootLogin no #禁止root用户登录

MaxAuthTries 6 #最大重试次数为6

PermitEmptyPasswords no #禁止空密码用户登录

UseDNS no #禁用DNS反向解析,以提高服务器的响应速度

PubkeyAuthentication yes #开启公私钥登录

UsePAM yes #开启PAM身份验证模块认证,就是用于支持动态载入不同认证模块进行身份验证的功能

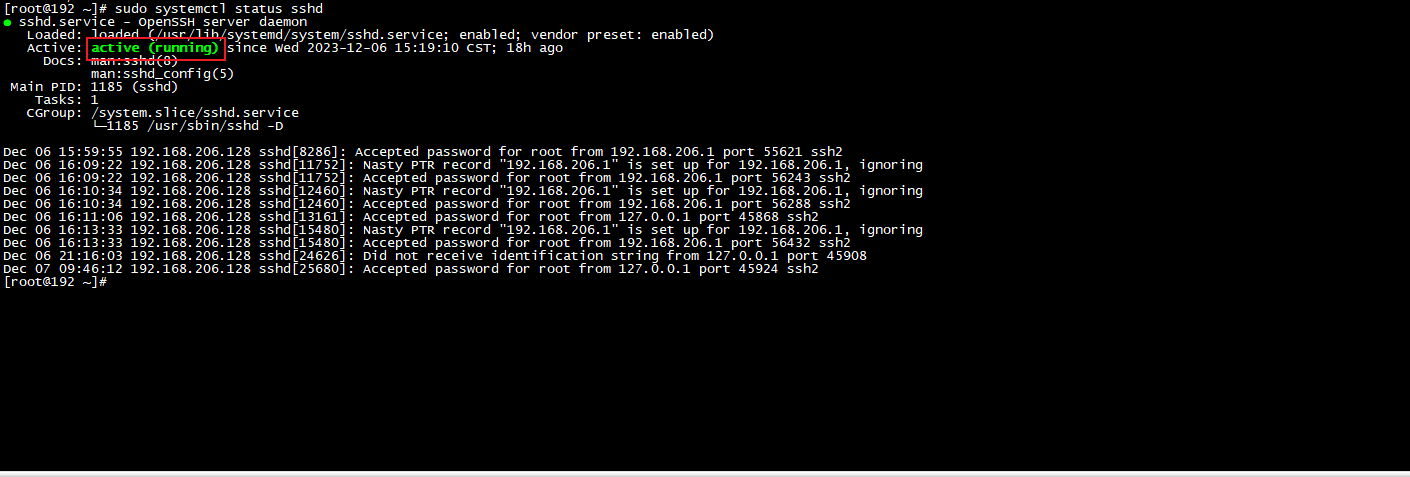

3.2、SSH远程登录实例

SSH登录十分简单,只需要新建连接,然后填入对应的主机IP与SSH端口,之后选择认证方式填写用户名与密码即可。

若在本机上是首次登录该远程主机,则会出现如上界面。大致意思就是,无法确认host主机的真实性,只知道它的公钥指纹,问你还想继续连接吗?接受并保存即可。

四、SSH存在的风险

如果有人截获了登录请求,然后冒充远程主机,将伪造的公钥发给用户,那么用户很难辨别真伪。因为不像Https协议,SSH协议的公钥是没有证书中心(CA)公证的,也就是说都是自己签发的。可以设想,如果攻击者插在用户与远程主机之间(比如在公共的wifi区域),用伪造的公钥,获取用户的登录密码。再用这个密码登录远程主机,那么SSH的安全机制就荡然无存了。这种风险就是著名的“中间人攻击”(Man-in-the-middle attack)。

五、结论

本文总结了常用的Linux SSH操作、配置等,虽然大部分操作都很简单,但可以明显提升我们使用的体验。了解SSH也可以对Linux方面有更完善的掌握。