目录

1. 简介

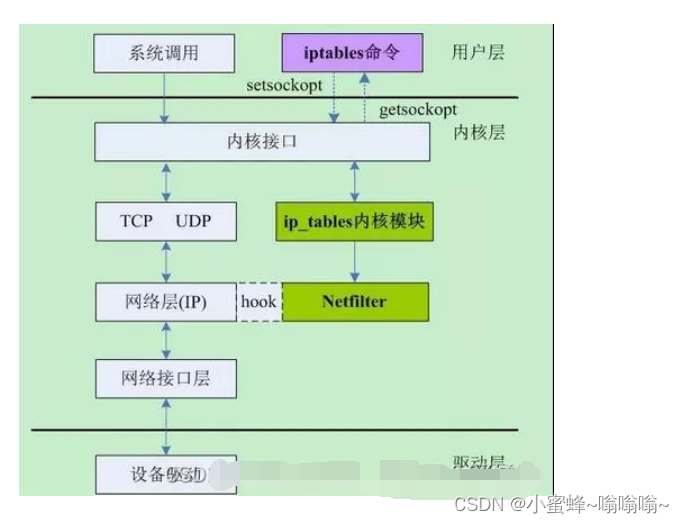

iptables 是Linux内核中集成的一个功能强大的防火墙工具,它允许系统管理员配置入站和出站流量的规则。通过使用 iptables,你可以定义过滤策略、管理网络流量、记录日志以及进行各种网络相关的任务。

2. 基本概念

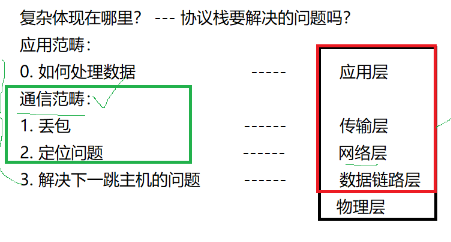

在深入 iptables 之前,需要理解一些关键概念:

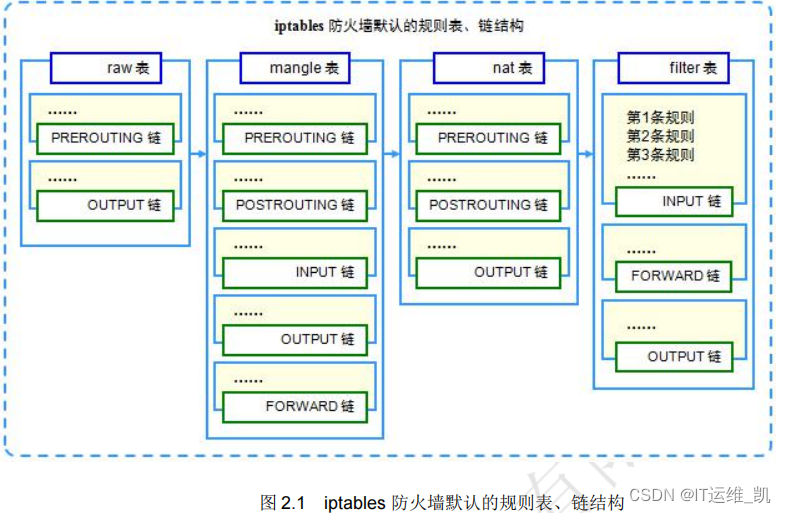

- 表(Tables):

iptables有几个表,每个表包含一组特定的链。最常用的是filter表,其他还包括nat、mangle等。 - 链(Chains):每个表有多个链,链是实际应用规则的地方。常见的链有

INPUT、OUTPUT和FORWARD。 - 规则(Rules):规则定义了针对特定条件的流量如何处理。规则可以包括源地址、目的地址、端口、协议等匹配条件。

3. 安装 iptables

在大多数Linux发行版中,iptables 通常预先安装。如果没有安装,你可以使用你的包管理器安装它。例如,在Debian或Ubuntu系统中,你可以使用以下命令:

sudo apt-get update

sudo apt-get install iptables

4. 查看当前规则

要查看当前所有的 iptables 规则,可以使用以下命令:

sudo iptables -L -n -v

这会列出所有链的规则以及这些规则的一些统计数据。

5. 设置规则

设置规则是 iptables 的核心功能。例如,要阻止特定IP的进入流量,可以使用如下命令:

sudo iptables -A INPUT -s 123.123.123.123 -j DROP

这个命令会在 INPUT 链添加一条新规则,将来源地址为 123.123.123.123 的所有流量丢弃。

6. 保存和恢复规则

配置的规则默认不会在系统重启后保留。要保存当前的规则,可以使用 iptables-save,在Ubuntu或Debian上,通常是这样:

sudo iptables-save > /etc/iptables/rules.v4

要恢复规则,可以使用 iptables-restore:

sudo iptables-restore < /etc/iptables/rules.v4

7. 常见的规则示例

这里介绍几个常用的 iptables 规则示例:

阻止特定端口:

sudo iptables -A INPUT -p tcp --dport 22 -j DROP这会阻止所有尝试连接到22端口(SSH默认端口)的流量。

允许特定IP访问特定端口:

sudo iptables -A INPUT -p tcp -s 123.123.123.123 --dport 80 -j ACCEPT这允许来自IP

123.123.123.123的流量访问80端口(HTTP默认端口)。

8. 进阶使用

iptables 还支持更复杂的配置,如端口转发、负载均衡、创建自定义链等。这些通常需要更深入的网络知识和对 iptables 详细语法的理解。

9. 故障排查和日志

如果您的规则没有按预期工作,可以通过日志来进行故障排查。可以通过以下命令添加日志规则:

sudo iptables -A INPUT -j LOG --log-prefix "IPTables-INPUT-Dropped: "

这会记录所有 INPUT 链上被丢弃的信息,带有前缀 "IPTables-INPUT-Dropped: "。

10. 结语

iptables 是一个非常强大的工具,但也很复杂。正确使用它可以提高系统的安全性,但错误的配置可能会导致服务不可用。务必在修改规则前备份现有规则,并在生产环境中进行充分测试。