1、关于OPENSSH

为了安全和稳定,一般重要的业务系统都选用Linux操作系统,通常来说OPENSSH是必须要打开的服务,会对外暴露22端口(或者改为其它端口)。

Linux系统默认的OPENSSH版本比较低,等保等安全检查时,一定会被扫出来高风险漏洞,而高风险是等保三的否决项,一定要解决。

可能大家用的是Centos或者没有购买服务的其他版本Linux系统,要如何解决漏洞呢?

网上大部分的解决的办法就是源码编译安装openssh,编译的时间较长,也比较麻烦,小白的话很容易做错导致系统登录不进去了。

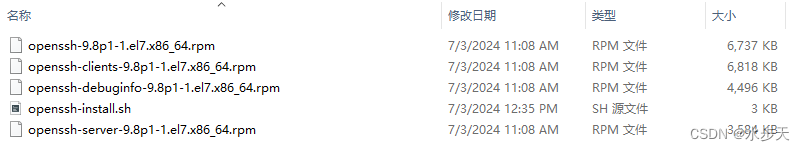

我之前写过一篇文章《实用小技巧-最新OPENSSH的RPM安装包制作》

参照这篇文章,就你可以直接把openssh源码编译成rpm包,然后一键升级openssh,避免安全漏洞。

之前在咸鱼小店已经卖出很多订阅服务,一年内免费提供更新。

如果你懒得手动制作更新,我的公众号关注读者也可以发消息联系我获取最新的openssh 9.7安装包一次(关注后请帮我多多推广公众号),目前手上的更新包经测试已经测试适配以下操作系统(都是X86架构的)

centos 6&7&8

redhat 6&7&8

oracle linux 6&7&8

银河麒麟V10 SP1-3

龙蜥7版本

openEuler系统

bclinux系统

升级后默认禁用不安全的diff算法,请及时升级ssh客户端(建议使用最新的mobaxterm)

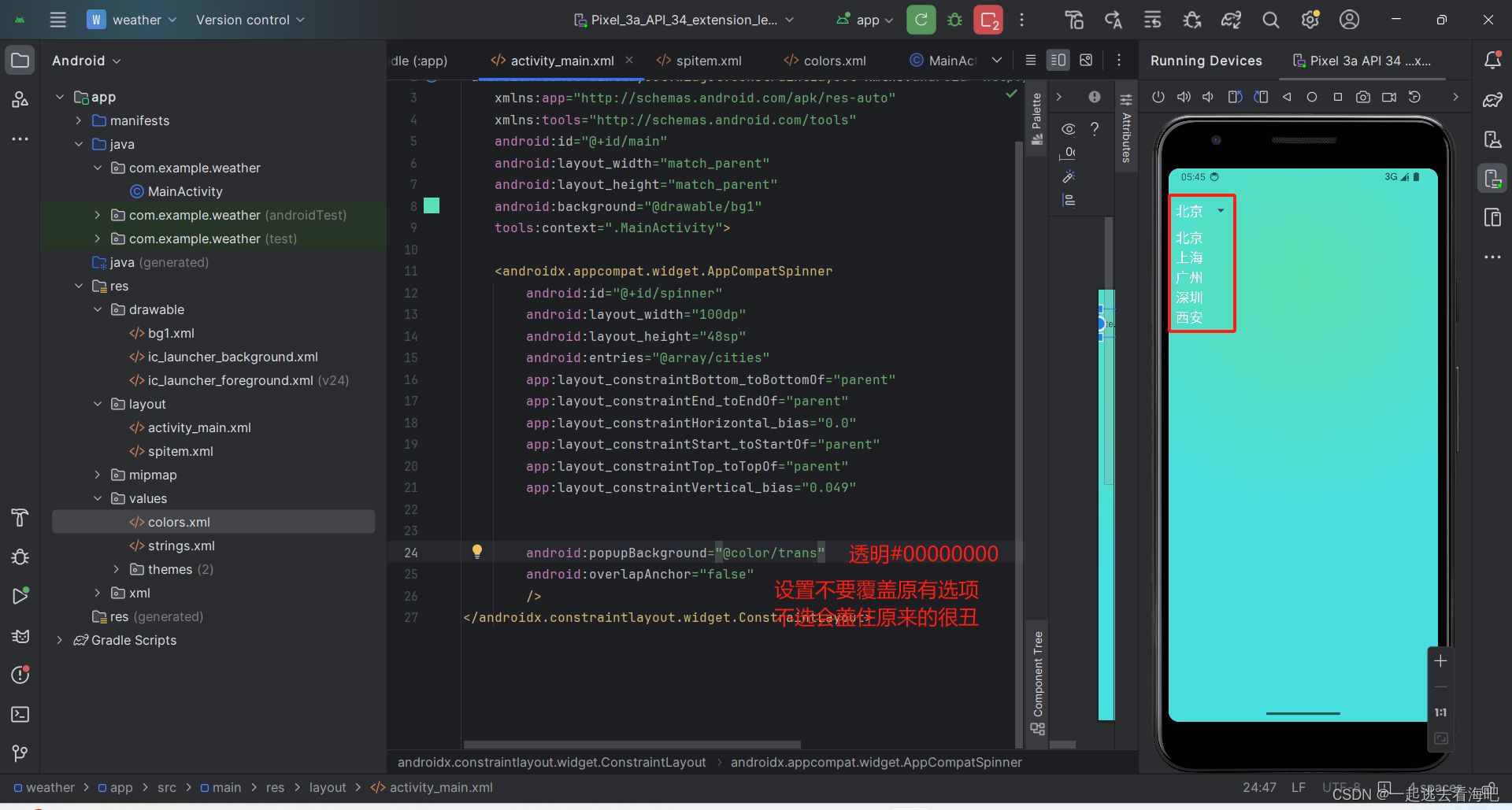

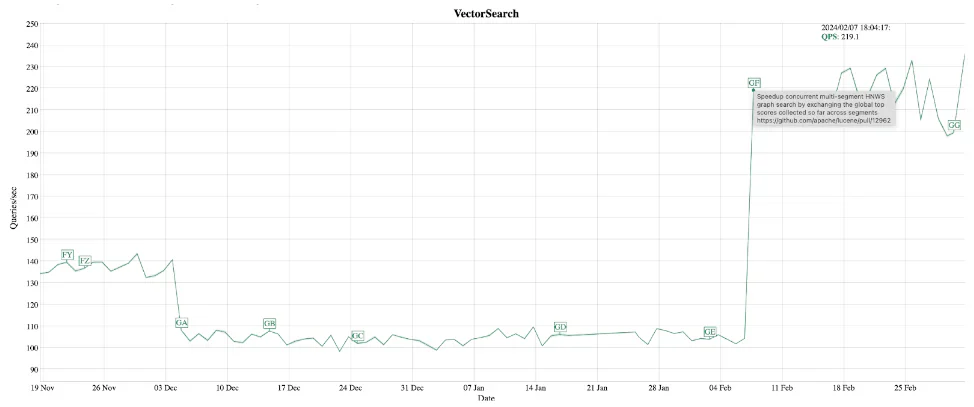

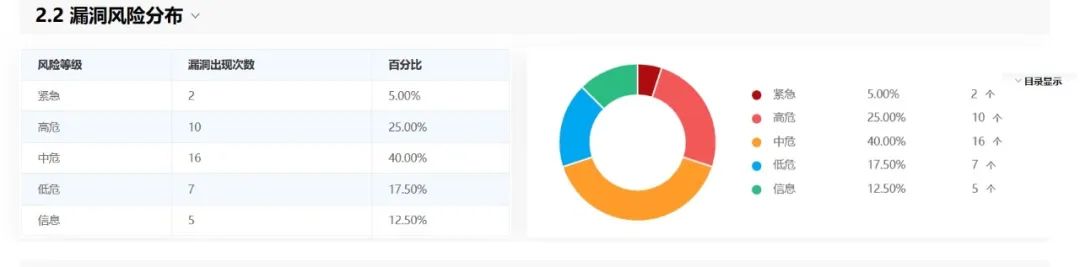

2、漏洞扫描安全情况展示

下面是我这一台Centos6.5的老版本操作系统,没有更新openssh之前的漏洞扫描信息,可以看得出来高风险全是openssh(本漏扫使用最新的规则库2024-04-04发布的)

更新openssh之后再漏扫检查,可以看出来,己经没有高风险漏洞了!

也欢迎关注我的公众号【徐sir的IT之路】,一起学习!————————————————————————————

公众号:徐sir的IT之路

CSDN :徐sir(徐慧阳)_数据库记录,系统集成-CSDN博客

墨天轮:徐sir的个人主页 - 墨天轮

PGFANS:PGFans问答社区:全球唯一的PostgreSQL中文技术交流社区————————————————————————————