简介

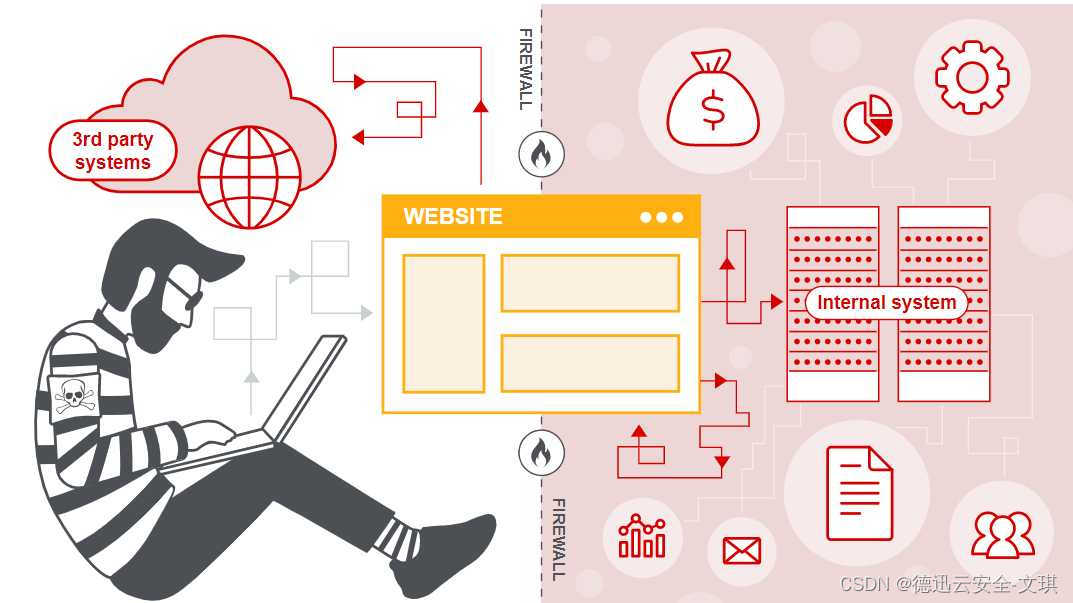

在当今的网络安全领域,服务器端请求伪造(SSRF)是一种日益引起关注的攻击技术。通过这种攻击,恶意用户可以诱导目标服务器发起请求,以此来访问或操作原本不应该由外部可达的内部资源。接下来,我们将深入探讨SSRF的定义、它的基本原理以及可能带来的危害。

SSRF定义

服务器端请求伪造(SSRF)指的是攻击者通过构造请求,利用服务器的功能作为代理来发送一个恶意请求至第三方服务器或内部资源。这种攻击允许攻击者绕过对源IP地址的检查,访问受限的内网资源,甚至从内部系统中窃取数据,执行远程代码,或对特定服务发起拒绝服务攻击(DoS)。

SSRF攻击的基本原理

SSRF攻击的基本原理在于攻击者利用服务器作为代理来发送请求。首先,攻击者寻找目标网站中可以从服务器发出外部请求的点,比如图片加载、文件下载、API请求等功能。随后,攻击者通过向这些功能提交经过特别构造的数据(如修改URL或参数),诱使服务器向攻击者控制的或者内部资源发送请求。此时,服务器充当了攻击者与目标之间的“桥梁”,攻击者可以通过它来接触和操作内部服务,绕过安全限制。

SSRF攻击可能导致的危害

SSRF攻击可能导致的危害极为广泛,具体包括:

内部资源泄露:攻击者可以利用SSRF访问内部网络中的敏感信息,如数据库、API接口、管理系统等,从而窃取、篡改或删除重要数据。

内部服务受损:通过SSRF攻击可以对内部应用程序执行未授权的操作,比如执行命令、启动或停止服务,甚至可能导致内部服务完全瘫痪。

安全机制绕过:利用SSRF漏洞,攻击者可以绕过基于IP地址的访问控制列表(ACLs)、防火墙和其他安全措施,访问原本受限的网络区域。

远程代码执行:在某些情况下,如果内部服务对输入的处理不够严谨,SSRF攻击甚至可以导致远程代码执行,给系统的安全带来极大威胁。

SSRF攻击的严重性在于它打破了传统的网络边界,使得内部系统处于攻击者的威胁之下。因此,理解SSRF的工作原理并采取相应的防御措施,对于保护企业的网络安全至关重要。

工作原理和分类

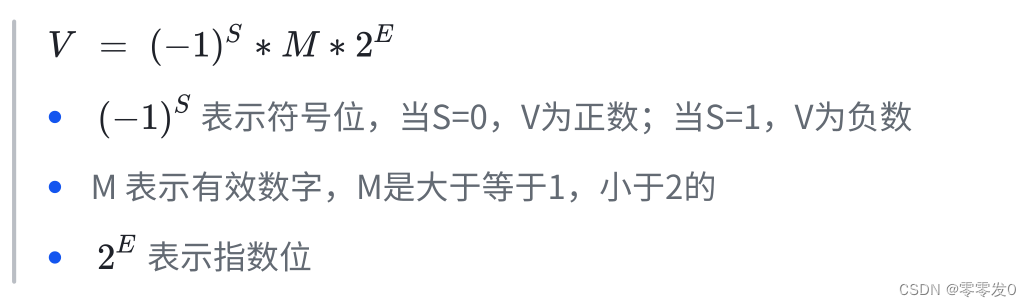

SSRF的工作过程及演示

SSRF攻击通常遵循以下步骤:

- 漏洞发现:攻击者识别出可以触发服务器发起HTTP请求的点,如图像加载器、文件下载器或Web服务的API端点。

- 请求构造:攻击者创建一个精心设计的请求,这个请求将由服务器发送,目的可能是与服务器的内部网络或者外部恶意服务器通信。

- 执行与利用:攻击者将构造的请求发送到漏洞点。服务器不自觉地执行该请求,将结果返回给攻击者或影响内部系统。

一个简单的示范场景如下:一个网站有一个功能,允许用户通过URL加载外部图片到服务器。例如:

import requests

def fetch_image(image_url):

response = requests.get(image_url)

return response.content

# 用户提供的URL

user_input_url = "http://example.com/image.jpg"

image_data = fetch_image(user_input_url)

这看似无害的功能,如果不进行适当的检查,就可能成为SSRF攻击的目标。

SSRF的基本分类

内网SSRF vs. 外网SSRF

内网SSRF 允许攻击者探测和发送请求到目标服务器的本地网络,这通常涉及访问在公网上不可见的内部服务和应用。

外网SSRF 提供给攻击者一个向外部服务器发起请求的方法。这可能被用来攻击目标网站外的其他系统,或者作为信息泄露或服务滥用的媒介。

基础SSRF vs. 盲目SSRF

基础SSRF 攻击可以让攻击者接收到由他们触发的请求的响应数据。这样,攻击者可以直接看到攻击的结果。

盲目SSRF 攻击则是指攻击者无法直接看到服务器的响应。在这种情况下,他们可能需要使用时间差、第三方服务交互或者依赖服务器的间接行为来确认攻击的成功与否。

代码示例:展示一个简单的SSRF漏洞

下面是一个简单的Web服务端点的代码示例,这个服务端点允许用户提供一个URL来获取网页的内容。它存在SSRF漏洞。

from flask import Flask, request

import requests

app = Flask(__name__)

@app.route('/fetch-web-content', methods=['GET'])

def fetch_web_content():

url_to_fetch = request.args.get('url')

try:

# 发起请求,并将响应内容返回给用户

response = requests.get(url_to_fetch)

return response.text

except requests.exceptions.RequestException as e:

return str(e)

if __name__ == '__main__':

app.run()

在此代码片段中,Web服务端点 /fetch-web-content 通过 requests.get 函数获取用户提供的URL参数,并请求该地址的内容,然后将内容返回给用户。

这个功能没有对用户输入的URL进行严格的过滤。攻击者可以利用它来请求类似 http://localhost/admin 这样的地址,从而访问服务器后端的敏感接口或管理控制台界面,并可能获取服务器内部信息。

为了修复这个SSRF漏洞,应该添加验证来确保用户只能访问预期和受信任的外部资源。例如,你可以检查用户的输入,禁止使用内部IP地址、元数据服务URL等,或设置白名单,只允许访问确定安全的域。

常见的攻击场景

1. 内部系统信息泄露

攻击者通过SSRF漏洞获取对内部系统的敏感信息,例如数据库配置文件、API密钥等。

代码示例:

攻击者可能会构造一个请求,试图访问内部服务界面或敏感目录。考虑一个简单的文件下载功能实现:

from flask import Flask, send_file

app = Flask(__name__)

@app.route('/download')

def download_file():

file_path = request.args.get('file')

return send_file(file_path)

if __name__ == '__main__':

app.run()

攻击者可以通过修改file参数为类似file=../database/config.db,尝试泄露内部配置文件。

2. 内部系统的未授权操作

通过SSRF,攻击者能够对内部系统执行未授权的操作。

代码示例:

一个API端点允许用户通过提供URL获取资源的详细信息,但没有妥善验证输入的URL。

import requests

from flask import Flask, request

app = Flask(__name__)

@app.route('/get-resource-info')

def get_resource_info():

url = request.args.get('url')

response = requests.get(url)

return response.json()

if __name__ == '__main__':

app.run()

攻击者构造URL参数url=http://internal-service/internal-api/modify?user=admin&pass=newPassword来对内部系统执行未授权的密码修改操作。

3. 进行端口扫描

利用SSRF,攻击者尝试扫描内网的端口以发现潜在的服务和漏洞。

代码示例:

在线工具服务,允许用户检测指定主机上的开放端口。

# 假设服务

# 注意:此代码片段仅为示例,并不能直接运行

def check_port_status(ip, port):

# 对IP和端口执行检查:如果端口开放,返回True

return is_port_open(ip, port)

攻击者可以利用这个功能,通过构造请求,例如http://your-service/check-port?ip=192.168.1.1&port=22,探测内网设备的开放端口。

4. 绕过IP限制

某些内部服务或API可能仅允许来自特定IP地址的访问。攻击者可以使用SSRF绕过这些IP限制。

代码示例:

如果服务验证请求是否来自特定IP,攻击者可能不直接访问该服务,而是利用存在SSRF漏洞的服务器作为代理访问该服务。

# 假设的场景:代理请求来绕过IP限制

def proxy_request(target_url, server_ip):

# 使用存在SSRF漏洞的服务器的IP将请求转发到目标URL

pass

攻击者构造请求http://vulnerable-server/proxy-request?target_url=http://internal-service/secret-api,利用容易受攻击的服务器访问内部IP限制的API。

这些场景展示了SSRF可以被利用来进行信息泄露、未授权操作、网络侦察和安全机制绕过等多种攻击。防御SSRF的关键在于限制外发请求的能力,验证和过滤用户输入,并确保敏感服务和接口不对未经授权的请求开放。

防御措施与修复方法

1. 输入验证

对用户的输入进行严格的验证是避免SSRF漏洞的首要手段。验证可以在服务器接收到用户输入的URL时立即进行。

修复前的代码:

from flask import Flask, request

import requests

app = Flask(__name__)

@app.route('/fetch')

def fetch_url():

# 直接使用用户输入的URL进行请求

url = request.args.get('url')

content = requests.get(url).text

return content

修复后的代码:

from flask import Flask, request

import requests

from urllib.parse import urlparse

app = Flask(__name__)

@app.route('/fetch')

def fetch_url():

# 使用用户输入的URL进行请求之前进行验证

url = request.args.get('url')

parsed_url = urlparse(url)

if parsed_url.scheme not in ['http', 'https']:

return "Invalid URL scheme!"

if "localhost" in parsed_url.netloc or "127.0.0.1" in parsed_url.netloc:

return "Access to localhost is not allowed!"

content = requests.get(url).text

return content

在此修复示例中,我们在允许请求发出之前增加了对URL方案的验证,以及对指向本机的请求的检查。

2. 确立访问白名单

只允许服务器向预先定义的安全地址和端点进行请求。

修复前的代码:

# 前面提到的直接使用用户输入URL的代码示例

修复后的代码:

SAFE_DOMAINS = ['example.com', 'api.example.com']

@app.route('/fetch')

def fetch_url():

url = request.args.get('url')

if not any(domain in url for domain in SAFE_DOMAINS):

return "URL is not allowed!"

content = requests.get(url).text

return content

在修复后的代码中,我们确立了一个安全域名的白名单,只允许向这些域名发出请求。

3. 限制URL跳转和重定向

避免攻击者利用服务器端响应的重定向机制。

修复前的代码:

# 不验证URL是否跳转的代码示例

修复后的代码:

@app.route('/fetch')

def fetch_url():

url = request.args.get('url')

# ...(输入验证和白名单代码)...

response = requests.get(url, allow_redirects=False)

if response.is_redirect or response.is_permanent_redirect:

return "Redirects are not allowed!"

return response.text

修复后代码中,我们关闭了requests.get的重定向跟随,并检查响应是否为重定向类型。

4. 应用层防火墙和安全插件的作用

应用层防火墙和安全插件可以帮助检测和阻止SSRF攻击。

配置示例:

一些如ModSecurity的Web应用防火墙(WAF)提供SSRF保护。配置规则可能如下:

# ModSecurity规则示例

SecRule REQUEST_ARGS:url "@rx ^https?://" \

"id:'123456',phase:1,deny,msg:'Possible SSRF Attempt'"

这段规则定义了一个拦截规则,如果请求参数中的url是以http://或https://开头的,则拦截该请求,并标记为可能的SSRF尝试。

5. 开发者应有的安全意识与最佳实践

- 默认情况下禁止从服务器向外发起不必要的请求。

- 实施最小权限原则,限制服务器进程的网络访问能力。

- 对所有外部数据输入进行合适的过滤和验证。

- 定期对应用程序进行安全审计和代码审查。

- 保持安全培训和教育,让团队意识到SSRF和其他安全威胁。

案例分析

历史发生的SSRF攻击事件

2019年底,一个名为Capital One的美国金融公司遭到了一次著名的SSRF攻击。该事件涉及到了AWS(亚马逊网络服务)的元数据服务,导致了超过1亿用户的个人信息泄露。

攻击的具体实施方式(包括代码分析)

在Capital One案例中,攻击者发现了一个配置错误的Web应用防火墙(WAF),该WAF被配置成可以执行服务器端请求。攻击者利用这一点,构造了特殊的HTTP请求,通过该WAF向AWS元数据服务(位于http://169.254.169.254/latest/meta-data/)发起了一个SSRF攻击。AWS元数据服务是AWS EC2(亚马逊弹性计算云)的一个内部服务,它提供了关于运行EC2实例的元数据。通过这次SSRF攻击,攻击者能够获取到一个用于访问AWS S3存储桶(存储了大量敏感数据)的IAM角色的凭证。

简化的攻击实施示意代码

import requests

# 假设这个URL是WAF配置错误,可以向外部发送请求

vulnerable_url = 'http://example.com/vulnerable-waf-endpoint'

# 构造向AWS元数据服务的SSRF攻击URL

ssrf_url = vulnerable_url + '?url=http://169.254.169.254/latest/meta-data/'

# 发送请求

response = requests.get(ssrf_url)

# 如果成功,将获得IAM角色凭证

credentials = response.text

如何应对和防范该类攻击(结合代码示例分析修复)

针对上述案例,有几种策略可以大大减少SSRF攻击的风险:

限制出站流量:确保Web应用防火墙(WAF)或其他可能存在SSRF漏洞的服务不能访问敏感或内部地址,例如AWS的元数据服务地址。

严格的输入验证:对任何可能引起出站请求的参数进行严格的输入验证。例如,禁止URL包含特定模式或路径。

使用最小权限原则:应用程序和服务应仅被授权访问必要的资源。例如,如果Web应用不需要访问元数据服务,应该在IAM策略中明确禁止。

监控和日志记录:密切监控出站请求,以便快速发现并响应SSRF攻击的迹象。保留详细的日志,以便事后分析。

修复示例:严格的输入验证

为了避免像Capital One这样的攻击事件,需要对服务进行严格的输入验证,例如:

import requests

from urllib.parse import urlparse

def is_safe_url(url):

# 不允许访问的地址列表

blacklist = ['169.254.169.254']

parsed_url = urlparse(url)

if parsed_url.hostname in blacklist:

return False

return True

@app.route('/fetch')

def fetch_url():

url = request.args.get('url')

if not is_safe_url(url):

return "Blocked SSRF attempt to a restricted domain!"

content = requests.get(url).text

return content

通过这种方法,可以有效防止攻击者利用服务访问黑名单中的敏感或内部资源。

总结

服务器端请求伪造(SSRF)是一种危险的网络攻击技术,使得攻击者能够迫使一个运行中的服务器向攻击者指定的内部或外部服务发起请求。通过这种攻击,攻击者可以访问敏感信息、执行未授权的操作、进行内部网络探测、甚至绕过IP限制,对目标组织造成严重的安全威胁。

通过深入分析SSRF的工作原理、常见攻击场景、及其防御措施,我们学习到:

- SSRF的识别与分类:了解了SSRF的工作原理及其如何被分类为内网SSRF和外网SSRF,以及基础SSRF与盲目SSRF的区别。

- 攻击场景分析:讨论了SSRF攻击的几个典型场景,如内部系统信息泄露、未授权操作、内网端口扫描和绕过IP限制,每个场景都包含了潜在的风险和攻击示例。

- 防御策略与实践:详细讨论了几种防御SSRF攻击的策略,包括输入验证、创建访问白名单、限制URL跳转和重定向,以及应用层防火墙和安全插件的配置。这些防御措施的目标是减少SSRF攻击的发生,增强系统的整体安全性。

- 案例分析:通过分析一起实际发生的SSRF攻击案例,强调了企业在安全防护措施中可能存在的薄弱环节,以及在发现安全漏洞后如何进行修复和防御。

以上内容强调了对SSRF攻击原理的理解、识别潜在的安全漏洞、实施有效的防御措施,以及培养开发者的安全意识对于维护网络安全的重要性。通过贯彻这些安全实践和策略,我们可以显著提高抵御SSRF攻击的能力,保护我们的系统和数据不受到威胁。