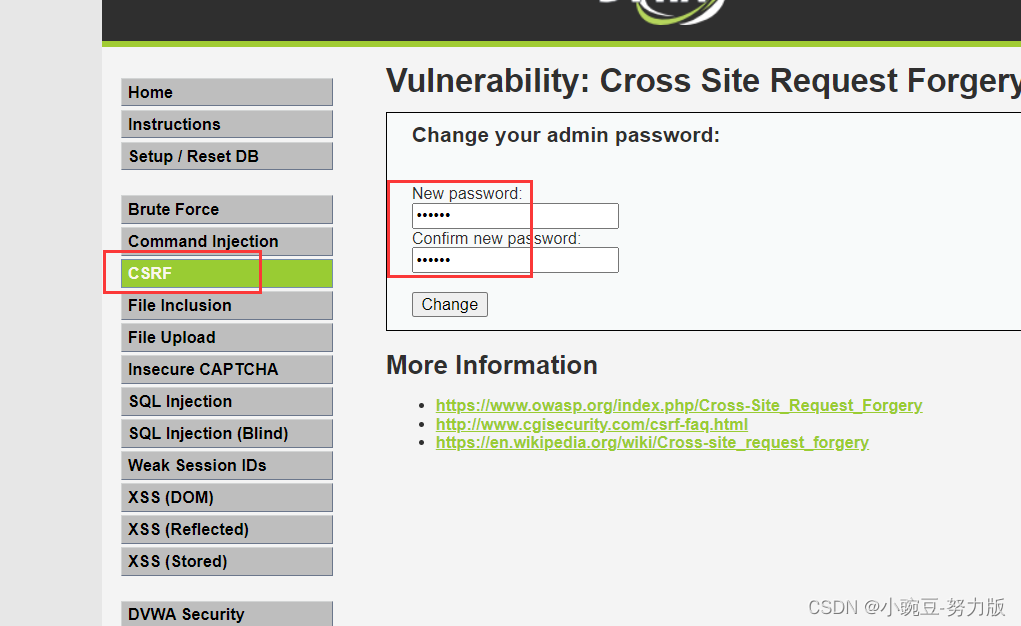

1.low等级

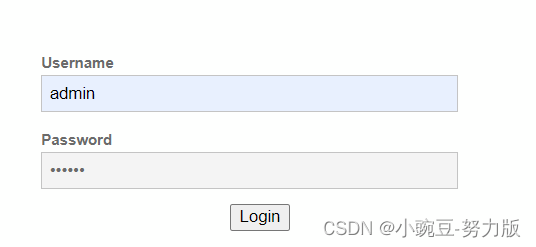

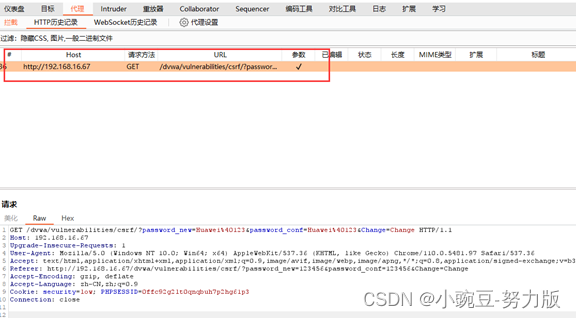

先利用Burp抓包

将get响应的url地址复制,发到网页上(Low等级到这完成)

![]()

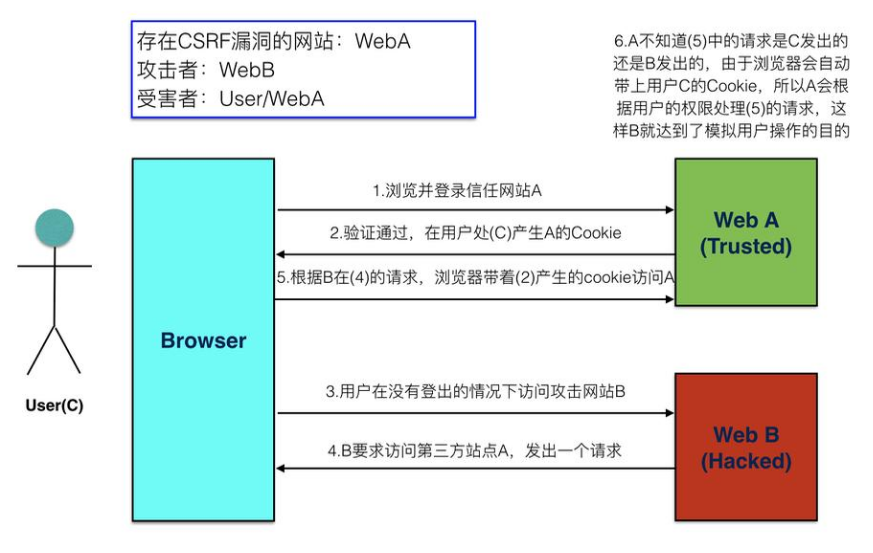

Medium:

再将抓到的包发到Repeater上,对请求中的Referer进行修改,修改成和url一样的地址,修改成功。

在这里修改后发送

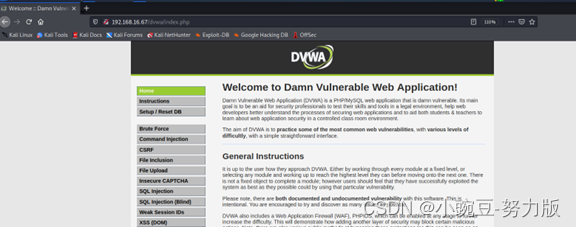

然后重新登录后输入新的密码就可以进入了

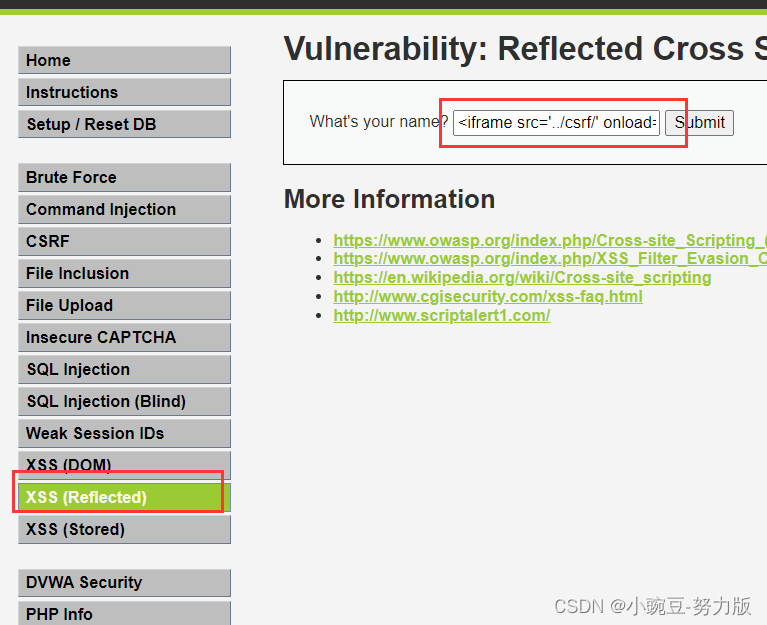

High级别:先修改等级

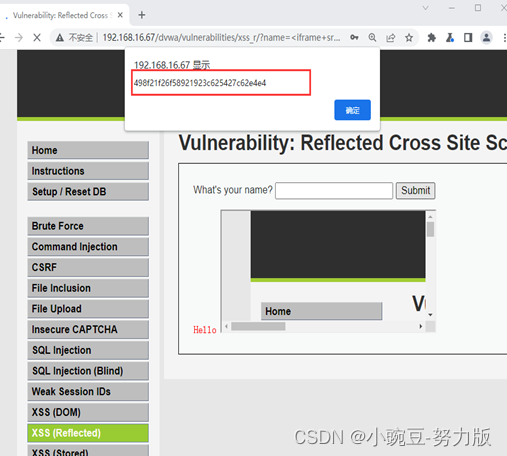

在dvwa的反射型xss处插入下列语句:

<iframe src="../csrf/"οnlοad=alert(frames[0].document.getElementsByName('user_token')[0].value)></iframe>

可以弹框得到当前的token值

复制粘贴到这个位置并修改密码

Login后重新输入密码