OpenResty 是一个基于 Nginx 和 LuaJIT 的高性能 Web 平台,可以用来构建强大的 Web 应用程序。在 OpenResty 中实现限流有几种方式,以下是其中几种常见的方法:

基于 ngx_http_limit_req_module 模块:

OpenResty 默认包含了ngx_http_limit_req_module模块,可以通过该模块实现基于请求数或速率的简单限流。在 Nginx 配置中使用limit_req_zone定义限流区域,然后在需要限流的地方使用limit_req指令进行限流设置。http { limit_req_zone $binary_remote_addr zone=my_limit:10m rate=10r/s; server { location /api { limit_req zone=my_limit burst=5; # 其他配置... } # 其他 server 配置... } }这个例子中,定义了一个名为

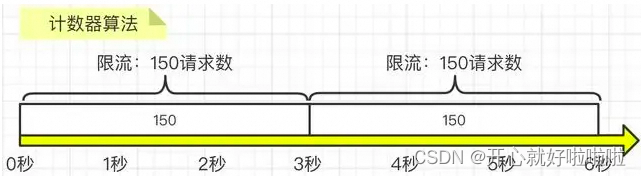

my_limit的限流区域,限制每秒最多 10 个请求,且允许突发 5 个请求。基于 Lua 实现自定义限流逻辑:

使用 Lua 编写自定义限流逻辑,通过 Lua 脚本在 Nginx 的请求处理阶段进行限流判断。可以基于计数器、令牌桶算法等实现更灵活的限流策略。http { lua_package_path "/path/to/lua-scripts/?.lua;;"; server { location /api { access_by_lua_file /path/to/lua-scripts/rate_limit.lua; # 其他配置... } # 其他 server 配置... } }在 Lua 脚本中,可以使用 Lua 的数据结构和 Redis、内存共享字典等存储组件来实现自定义的限流逻辑,例如基于 IP 地址或用户令牌进行限流。

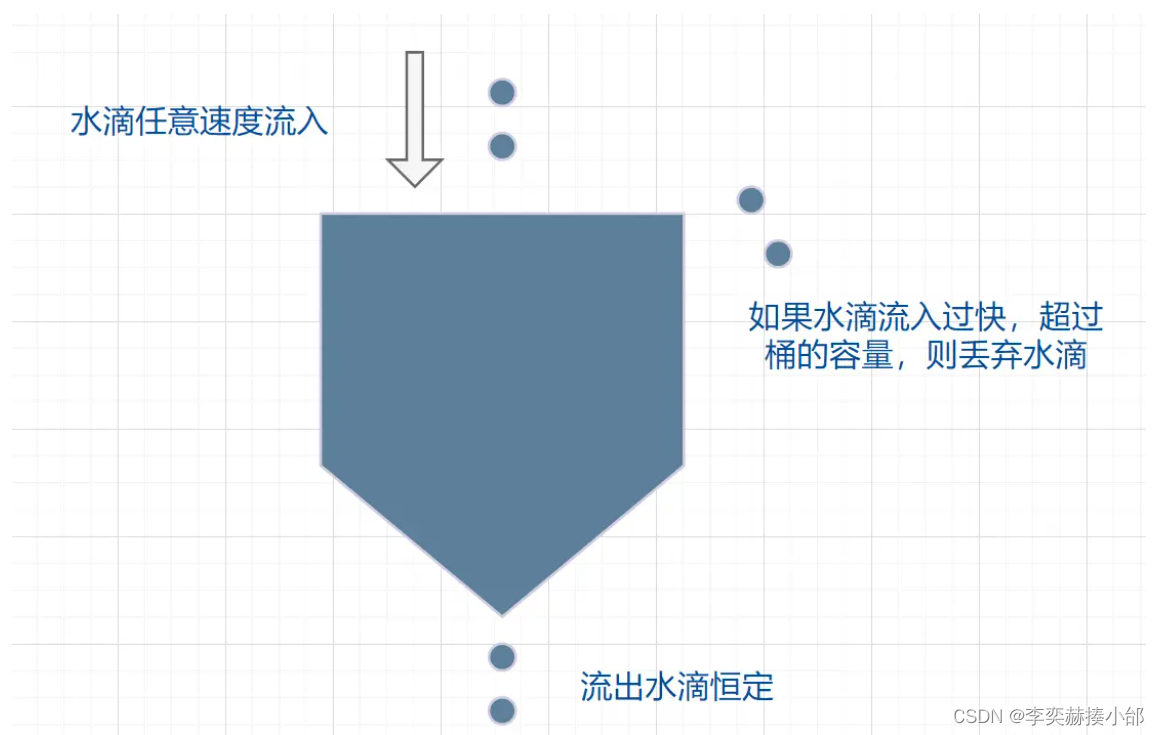

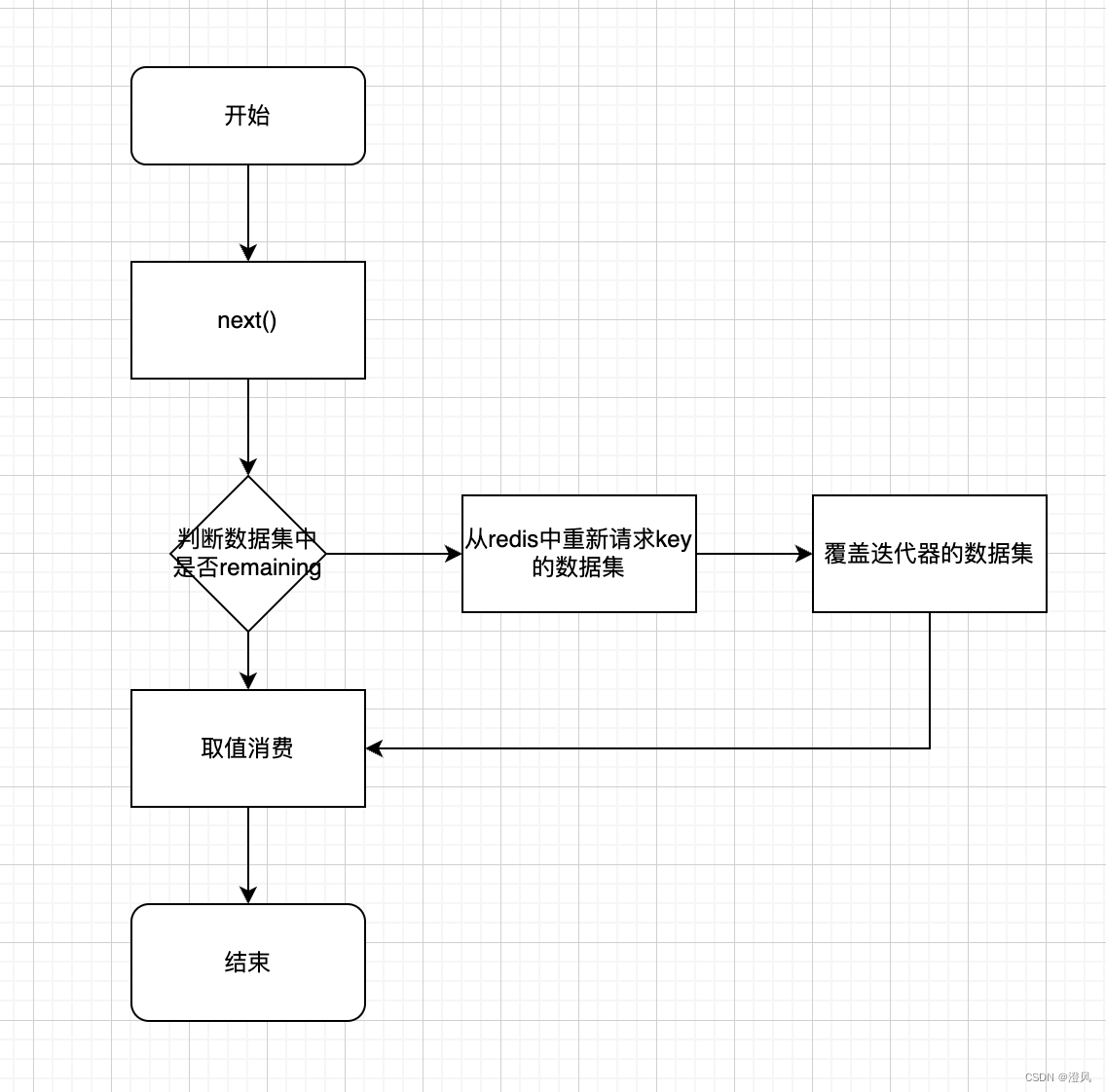

基于 Lua-Redis 实现令牌桶算法:

通过 Lua-Redis 库结合 Redis 数据库实现令牌桶算法来进行限流。该方法利用 Redis 的原子操作和过期时间特性,可以实现高效且可靠的限流策略。local redis = require "resty.redis" local red = redis:new() red:set_timeout(1000) local ok, err = red:connect("127.0.0.1", 6379) if not ok then ngx.log(ngx.ERR, "failed to connect to Redis: ", err) return ngx.exit(ngx.HTTP_INTERNAL_SERVER_ERROR) end -- 令牌桶算法的 Lua 实现...在 Lua 脚本中实现令牌桶算法,根据需要的令牌数和速率来控制请求的通过与否,可以在 Nginx 的

access_by_lua_file中调用该 Lua 脚本来实现限流逻辑。

这些方法各有优劣,选择适合自己场景的方式来实现限流功能。例如,如果需要简单的请求数限制,可以使用 ngx_http_limit_req_module;如果需要更灵活的限流策略,可以考虑使用 Lua 编写自定义逻辑或结合 Redis 实现令牌桶算法。