POC bomber漏洞扫描工具,可以快速的扫描站点是否存在已知的漏洞。如任意文件上传、反序列化、Sql注入等高危漏洞等,方便安全测试人员进行安全检测及维护。POC bomber是一款漏洞检测/利用工具,旨在利用大量高危害漏洞的POC/EXP快速获取目标服务器权限。

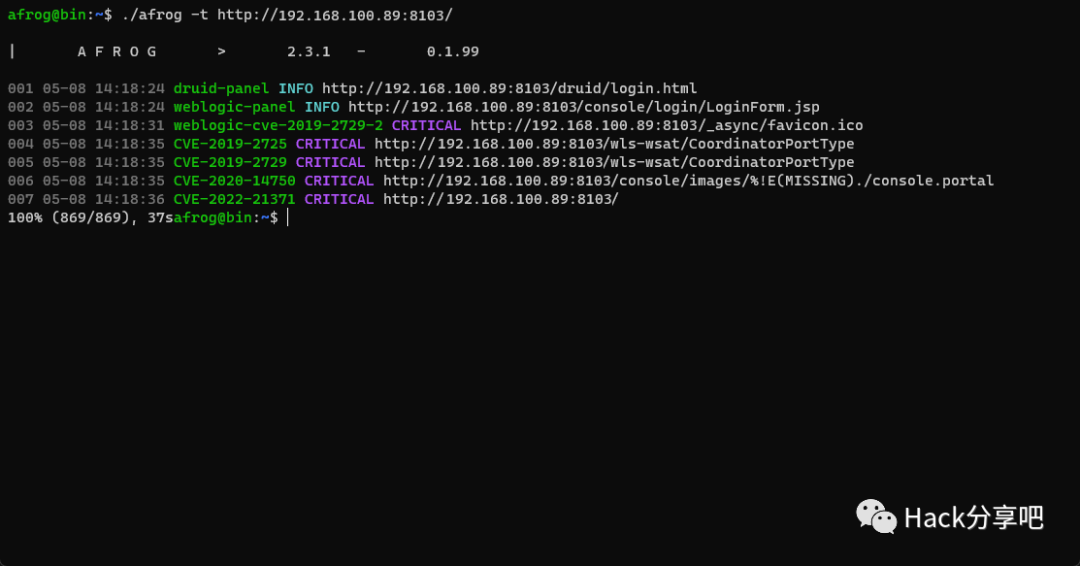

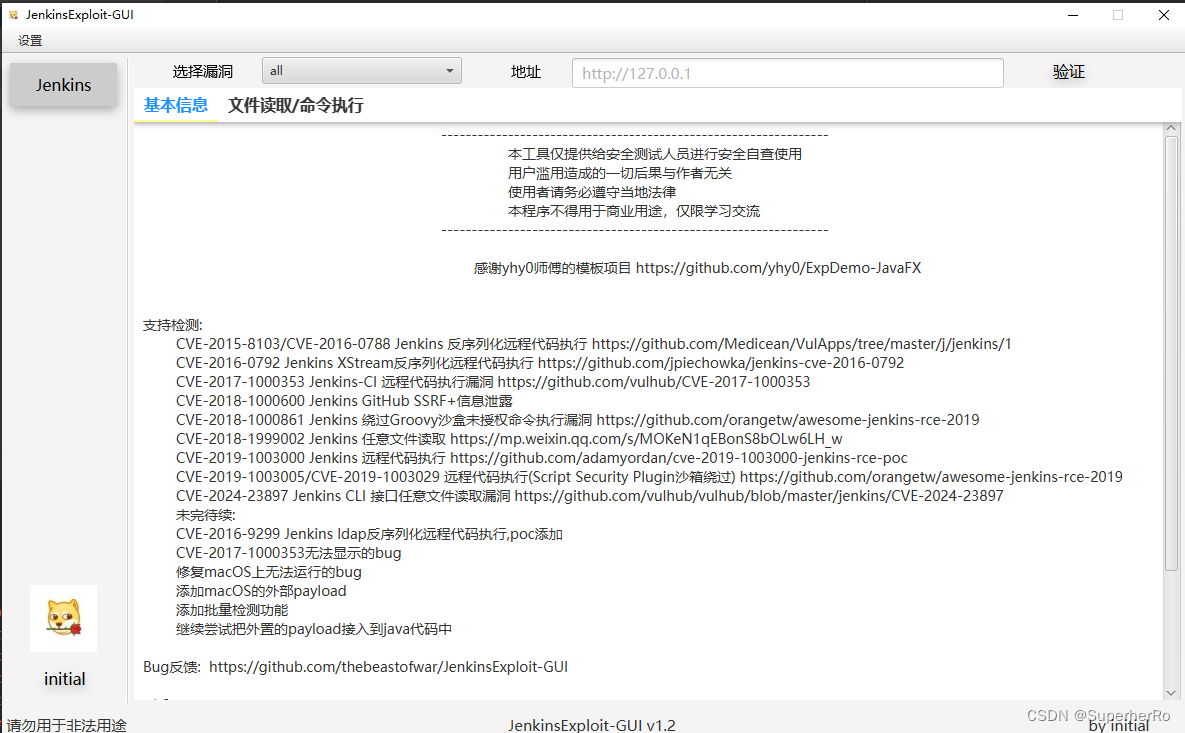

POC bomber 的poc支持weblogic,tomcat,apache,jboss,nginx,struct2,thinkphp2x3x5x,spring,redis,jenkins,php语言漏洞,shiro,泛微OA,致远OA,通达OA等易受攻击组件的漏洞检测,支持调用dnslog平台检测无回显的rce(包括log4j2的检测),支持单个目标检测和批量检测,程序采用高并发线程池,支持自定义导入poc/exp,并能够生成漏洞报告

POC bomber默认使用验证模式进行poc的验证,如返回结果中attack的值为True时,可以加参数(--attack)进入攻击模式直接调用exp进行攻击(需要指定poc文件名),达到一键getshell。

注意:本漏洞扫描工具用于授权情况下的安全漏洞检测及安全维护,勿用于恶意攻击。请遵守相关法律法规,否则自行承担相应后果。

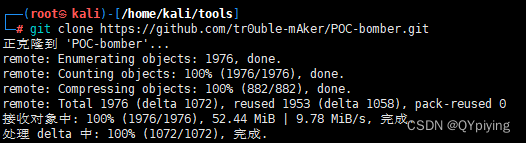

工具安装

1、克隆源码仓库

git clone https://github.com/tr0uble-mAker/POC-bomber.git

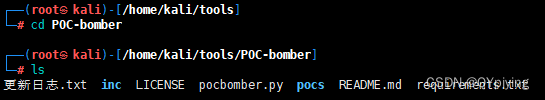

2、进入安装目录

cd POC-bomber

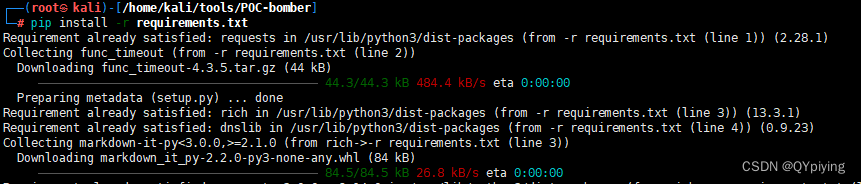

3、从 requirements.txt 中安装所需的依赖库。

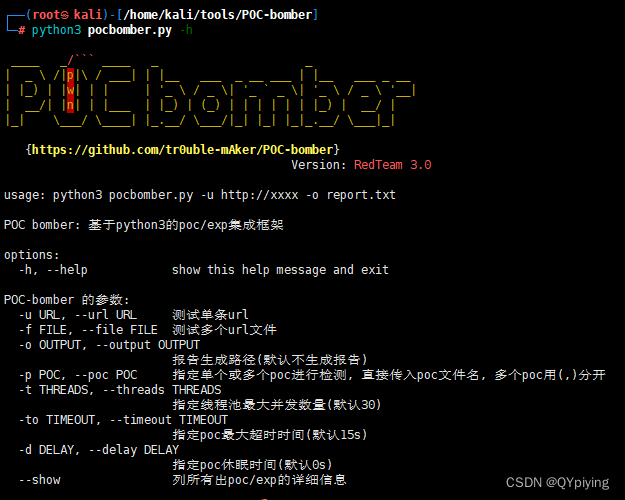

4、查看帮助

python3 pocbomber.py -h

5、参数说明

-u URL --url URL 测试单条url

-f FILE --file FILE 测试多个url文件

-o OUTPUT --output OUTPUT 报告生成路径(默认不生成报告)

-p POC --poc POC 指定单个或多个poc进行检测, 直接传入poc文件名, 多个poc用(,)分开

-t THREADS --threads THREADS 指定线程池最大并发数量(默认30)

-to TIMEOUT --timeout TIMEOUT 指定poc最大超时时间(默认15s)

-d DELAY --delay DELAY 指定poc休眠时间(默认0s)

--show 列所有出poc/exp的详细信息

--attack 使用poc文件中的exp进行攻击

--dnslog 使用dnslog平台检测无回显漏洞

模式:

获取poc/exp信息: python3 pocbomber.py --show

单目标检测: python3 pocbomber.py -u http://xxx.xxx.xx

批量检测: python3 pocbomber.py -f url.txt -o report.txt

指定poc检测: python3 pocbomber.py -f url.txt --poc="thinkphp2_rce.py"

exp攻击模式: python3 pocbomber.py -u 目标url --poc="指定poc文件" --attack

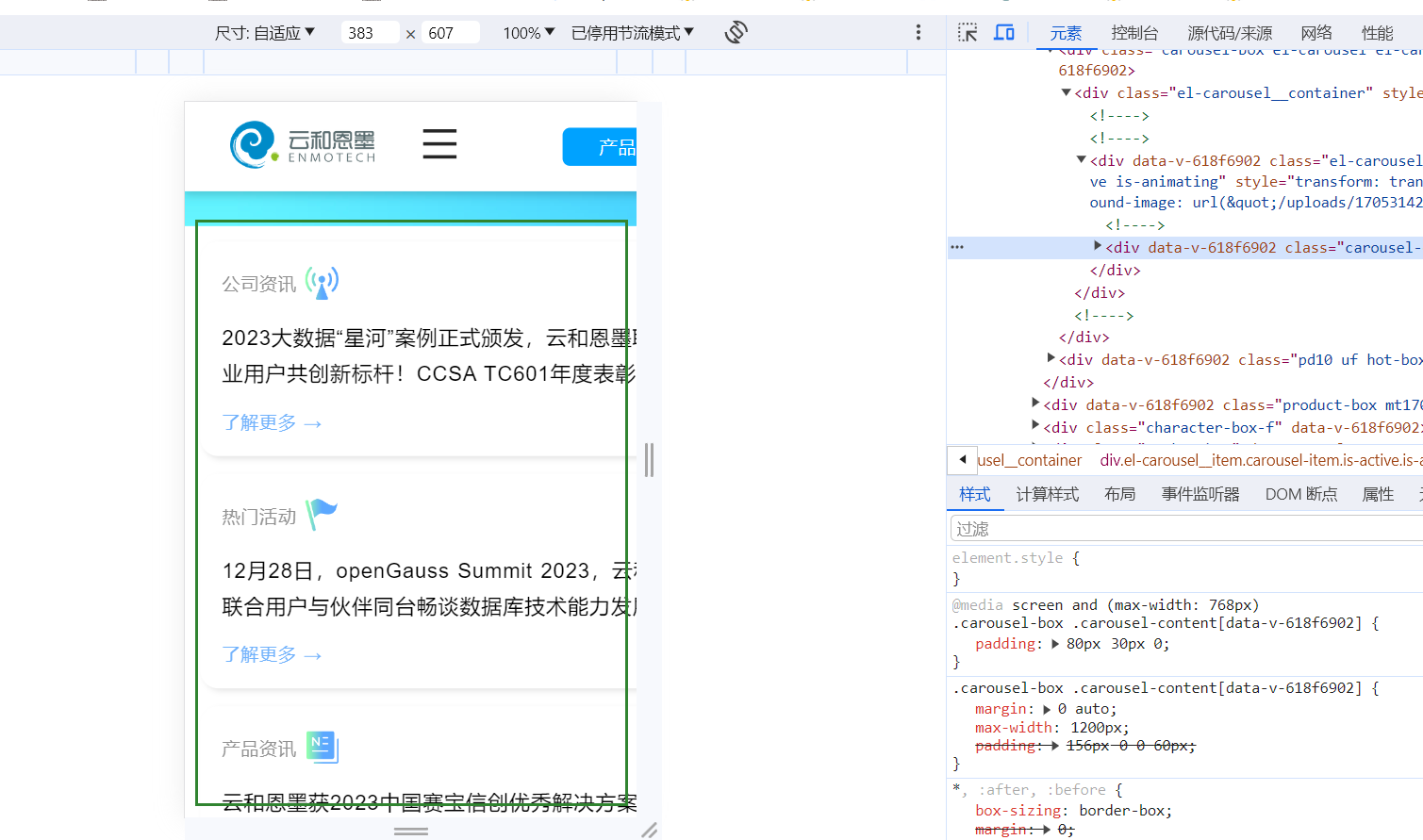

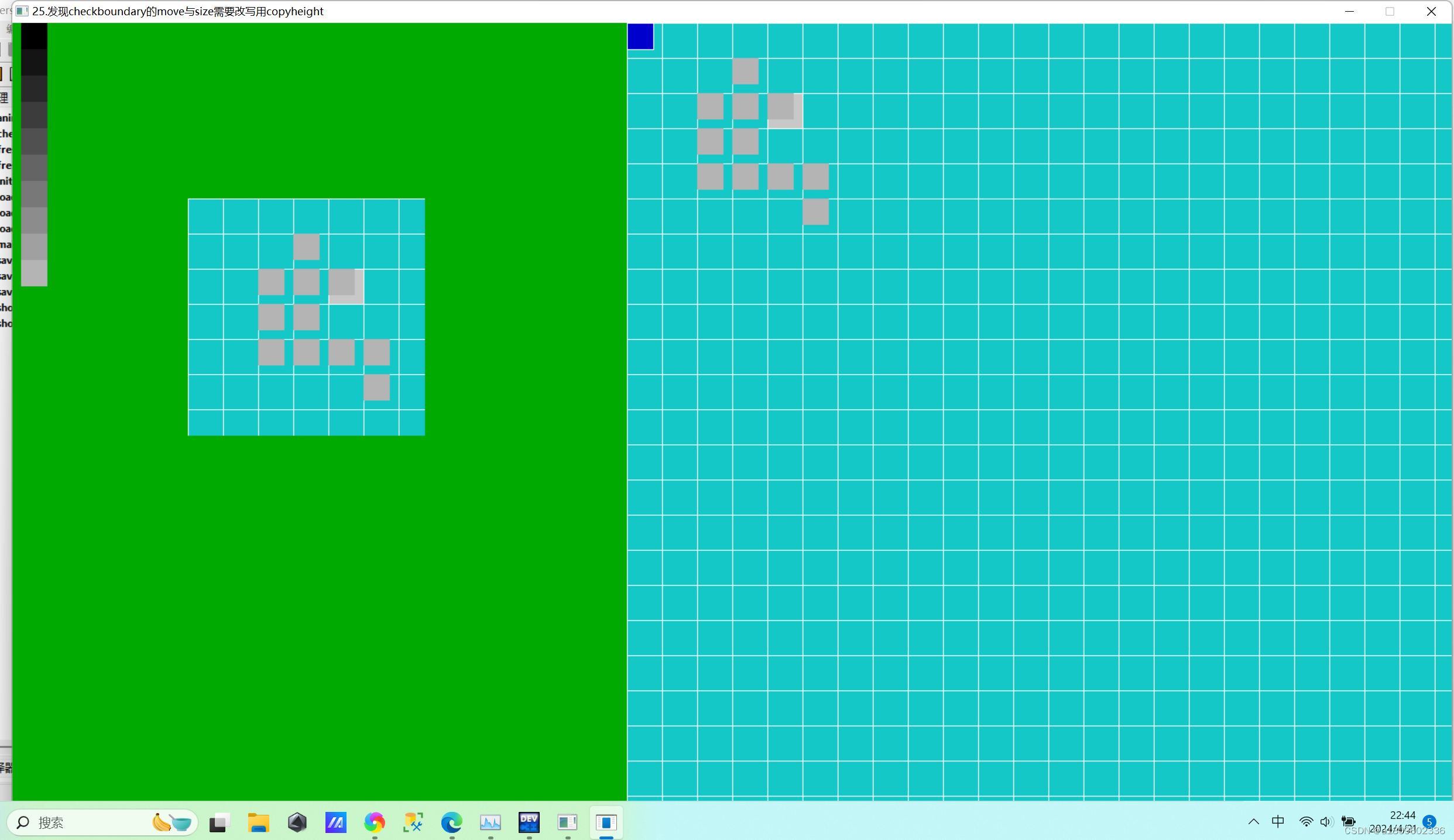

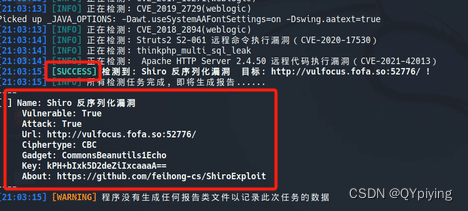

验证模式

先要进入POC-bomber工具目录再运行。

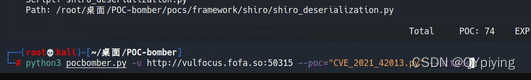

python3 pocbomber.py -u http://vulfocus.fofa.so:57822/

查看返回结果中attack的值为True

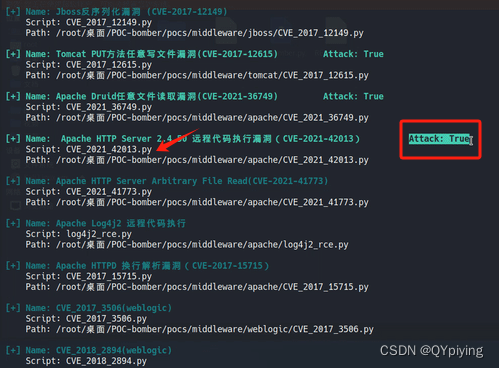

python3 pocbomber.py --show

攻击演示

指定一个poc才能调用--attack攻击模式,对应的POC在目录pocs下。

查看返回结果中attack的值为True

python3 pocbomber.py -u http://vulfocus.fofa.so:57822/ --poc="CVE_2021_42013.py" --attack