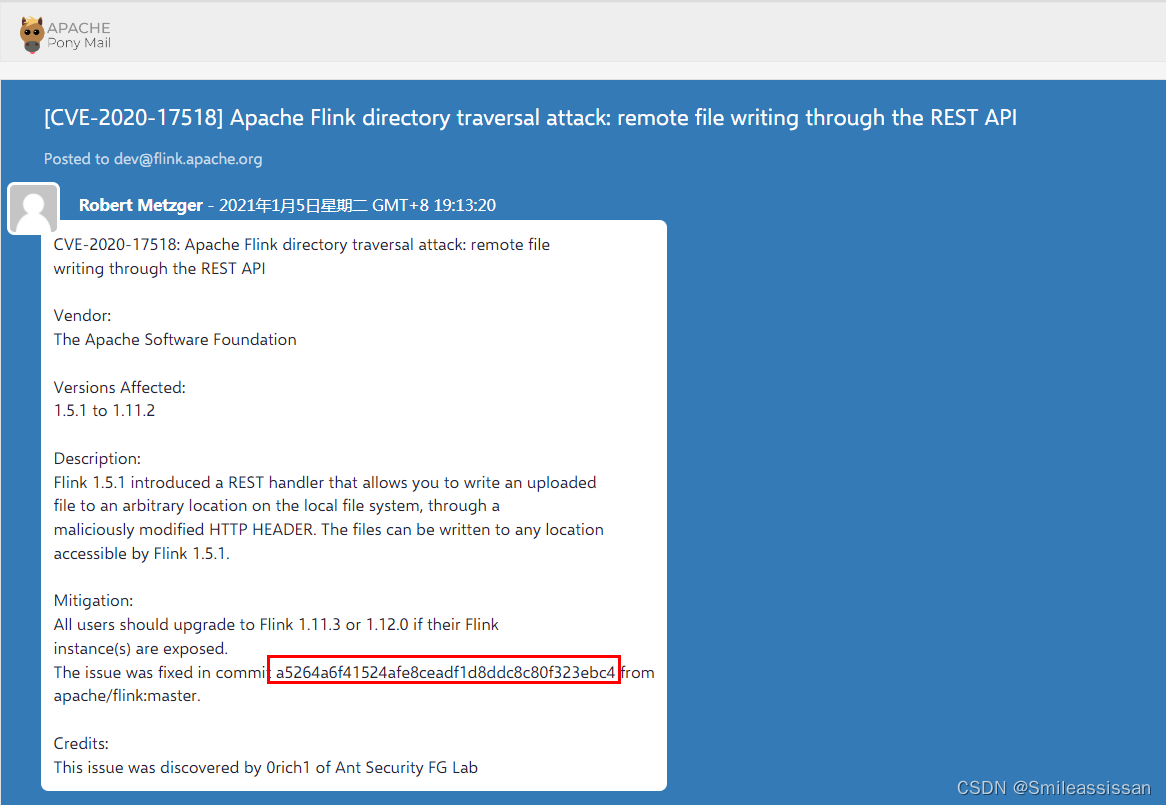

漏洞描述:

CuppaCMS是一套内容管理系统(CMS)。 CuppaCMS 2019-11-12之前版本存在安全漏洞,攻击者可利用该漏洞在图像扩展内上传恶意文件,通过使用文件管理器提供的重命名函数的自定义请求,可以将图像扩展修改为PHP,从而导致远程任意代码执行。

复现过程:

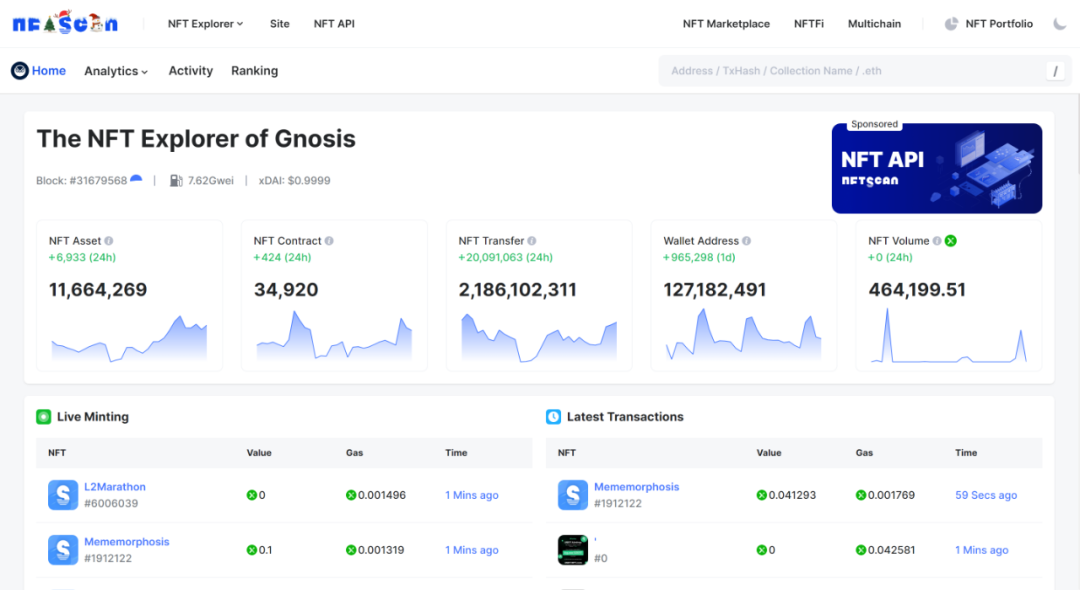

1.访问ip:port

2.在Configuración->Archivos,添加允许上传的文件类型,允许php文件,并保存

3.点击Gestor De Archivos,上传php一句话木马

4.抓包,修改文件内容

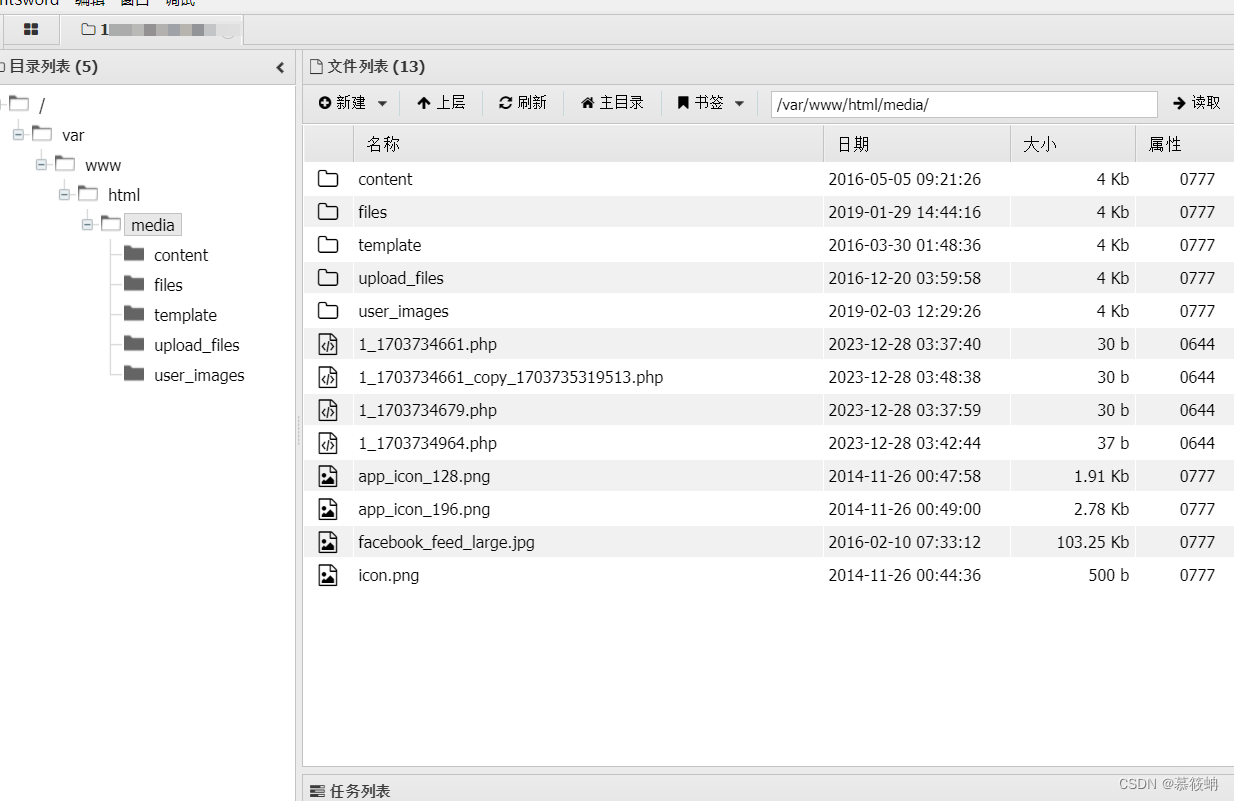

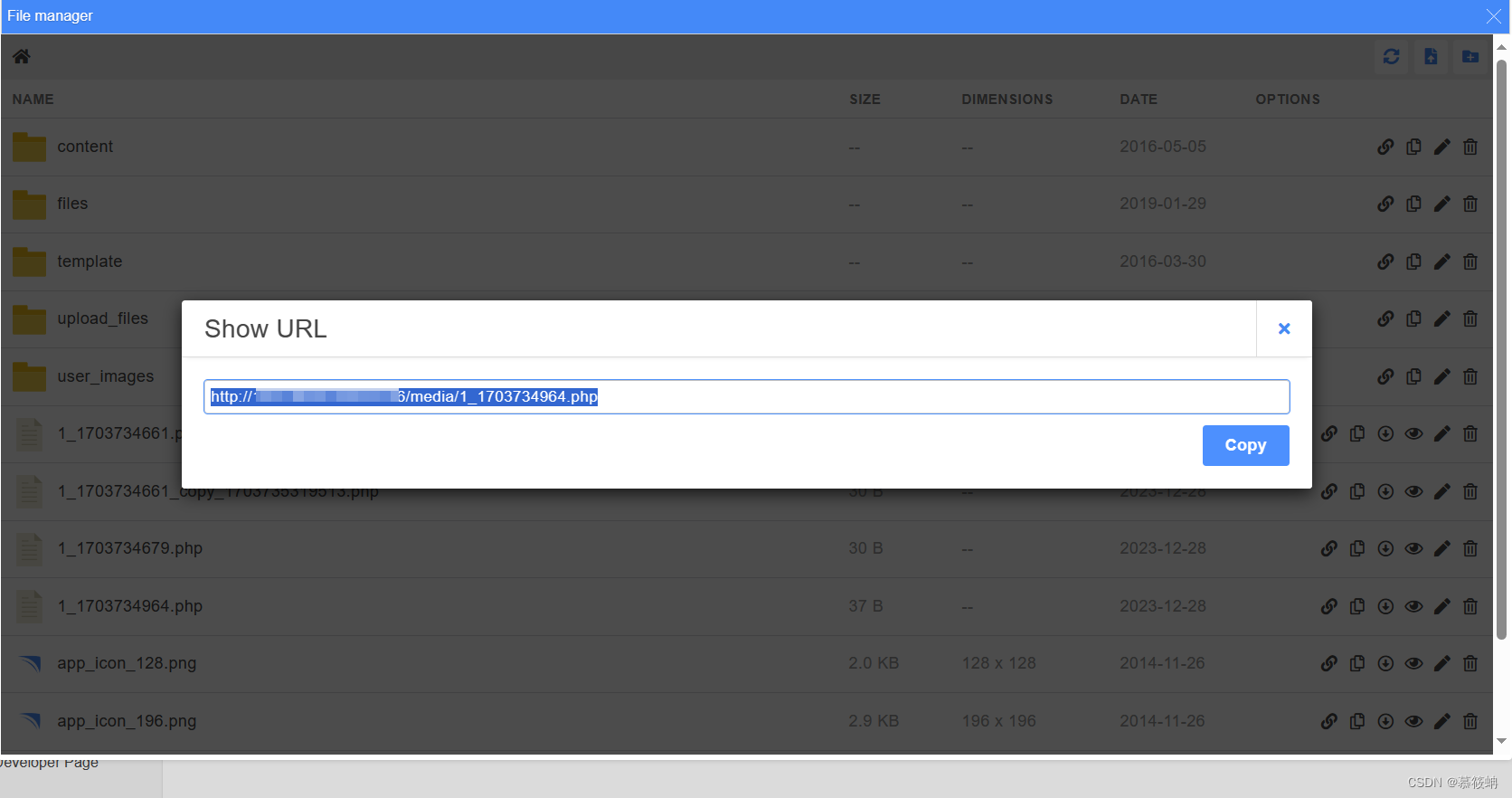

5.查看文件路径

6.删除.htaccess,如此才能执行php文件

7.访问上传木马

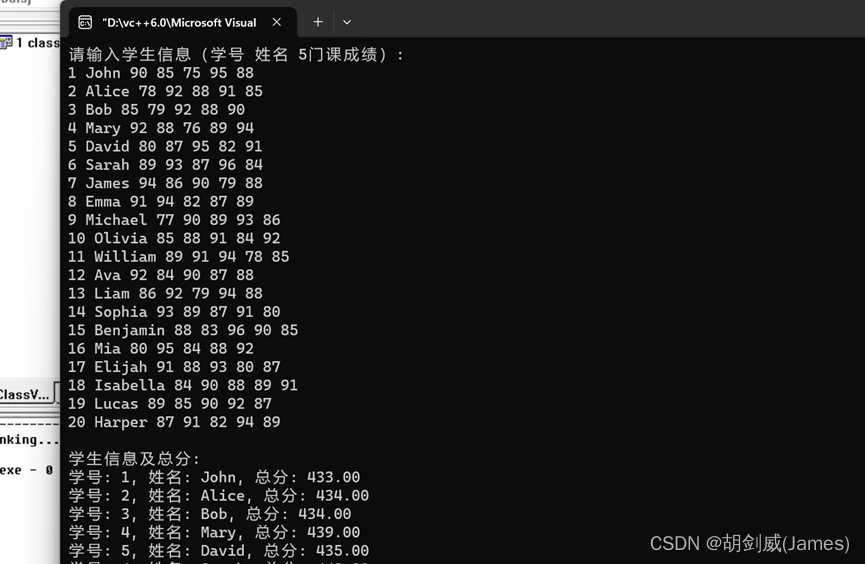

8.蚁剑连接